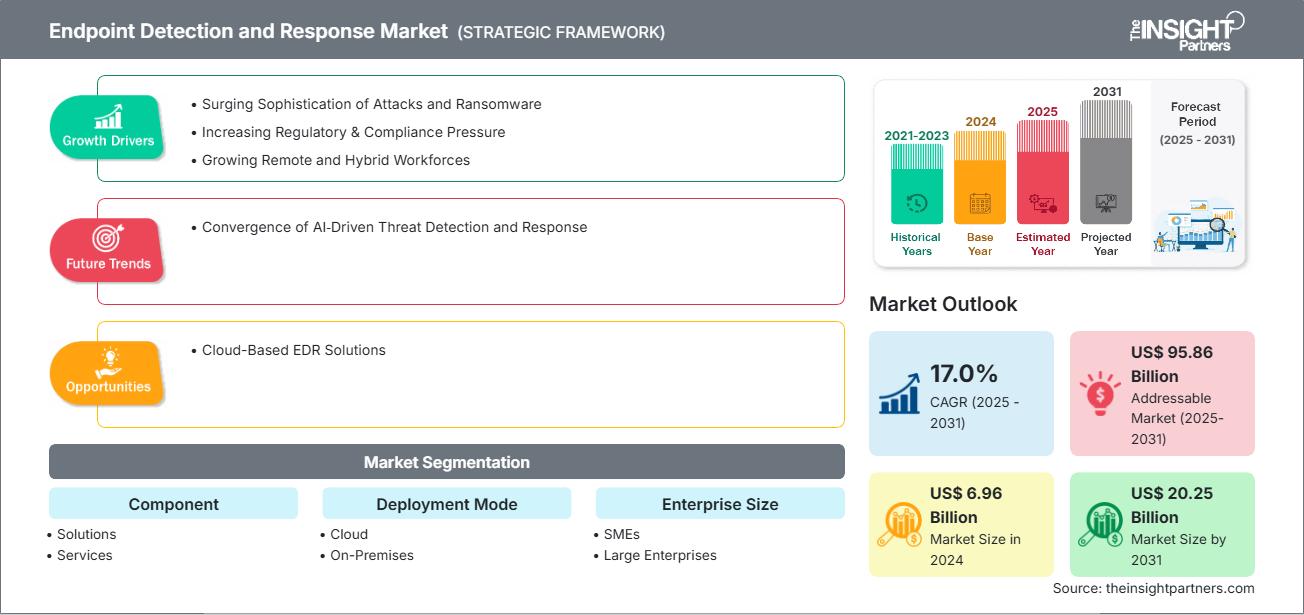

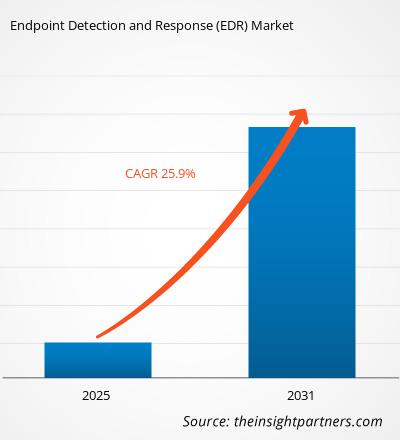

من المتوقع أن يصل حجم سوق اكتشاف نقاط النهاية والاستجابة لها إلى 20.25 مليار دولار أمريكي بحلول عام 2031 من 6.96 مليار دولار أمريكي في عام 2024. ومن المتوقع أن يسجل السوق معدل نمو سنوي مركب بنسبة 17.0٪ خلال الفترة 2025-2031.

تحليل سوق اكتشاف نقاط النهاية والاستجابة لها

يُعزى ارتفاع تعقيد الهجمات، وتزايد الضغوط وبرامج الفدية من الجهات التنظيمية وهيئات الامتثال، وتنامي القوى العاملة عن بُعد والهجينة، إلى نمو حجم سوق الكشف عن نقاط النهاية والاستجابة لها عالميًا. لا تستطيع أدوات مكافحة الفيروسات التقليدية وأدوات الأمن القائمة على المحيط الخارجي مكافحة التهديدات المتقدمة، لا سيما وأن المهاجمين يستغلون الذكاء الاصطناعي، وثغرات اليوم الأول، وأساليب الهندسة الاجتماعية لتجاوز الدفاعات. تُعالج حلول الكشف عن نقاط النهاية والاستجابة لها هذه الثغرات من خلال توفير رؤية آنية، وتحليل سلوكي، وقدرات استجابة مباشرة للحوادث على مستوى نقاط النهاية. في الربع الأول من عام 2024، سجلت مجموعة عمل مكافحة التصيد الاحتيالي (APWG) 963,994 موقعًا إلكترونيًا فريدًا للتصيد الاحتيالي، والذي انخفض إلى 877,536 موقعًا في الربع الثاني.

نظرة عامة على سوق اكتشاف نقاط النهاية والاستجابة لها

كشف نقاط النهاية والاستجابة لها (EDR) هو حلٌّ للأمن السيبراني مُصمَّم لمراقبة التهديدات على نقاط النهاية المتصلة بالشبكة، وكشفها، والاستجابة لها. ترصد أدوات EDR الأنشطة المشبوهة في ملف أو مستخدم. يُحدِّد نظام EDR هذه الأنشطة، ويُسجِّل تفاصيلها، ويُمكِّنه من اتخاذ إجراءات - مثل عزل الجهاز أو إيقاف عملية خبيثة - لوقف أي اختراق مُحتمل. يُوفِّر النظام قدراتٍ مُتقدِّمة للكشف عن التهديدات والاستجابة الفورية لحماية المؤسسات من التهديدات السيبرانية المُتطوِّرة. تجمع أدوات EDR البيانات من نقاط النهاية وتُحلِّلها باستمرار، بحثًا عن أي نشاط مشبوه قد يُشير إلى وجود برامج ضارة، أو وصول غير مُصرَّح به، أو أي حوادث أمنية أخرى. من خلال الاستفادة من تحليل السلوك، والتعلم الآلي، وذكاء التهديدات، يُساعد EDR فرق الأمن على تحديد التهديدات التي قد تُغفلها حلول مكافحة الفيروسات التقليدية.

بالإضافة إلى ذلك، تتيح أنظمة الكشف والاستجابة للحوادث (EDR) تحقيقات سريعة واستجابات آلية أو يدوية لاحتواء الهجمات ومعالجتها، مما يقلل من الأضرار المحتملة ووقت التوقف. هذه الإمكانيات تجعل من الكشف والاستجابة للحوادث (EDR) أمرًا أساسيًا للاستجابة للحوادث، ورصد التهديدات، وتحسين الوضع الأمني العام في بيئات تكنولوجيا المعلومات الحديثة.

ستحصل على تخصيص لأي تقرير - مجانًا - بما في ذلك أجزاء من هذا التقرير، أو تحليل على مستوى الدولة، وحزمة بيانات Excel، بالإضافة إلى الاستفادة من العروض والخصومات الرائعة للشركات الناشئة والجامعات

سوق الكشف عن نقاط النهاية والاستجابة لها:

- احصل على أهم اتجاهات السوق الرئيسية لهذا التقرير.ستتضمن هذه العينة المجانية تحليل البيانات، بدءًا من اتجاهات السوق وحتى التقديرات والتوقعات.

محركات وفرص سوق اكتشاف نقاط النهاية والاستجابة لها

محركات السوق:

تزايد تعقيد الهجمات وبرامج الفدية:

أصبحت هجمات برامج الفدية منتشرة على نطاق واسع بشكل خاص، حيث تستهدف المنظمات والقطاعات ذات الحمولات المعقدة بشكل متزايد.تزايد الضغوط التنظيمية والامتثالية:

مع تزايد تعقيد التهديدات السيبرانية، فرضت الهيئات التنظيمية في جميع أنحاء العالم معايير أكثر صرامة للأمن السيبراني.cyber threats grow more sophisticated, regulatory bodies worldwide enforce stricter cybersecurity standards.النمو في القوى العاملة عن بعد والهجينة:

لقد أدى التحول إلى العمل عن بعد بعد الجائحة إلى توسيع نطاق الهجوم، مما أدى إلى زيادة الطلب على حماية نقاط النهاية عبر الأجهزة الموزعة.

فرص السوق:

- التكامل مع منصات الكشف والاستجابة الممتدة (XDR): يعمل البائعون على توسيع عروض EDR الخاصة بهم لتشمل أنظمة XDR الأوسع، مما يتيح رؤية موحدة عبر نقاط النهاية والشبكات والسحابة وأمان البريد الإلكتروني.

- اختراق سوق الشركات الصغيرة والمتوسطة: مع تزايد تكلفة EDR من خلال النماذج القائمة على SaaS والمدارة، تعتمد الشركات الصغيرة والمتوسطة الحجم هذه الأدوات بشكل متزايد.

- الأتمتة المدعومة بالذكاء الاصطناعي وصيد التهديدات: توفر تحسينات الذكاء الاصطناعي والتعلم الآلي فرصًا لتحسين التنبؤ بالتهديدات وتقليل الإيجابيات الخاطئة وأتمتة إجراءات الاستجابة في منصات الكشف عن التهديدات والاستجابة لها.

تحليل تجزئة تقرير سوق اكتشاف نقاط النهاية والاستجابة لها

يُقسّم سوق اكتشاف نقاط النهاية والاستجابة لها إلى قطاعات مختلفة لإعطاء صورة أوضح عن آلية عمله، وإمكانات نموه، وأحدث التوجهات. فيما يلي منهجية التقسيم القياسية المستخدمة في معظم تقارير الصناعة:

حسب المكون:

الحلول:

توفر حلول اكتشاف نقاط النهاية والاستجابة لها (EDR) مراقبة مستمرة واكتشاف التهديدات في الوقت الفعلي على نقاط النهاية مثل أجهزة الكمبيوتر المحمولة وأجهزة الكمبيوتر المكتبية والخوادم.خدمات:

ترتكز هذه الخدمة على تحديد الأنشطة المشبوهة والانتهاكات المحتملة والتهديدات المتقدمة التي غالبًا ما تغفلها حلول مكافحة الفيروسات التقليدية.

حسب وضع النشر:

سحاب:

يعد اكتشاف نقاط النهاية والاستجابة لها في السحابة (Cloud EDR) مكونًا أساسيًا لاستراتيجيات الأمن السيبراني الحديثة ، وهو مصمم لتوفير قدرات متقدمة لاكتشاف التهديدات والتحقيق فيها والاستجابة لها لنقاط النهاية التي تعمل في بيئات السحابة.في الموقع:

يعد اكتشاف نقاط النهاية والاستجابة لها (EDR) في الموقع حلاً أمنيًا يتم نشره داخل البنية التحتية المحلية للمؤسسة لمراقبة التهديدات السيبرانية التي تستهدف أجهزة نقاط النهاية مثل أجهزة الكمبيوتر المكتبية وأجهزة الكمبيوتر المحمولة والخوادم واكتشافها والاستجابة لها.

حسب حجم المؤسسة:

الشركات الصغيرة والمتوسطة:

أصبحت حلول اكتشاف نقاط النهاية والاستجابة لها (EDR) ضرورية بشكل متزايد للشركات الصغيرة والمتوسطة الحجم (SMEs) مع تزايد تعقيد التهديدات الإلكترونية.الشركات الكبيرة:

في المؤسسات الكبيرة، تلعب حلول EDR دورًا حاسمًا في تأمين مجموعة واسعة من الأجهزة عبر الشبكات الموزعة جغرافيًا.

حسب صناعة المستخدم النهائي:

- الخدمات المصرفية والمالية والتأمين

- تكنولوجيا المعلومات والاتصالات

- الرعاية الصحية

- بيع بالتجزئة

- حكومة

- تصنيع

- آحرون

لكل قطاع متطلبات EDR خاصة به، مما يؤثر على حماية نقاط النهاية وتفضيلات الوظائف.

حسب الجغرافيا:

- أمريكا الشمالية

- أوروبا

- آسيا والمحيط الهادئ

- أمريكا الجنوبية والوسطى

- الشرق الأوسط وأفريقيا

من المتوقع أن يشهد سوق اكتشاف نقاط النهاية والاستجابة لها في منطقة آسيا والمحيط الهادئ أسرع نمو. ومن المرجح أن يُسهم تزايد استخدام الهواتف الذكية وتشجيع العديد من الحكومات على حماية نقاط النهاية في نمو السوق.

رؤى إقليمية حول سوق اكتشاف نقاط النهاية والاستجابة لها

قام محللو شركة The Insight Partners بشرح شامل للاتجاهات والعوامل الإقليمية المؤثرة في سوق الكشف عن نقاط النهاية والاستجابة لها خلال فترة التوقعات. ويناقش هذا القسم أيضًا قطاعات سوق الكشف عن نقاط النهاية والاستجابة لها وتوزيعها الجغرافي في أمريكا الشمالية، وأوروبا، وآسيا والمحيط الهادئ، والشرق الأوسط وأفريقيا، وأمريكا الجنوبية والوسطى.

نطاق تقرير سوق اكتشاف نقاط النهاية والاستجابة لها

| سمة التقرير | تفاصيل |

|---|---|

| حجم السوق في عام 2024 | 6.96 مليار دولار أمريكي |

| حجم السوق بحلول عام 2031 | 20.25 مليار دولار أمريكي |

| معدل النمو السنوي المركب العالمي (2025 - 2031) | 17.0% |

| البيانات التاريخية | 2021-2023 |

| فترة التنبؤ | 2025-2031 |

| القطاعات المغطاة | حسب المكون

|

| المناطق والبلدان المغطاة | أمريكا الشمالية

|

| قادة السوق وملفات تعريف الشركات الرئيسية |

|

كثافة اللاعبين في سوق اكتشاف نقاط النهاية والاستجابة لها: فهم تأثيرها على ديناميكيات الأعمال

يشهد سوق الكشف عن نقاط النهاية والاستجابة لها نموًا سريعًا، مدفوعًا بتزايد طلب المستخدمين النهائيين نتيجةً لعوامل مثل تطور تفضيلات المستهلكين، والتقدم التكنولوجي، وزيادة الوعي بمزايا المنتج. ومع تزايد الطلب، تعمل الشركات على توسيع عروضها، والابتكار لتلبية احتياجات المستهلكين، والاستفادة من الاتجاهات الناشئة، مما يعزز نمو السوق.

- احصل على نظرة عامة على أهم اللاعبين الرئيسيين في سوق اكتشاف نقاط النهاية والاستجابة لها

تحليل حصة سوق اكتشاف نقاط النهاية والاستجابة لها حسب المنطقة الجغرافية

من المتوقع أن تشهد منطقة آسيا والمحيط الهادئ أسرع نمو في السنوات القليلة المقبلة. كما تزخر الأسواق الناشئة في أمريكا الجنوبية والوسطى والشرق الأوسط وأفريقيا بالعديد من الفرص غير المستغلة لتوسعة مزودي خدمات الكشف عن نقاط النهاية والاستجابة لها.

ينمو سوق الكشف عن نقاط النهاية والاستجابة لها بشكل مختلف من منطقة لأخرى. ويعود ذلك إلى عوامل مثل التكنولوجيا الرقمية، واللوائح الحكومية، وتزايد استخدام الهجمات الإلكترونية. فيما يلي ملخص لحصة السوق واتجاهاتها حسب المنطقة:

1. أمريكا الشمالية

الحصة السوقية:

تمتلك حصة كبيرة من السوق العالميةالعوامل الرئيسية:

- حجم كبير من الهجمات الإلكترونية

- تجبر متطلبات الامتثال (على سبيل المثال، إرشادات CISA، وقواعد SEC السيبرانية) الشركات على الاستثمار في EDR.

- تعمل نماذج العمل الهجينة على زيادة نقاط الضعف في نقاط النهاية، مما يؤدي إلى زيادة الطلب على حلول EDR.

الاتجاهات:

تقوم الشركات بدمج EDR مع Extended Detection & Response (XDR) لتوفير رؤية واضحة للتهديدات عبر الأنظمة الأساسية.

2. أوروبا

الحصة السوقية:

حصة كبيرة بسبب التبني المبكر للتجارة الرقميةالعوامل الرئيسية:

- الامتثال لـ GDPR وNIS2

- ارتفاع في الهجمات التي ترعاها الدولة

- اعتماد الشركات الصغيرة والمتوسطة

الاتجاهات:

يقوم البائعون بدمج الذكاء الاصطناعي/التعلم الآلي للكشف عن الشذوذ في الوقت الفعلي لتقليل الإيجابيات الخاطئة.

3. آسيا والمحيط الهادئ

الحصة السوقية:

المنطقة الأسرع نموًا مع ارتفاع حصة السوق كل عامالعوامل الرئيسية:

- التحول الرقمي

- هجمات البنية التحتية الحرجة

- المبادرات الحكومية

الاتجاهات:

تكتسب حلول EDR المستعانة بمصادر خارجية زخمًا بسبب نقص المهارات داخل الشركة.

4. أمريكا الجنوبية والوسطى

الحصة السوقية:

رغم صغر حجمها، إلا أنها تنمو بسرعةالعوامل الرئيسية:

- نمو القطاع المالي

- المخاطر السيبرانية الجيوسياسية

الاتجاهات:

التكامل مع مصادر التهديد (على سبيل المثال، DarkMatter، Group-IB) للحصول على تنبيهات سياقية.

5. الشرق الأوسط وأفريقيا

الحصة السوقية:

سوق متنامية مع تقدم مطردالعوامل الرئيسية:

- طفرة التكنولوجيا المالية

- الضغط التنظيمي

الاتجاهات:

تعتمد الشركات الناشئة والشركات الصغيرة والمتوسطة الحجم على أدوات EDR المستندة إلى SaaS من حيث التكلفة والقدرة على التوسع.

كثافة اللاعبين في سوق اكتشاف نقاط النهاية والاستجابة لها: فهم تأثيرها على ديناميكيات الأعمال

كثافة السوق العالية والمنافسة

المنافسة قوية بفضل وجود شركات راسخة مثل CrowdStrike وMicrosoft وSentinelOne. كما تُسهم شركات إقليمية ومتخصصة مثل Tenable (الهند) وBlockbit (أمريكا اللاتينية) وKaspersky (أوروبا) في تفاقم المنافسة في مختلف المناطق.

هذا المستوى العالي من المنافسة يحث الشركات على التميز من خلال تقديم:

- ميزات الأمان المتقدمة

- خدمات ذات قيمة مضافة مثل التحليلات واكتشاف برامج الفدية

- نماذج التسعير التنافسية

- دعم قوي للعملاء وسهولة التكامل

الفرص والتحركات الاستراتيجية

- تعمل شراكات القنوات (مقدمو الخدمات المدارة وموفرو الخدمات السحابية) على تعزيز الحجم.

- دمج EDR مع أمان الشبكة/السحابة.

الشركات الرئيسية العاملة في سوق اكتشاف نقاط النهاية والاستجابة لها هي:

- شركة كراود سترايك القابضة (الولايات المتحدة)

- شركة بالو ألتو نتوركس المحدودة، (الولايات المتحدة)

- شركة فورتينيت (الولايات المتحدة)

- شركة مايكروسوفت (الولايات المتحدة)

- شركة سينتينيل وان (الولايات المتحدة)

- شركة برودكوم (الولايات المتحدة)

- شركة سيسكو سيستمز (الولايات المتحدة)

- شركة تريند مايكرو (اليابان)

- شركة زوهو المحدودة (الهند)

- شركة سوفوس المحدودة (المملكة المتحدة)

إخلاء المسؤولية: الشركات المذكورة أعلاه ليست مرتبة بأي ترتيب معين.

الشركات الأخرى التي تم تحليلها أثناء البحث:

- إيسيت

- فاير آي

- فورتينت

- كاسبيرسكي

- ماكافي

- VMware Carbon Black

- سايبريزون

- تانيوم

- سيلانس (بلاك بيري)

- أمن RSA

- سيمانتيك

- باندا للأمن

- أوبن تكست

- مالويربايتس

- تقنيات إتش سي إل

أخبار سوق اكتشاف نقاط النهاية والاستجابة لها والتطورات الأخيرة

قامت CrowdStrike و ExtraHop بتوسيع شراكتهما

وسّعت شركتا CrowdStrike وExtraHop شراكتهما لمعالجة المخاوف الأمنية المتزايدة بشأن الذكاء الاصطناعي الخفي، وهو استخدام غير مصرح به لأدوات وخدمات الذكاء الاصطناعي من قِبل الموظفين متجاوزين بذلك الرقابة التنظيمية. أُعلن عن هذا التكامل في مؤتمر RSAC 2025، حيث يُغذّي بيانات القياس عن بُعد لشبكة ExtraHop في نظام Falcon Next-Gen SIEM من CrowdStrike، مما يُمكّن مراكز عمليات الأمن (SOCs) من مراقبة استخدام الذكاء الاصطناعي غير المُصرّح به واكتشافه والاستجابة له في الوقت الفعلي. يمنح هذا الحل المُشترك فرق مراكز عمليات الأمن (SOCs) رؤية شاملة على مستوى المؤسسة عبر نقاط النهاية والشبكات والسحابة والبيئات المحلية.أعلنت شركة Sophos عن شراكة استراتيجية مع Pax8

أعلنت شركة سوفوس، الرائدة عالميًا في حلول الأمن المبتكرة لمواجهة الهجمات الإلكترونية، عن شراكة استراتيجية مع Pax8، السوق الرائدة للتجارة السحابية. يقدم هذا التعاون أشمل مجموعة من حلول الأمن السيبراني المتاحة لشبكة Pax8 التي تضم أكثر من 40,000 مزود خدمات مُدارة (MSPs). يتمتع مزودو الخدمات المُدارة في شبكة Pax8 بمنصة شاملة تضم أفضل حلول الأمن السيبراني من مورد واحد، بما في ذلك Sophos Managed Detection and Response (MDR)، وSophos Endpoint المُدعمة بـ Intercept X، وSophos Firewall. يُحدث هذا ثورة في فرص شركاء القنوات لتبسيط العمليات، وتبسيط الفوترة، وتقليل تعقيد إدارة الأمن السيبراني لدى العملاء.

تغطية تقرير سوق اكتشاف نقاط النهاية والاستجابة لها والمنتجات النهائية

يقدم تقرير "حجم سوق الكشف عن نقاط النهاية والاستجابة لها وتوقعاتها (2021-2031)" تحليلاً مفصلاً للسوق يغطي المجالات التالية:

- حجم سوق الكشف عن نقاط النهاية والاستجابة لها وتوقعاته على المستويات العالمية والإقليمية والوطنية لجميع قطاعات السوق الرئيسية التي يغطيها النطاق

- اتجاهات سوق اكتشاف نقاط النهاية والاستجابة لها، بالإضافة إلى ديناميكيات السوق مثل المحركات والقيود والفرص الرئيسية

- تحليل مفصل لـ PEST و SWOT

- تحليل سوق اكتشاف نقاط النهاية والاستجابة لها والذي يغطي اتجاهات السوق الرئيسية والإطار العالمي والإقليمي والجهات الفاعلة الرئيسية واللوائح والتطورات الأخيرة في السوق

- تحليل المشهد الصناعي والمنافسة الذي يغطي تركيز السوق، وتحليل خريطة الحرارة، واللاعبين البارزين، والتطورات الأخيرة لسوق اكتشاف نقاط النهاية والاستجابة لها

- ملفات تعريف الشركة التفصيلية

- التحليل التاريخي (سنتان)، السنة الأساسية، التوقعات (7 سنوات) مع معدل النمو السنوي المركب

- تحليل PEST و SWOT

- حجم السوق والقيمة / الحجم - عالميًا وإقليميًا وقطريًا

- الصناعة والمنافسة

- مجموعة بيانات Excel

- Sandwich Panel Market

- Environmental Consulting Service Market

- Truck Refrigeration Market

- Point of Care Diagnostics Market

- Quantitative Structure-Activity Relationship (QSAR) Market

- Small Internal Combustion Engine Market

- Greens Powder Market

- Europe Industrial Chillers Market

- Volumetric Video Market

- Neurovascular Devices Market

Report Coverage

Revenue forecast, Company Analysis, Industry landscape, Growth factors, and Trends

Segment Covered

This text is related

to segments covered.

Regional Scope

North America, Europe, Asia Pacific, Middle East & Africa, South & Central America

Country Scope

This text is related

to country scope.

الأسئلة الشائعة

As of 2024, the global endpoint detection and response market is valued at approximately USD 6.96 billion. It is projected to reach USD 20.25 billion by 2031, growing at a compound annual growth rate (CAGR) of 17.0% during the forecast period from 2025 to 2031.

The market is primarily driven by:

Surging Sophistication of Attacks and Ransomware : EDR tools play a crucial role by detecting unusual behavior, isolating affected endpoints, and enabling forensic investigations to contain and remediate threats.

Increasing Regulatory & Compliance Pressure: EDR solutions play a crucial role in achieving compliance by providing real-time monitoring, detection, investigation, and response capabilities for endpoint threats.

Growing Remote and Hybrid Workforces: EDR solutions is a foundational component of modern cybersecurity strategies, providing visibility into device activities, real-time threat detection, and automated response across distributed endpoints.

The cloud-based deployment model is experiencing significant growth due to its scalability, flexibility, and cost-effectiveness Cloud EDR is built to handle the complexities and scale of cloud-native and hybrid infrastructures. It monitors cloud-based endpoints—such as virtual machines, containers, and cloud workloads—for suspicious activity and signs of compromise.

Key industries utilizing endpoint detection and responses include:

Banking, Financial Services, and Insurance (BFSI): The segment held the largest share of the endpoint detection and response (EDR) market. The rise of remote banking services and digital transformation, implementing robust EDR.

IT and Telecom: IT and telecom organizations striving to maintain resilient, secure, and compliant operations in a highly interconnected digital environment.

Healthcare: EDR helps maintain the integrity of clinical environments, ensures uninterrupted patient care, and safeguards electronic health records (EHRs) from breaches.

Retail and E-commerce: Suspicious activities across endpoints, including point-of-sale terminals, employee devices, and inventory management systems.

Government: These systems protect sensitive government networks and devices from sophisticated cyber threats.

As of 2025:

North America: Dominates the market with a share of approximately 37.3%, driven by Rising cyber threats, stringent regulatory compliance, and increasing adoption of advanced threat detection.

Europe: Holds a 29% market share, compliance with GDPR and other national data security laws is driving demand for endpoint security tools.

Asia-Pacific: The fastest-growing region, with a projected CAGR of 24.9% from 2025 to 2031, driven by rapid digitization and cloud adoption in businesses are expanding the need for advanced endpoint protection..

Major players include Crowdstrike, Palo Alto Networks, Sophos, Microsoft Corporation, Cisco Systems, among others.

Challenges include:

Cost & Operational Complexity: The initial investment for endpoint detection and responses can be substantial.

AI and ML are revolutionizing endpoint detection and responses by:

Enhancing Detection Capabilities: AI/ML enables real-time anomaly detection by learning normal endpoint behavior.

Incident Response: AI-driven automation accelerates response actions and reduces manual intervention.

The List of Companies - Endpoint Detection and Response Market

- CrowdStrike Holdings Inc. (US)

- Palo Alto Networks Inc., (US)

- Fortinet Inc., (US)

- Microsoft Corp, (US)

- SentinelOne Inc. (US)

- Broadcom Inc. (US)

- Cisco Systems Inc. (US)

- Trend Micro Inc. (Japan)

- Zoho Corp Pvt Ltd (India)

- Sophos Ltd (UK)

The Insight Partners performs research in 4 major stages: Data Collection & Secondary Research, Primary Research, Data Analysis and Data Triangulation & Final Review.

- Data Collection and Secondary Research:

As a market research and consulting firm operating from a decade, we have published and advised several client across the globe. First step for any study will start with an assessment of currently available data and insights from existing reports. Further, historical and current market information is collected from Investor Presentations, Annual Reports, SEC Filings, etc., and other information related to company’s performance and market positioning are gathered from Paid Databases (Factiva, Hoovers, and Reuters) and various other publications available in public domain.

Several associations trade associates, technical forums, institutes, societies and organization are accessed to gain technical as well as market related insights through their publications such as research papers, blogs and press releases related to the studies are referred to get cues about the market. Further, white papers, journals, magazines, and other news articles published in last 3 years are scrutinized and analyzed to understand the current market trends.

- Primary Research:

The primarily interview analysis comprise of data obtained from industry participants interview and answers to survey questions gathered by in-house primary team.

For primary research, interviews are conducted with industry experts/CEOs/Marketing Managers/VPs/Subject Matter Experts from both demand and supply side to get a 360-degree view of the market. The primary team conducts several interviews based on the complexity of the markets to understand the various market trends and dynamics which makes research more credible and precise.

A typical research interview fulfils the following functions:

- Provides first-hand information on the market size, market trends, growth trends, competitive landscape, and outlook

- Validates and strengthens in-house secondary research findings

- Develops the analysis team’s expertise and market understanding

Primary research involves email interactions and telephone interviews for each market, category, segment, and sub-segment across geographies. The participants who typically take part in such a process include, but are not limited to:

- Industry participants: VPs, business development managers, market intelligence managers and national sales managers

- Outside experts: Valuation experts, research analysts and key opinion leaders specializing in the electronics and semiconductor industry.

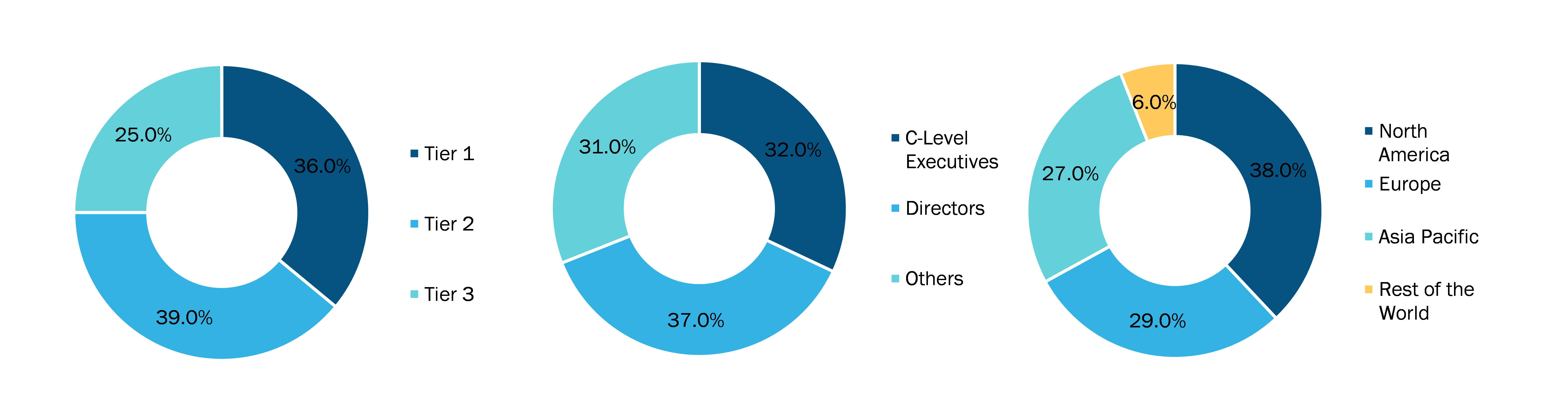

Below is the breakup of our primary respondents by company, designation, and region:

Once we receive the confirmation from primary research sources or primary respondents, we finalize the base year market estimation and forecast the data as per the macroeconomic and microeconomic factors assessed during data collection.

- Data Analysis:

Once data is validated through both secondary as well as primary respondents, we finalize the market estimations by hypothesis formulation and factor analysis at regional and country level.

- Macro-Economic Factor Analysis:

We analyse macroeconomic indicators such the gross domestic product (GDP), increase in the demand for goods and services across industries, technological advancement, regional economic growth, governmental policies, the influence of COVID-19, PEST analysis, and other aspects. This analysis aids in setting benchmarks for various nations/regions and approximating market splits. Additionally, the general trend of the aforementioned components aid in determining the market's development possibilities.

- Country Level Data:

Various factors that are especially aligned to the country are taken into account to determine the market size for a certain area and country, including the presence of vendors, such as headquarters and offices, the country's GDP, demand patterns, and industry growth. To comprehend the market dynamics for the nation, a number of growth variables, inhibitors, application areas, and current market trends are researched. The aforementioned elements aid in determining the country's overall market's growth potential.

- Company Profile:

The “Table of Contents” is formulated by listing and analyzing more than 25 - 30 companies operating in the market ecosystem across geographies. However, we profile only 10 companies as a standard practice in our syndicate reports. These 10 companies comprise leading, emerging, and regional players. Nonetheless, our analysis is not restricted to the 10 listed companies, we also analyze other companies present in the market to develop a holistic view and understand the prevailing trends. The “Company Profiles” section in the report covers key facts, business description, products & services, financial information, SWOT analysis, and key developments. The financial information presented is extracted from the annual reports and official documents of the publicly listed companies. Upon collecting the information for the sections of respective companies, we verify them via various primary sources and then compile the data in respective company profiles. The company level information helps us in deriving the base number as well as in forecasting the market size.

- Developing Base Number:

Aggregation of sales statistics (2020-2022) and macro-economic factor, and other secondary and primary research insights are utilized to arrive at base number and related market shares for 2022. The data gaps are identified in this step and relevant market data is analyzed, collected from paid primary interviews or databases. On finalizing the base year market size, forecasts are developed on the basis of macro-economic, industry and market growth factors and company level analysis.

- Data Triangulation and Final Review:

The market findings and base year market size calculations are validated from supply as well as demand side. Demand side validations are based on macro-economic factor analysis and benchmarks for respective regions and countries. In case of supply side validations, revenues of major companies are estimated (in case not available) based on industry benchmark, approximate number of employees, product portfolio, and primary interviews revenues are gathered. Further revenue from target product/service segment is assessed to avoid overshooting of market statistics. In case of heavy deviations between supply and demand side values, all thes steps are repeated to achieve synchronization.

We follow an iterative model, wherein we share our research findings with Subject Matter Experts (SME’s) and Key Opinion Leaders (KOLs) until consensus view of the market is not formulated – this model negates any drastic deviation in the opinions of experts. Only validated and universally acceptable research findings are quoted in our reports.

We have important check points that we use to validate our research findings – which we call – data triangulation, where we validate the information, we generate from secondary sources with primary interviews and then we re-validate with our internal data bases and Subject matter experts. This comprehensive model enables us to deliver high quality, reliable data in shortest possible time.

احصل على عينة مجانية لهذا التقرير

احصل على عينة مجانية لهذا التقرير