تحمي حلول الأمن السيبراني الاستخدام غير القانوني أو غير المصرح به للبيانات الإلكترونية، وتُعدّ خدمات الأمن السيبراني العمليات الشاملة لتحقيق الأمن والحماية من التهديدات السيبرانية الشائعة. تستهدف حلول الأمن السيبراني البرامج الضارة، وبرامج الفدية، والتصيد الاحتيالي، وهجمات حجب الخدمة الموزعة (DDoS) من خلال مجموعة واسعة من تدابير أمن الشبكات المصممة لحماية الشبكة والبيانات والنظام. تشمل العديد من حلول الأمن السيبراني المتاحة التهديدات المستمرة المتقدمة، واستخبارات التهديدات، وإدارة أحداث الأمن والمعلومات، وإدارة الثغرات الأمنية، ومكافحة الفيروسات، وجدران الحماية، وبوابة الويب الآمنة.

تأثير كوفيد-19

خلال جائحة كوفيد-19، كلفت الحكومة والهيئات التنظيمية المؤسسات العامة والخاصة بتبني ممارسات جديدة للعمل عن بُعد والحفاظ على التباعد الاجتماعي. وخلال هذه الجائحة، أصبح النهج الرقمي لإدارة الأعمال بمثابة خطة جديدة لاستمرارية الأعمال (BCP) لمختلف المؤسسات حول العالم. ومع تبني ممارسات العمل عن بُعد، وأجهزة إحضار الأجهزة الشخصية (BYOD)، واتجاه العمل من المنزل (WFH)، وانتشار الإنترنت عالميًا، أصبحت المؤسسات والأفراد أكثر ميلًا لاستخدام التقنيات الرقمية، مما زاد الحاجة إلى حلول الأمن السيبراني للحد من مخاطر الهجمات الإلكترونية.

ستحصل على تخصيص لأي تقرير - مجانًا - بما في ذلك أجزاء من هذا التقرير، أو تحليل على مستوى الدولة، وحزمة بيانات Excel، بالإضافة إلى الاستفادة من العروض والخصومات الرائعة للشركات الناشئة والجامعات

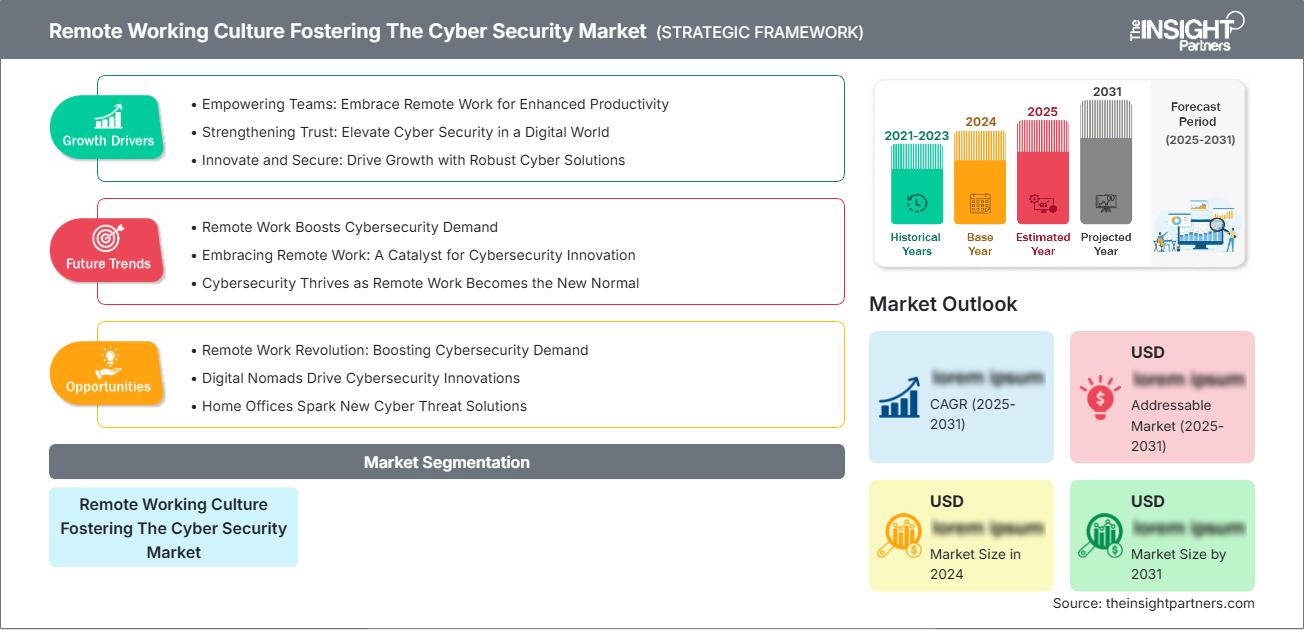

ثقافة العمل عن بُعد تُعزز سوق الأمن السيبراني، ونطاقه الجغرافي (أمريكا الشمالية، وأوروبا، وآسيا والمحيط الهادئ، وأمريكا الجنوبية والوسطى): رؤى استراتيجية

- احصل على أهم اتجاهات السوق الرئيسية من هذا التقرير.ستتضمن هذه العينة المجانية تحليل البيانات، بدءًا من اتجاهات السوق وحتى التقديرات والتوقعات.

اللوائح الرئيسية

صُممت المعايير المختلفة لتعزيز الأمن السيبراني والمساهمة في إدارة المخاطر. على سبيل المثال، تُحدد معايير معالجة المعلومات الفيدرالية (FIPS) 140-2 ومتطلبات أمن وحدات التشفير متطلبات قياسية لجميع أنظمة الأمن القائمة على التشفير التي تستخدمها المؤسسات الفيدرالية لحماية البيانات الحساسة أو القيّمة. تُطوّر الهيئات الدولية والإقليمية والوطنية والصناعية والحكومية معايير الأمن السيبراني. تتمثل المهمة الأساسية لمنظمة تطوير المعايير (SDO) في تطوير معايير توافقية طوعية على أساس دولي أو إقليمي أو وطني. من معايير الامتثال للأمن السيبراني التي تُشكّل أساسًا متينًا لأي استراتيجيات للأمن السيبراني: قانون إدارة أمن المعلومات الفيدرالي (FISMA)، وملحق لائحة المشتريات الفيدرالية الدفاعية (DFARS)، وقانون قابلية نقل التأمين الصحي والمساءلة (HIPAA)، ومعياري ISO 22301 وISO/IEC 27001، وإطار عمل الأمن السيبراني للمعهد الوطني للمعايير والتكنولوجيا (CSF).

الاتجاهات الإقليمية

من حيث المنطقة، تمتلك أمريكا الشمالية حصة كبيرة، تليها أوروبا ومنطقة آسيا والمحيط الهادئ (APAC) في سوق حلول الأمن السيبراني العالمي. يساهم وجود العديد من مزودي حلول الأمن السيبراني البارزين في المنطقة في نمو السوق. تقدم الجهات الفاعلة الرئيسية مثل IBM و Microsoft Corporation و Oracle Corporation و Fortinet حلول وخدمات الأمن السيبراني المحسنة لتلبية احتياجات العملاء. كما تتخذ الحكومة مبادرات مختلفة في دول مثل الولايات المتحدة وكندا والمكسيك لتعزيز البنية التحتية لشبكاتها لتقليل مخاطر الهجمات السيبرانية. على سبيل المثال، وافقت حكومة كندا (GC)، في الخطة الاستراتيجية للعمليات الرقمية (DOSP) للبلاد للفترة 2021-2024، على خطة استشرافية على مستوى المؤسسة مدتها 3 سنوات لتحديد الاتجاه الاستراتيجي للإدارة المتكاملة للخدمات والمعلومات والبيانات وتكنولوجيا المعلومات والأمن السيبراني. تساهم هذه المبادرات الحكومية في نمو سوق حلول الأمن السيبراني في أمريكا الشمالية.

من المتوقع أن ينمو سوق حلول الأمن السيبراني في منطقة آسيا والمحيط الهادئ بأعلى معدل نمو سنوي مركب خلال الفترة المتوقعة. ويؤدي تزايد عدد الهجمات الإلكترونية على الحكومة والبنية التحتية الحيوية في منطقة آسيا والمحيط الهادئ إلى زيادة الاستثمار في تقنيات الأمن السيبراني لتعزيز قدرات الكشف عن التهديدات والاستجابة لها. ووفقًا لمؤشر IBM X-Force Threat Intelligence Index، سجلت الهند ثاني أعلى عدد من الهجمات الإلكترونية بعد اليابان في منطقة آسيا والمحيط الهادئ عام 2021. ووفقًا للتقرير أيضًا، كان قطاعا التمويل والتأمين الأكثر تعرضًا للهجمات في الهند (60%)، يليهما قطاعا التصنيع والخدمات المهنية.

ثقافة العمل عن بُعد تعزز الأمن السيبراني

ثقافة العمل عن بُعد تعزز سوق الأمن السيبراني، وتغطيته الجغرافية (أمريكا الشمالية، وأوروبا، وآسيا والمحيط الهادئ، وأمريكا الجنوبية والوسطى) - رؤى إقليمية للسوق

قام محللو شركة "ذا إنسايت بارتنرز" بشرح شامل للاتجاهات والعوامل الإقليمية المؤثرة في سوق الأمن السيبراني، ونطاقه الجغرافي (أمريكا الشمالية، أوروبا، آسيا والمحيط الهادئ، وأمريكا الجنوبية والوسطى) خلال فترة التوقعات. كما يناقش هذا القسم قطاعات السوق ونطاقها الجغرافي (أمريكا الشمالية، أوروبا، آسيا والمحيط الهادئ، وأمريكا الجنوبية والوسطى) في أمريكا الشمالية، أوروبا، آسيا والمحيط الهادئ، الشرق الأوسط وأفريقيا، وأمريكا الجنوبية والوسطى.

ثقافة العمل عن بُعد تعزز سوق الأمن السيبراني، ونطاق تقرير السوق الجغرافي (أمريكا الشمالية، وأوروبا، وآسيا والمحيط الهادئ، وأمريكا الجنوبية والوسطى)

| سمة التقرير | تفاصيل |

|---|---|

| حجم السوق في عام 2024 | XX مليون دولار أمريكي |

| حجم السوق بحلول عام 2031 | XX مليون دولار أمريكي |

| معدل النمو السنوي المركب العالمي (2025 - 2031) | XX% |

| البيانات التاريخية | 2021-2023 |

| فترة التنبؤ | 2025-2031 |

| القطاعات المغطاة | من خلال ثقافة العمل عن بُعد التي تعزز سوق الأمن السيبراني |

| المناطق والبلدان المغطاة | أمريكا الشمالية

|

| قادة السوق وملفات تعريف الشركات الرئيسية |

|

ثقافة العمل عن بُعد تعزز سوق الأمن السيبراني، وتغطيته الجغرافية (أمريكا الشمالية، وأوروبا، وآسيا والمحيط الهادئ، وأمريكا الجنوبية والوسطى) - كثافة اللاعبين في السوق: فهم تأثيرها على ديناميكيات الأعمال

ثقافة العمل عن بُعد تُعزز سوق الأمن السيبراني، وتغطي مناطق جغرافية (أمريكا الشمالية، وأوروبا، وآسيا والمحيط الهادئ، وأمريكا الجنوبية والوسطى). يشهد السوق نموًا سريعًا، مدفوعًا بتزايد طلب المستخدمين النهائيين نتيجةً لعوامل مثل تفضيلات المستهلكين المتطورة، والتقدم التكنولوجي، وزيادة الوعي بمزايا المنتج. ومع تزايد الطلب، تعمل الشركات على توسيع عروضها، والابتكار لتلبية احتياجات المستهلكين، والاستفادة من الاتجاهات الناشئة، مما يُعزز نمو السوق.

- احصل على ثقافة العمل عن بُعد التي تعزز سوق الأمن السيبراني والجغرافيا (أمريكا الشمالية وأوروبا وآسيا والمحيط الهادئ وأمريكا الجنوبية والوسطى) نظرة عامة على أهم اللاعبين الرئيسيين في السوق

تحليل المنافسة والتطورات الأخيرة

من أبرز الشركات العاملة في السوق: فورتينت، وأوراكل، ومايكرو فوكس إنترناشونال، ورابيد7، ونورتون لايف لوك (سيمانتك)، وتريند مايكرو، وفاير آي، وتشيك بوينت سوفتوير تكنولوجيز، وسيسكو سيستمز، وآي بي إم آي. تركز هذه الشركات على استراتيجيات إطلاق المنتجات للحفاظ على قدرتها التنافسية وتوسيع قاعدة عملائها. وفيما يلي بعض التطورات الحديثة:

في أكتوبر 2021، أطلقت شركة Comtech Telecommunications مجموعة جديدة من منتجات وخدمات الأمن السيبراني لدعم جهود العملاء في مراقبة التهديدات وتقييمها والتدريب وتطوير القوى العاملة.

في نوفمبر 2021، أطلقت شركة Check Point Software Technologies Ltd. منصتها الموحدة للأمن السيبراني من الجيل الجديد، Check Point R81. ستوفر المنصة الجديدة حماية مستقلة من التهديدات، مصممة للمؤسسات الموزعة بأكملها، مما يُمكّن موظفي تكنولوجيا المعلومات من إدارة بيئات الشبكات الأكثر تعقيدًا وديناميكية بسرعة وكفاءة.

في سبتمبر 2021، أطلقت شركة بهارتي إيرتيل المحدودة مجموعة من حلول الأمن السيبراني للشركات الكبيرة والمتوسطة والصغيرة مع تحولها إلى المنصات الرقمية والسحابية، مما يزيد من الحاجة إلى حماية البيانات والمعلومات من الهجمات عبر الإنترنت.

في يوليو 2021، أعلنت Google Cloud عن عرضين أمنيين جديدين - الآلات الافتراضية السرية وأحمال العمل المضمونة - للحكومات لتزويد العملاء بأدوات أمان متقدمة لدعم الامتثال وسرية البيانات.

- التحليل التاريخي (سنتان)، سنة الأساس، التوقعات (7 سنوات) مع معدل النمو السنوي المركب

- تحليل PEST و SWOT

- حجم السوق والقيمة / الحجم - عالمي، إقليمي، بلد

- الصناعة والمنافسة

- مجموعة بيانات إكسل

التقارير الحديثة

شهادات العملاء

سبب الشراء

- اتخاذ قرارات مدروسة

- فهم ديناميكيات السوق

- تحليل المنافسة

- رؤى العملاء

- توقعات السوق

- تخفيف المخاطر

- التخطيط الاستراتيجي

- مبررات الاستثمار

- تحديد الأسواق الناشئة

- تحسين استراتيجيات التسويق

- تعزيز الكفاءة التشغيلية

- مواكبة التوجهات التنظيمية

احصل على عينة مجانية ل - ثقافة العمل عن بُعد تعزز سوق الأمن السيبراني

احصل على عينة مجانية ل - ثقافة العمل عن بُعد تعزز سوق الأمن السيبراني