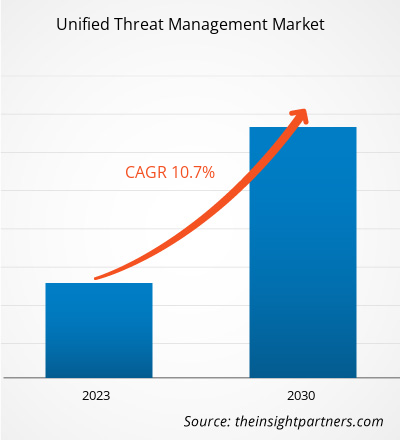

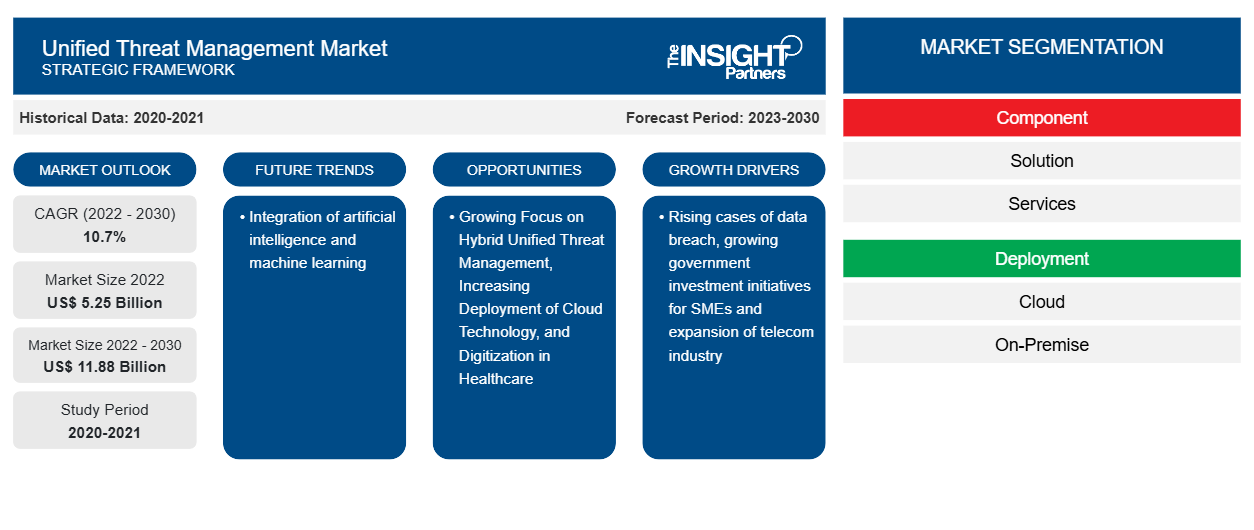

من المتوقع أن يصل حجم سوق إدارة التهديدات الموحدة إلى 11.88 مليار دولار أمريكي بحلول عام 2030 من 5.25 مليار دولار أمريكي في عام 2022. ومن المتوقع أن يسجل السوق معدل نمو سنوي مركب بنسبة 10.7٪ خلال الفترة 2022-2030. ومن المرجح أن يظل دمج الذكاء الاصطناعي والتعلم الآلي اتجاهًا رئيسيًا في السوق.

تحليل سوق إدارة التهديدات الموحدة

تساعد ميزة مكافحة الفيروسات في حل إدارة التهديدات الموحدة الشركات على مراقبة الشبكة واكتشاف الفيروسات وإيقافها عن إتلاف أنظمتها أو أجهزتها المتصلة. يمكن لحلول مكافحة الفيروسات لإدارة التهديدات الموحدة منع أحصنة طروادة والملفات المصابة والديدان وبرامج التجسس والبرامج الضارة الأخرى. يساعد حل جدار الحماية لإدارة التهديدات الموحدة الشركات على فحص حركة المرور الواردة والصادرة بحثًا عن البرامج الضارة والفيروسات وهجمات التصيد ومحاولات التطفل على الشبكة والبريد العشوائي وتهديدات الهجمات الإلكترونية الأخرى . يمكنه فحص كل من البيانات الواردة والصادرة من شبكتهم ومنع الأجهزة داخل الشبكة من نشر البرامج الضارة إلى شبكات أخرى. تساعد ميزة منع فقدان البيانات الشركة على تحديد خروقات البيانات ومحاولات التسرب ثم إيقافها. وبالتالي، فإن هذه الفوائد الواسعة والحلول الموحدة التي تقدمها حلول إدارة التهديدات الموحدة تؤدي إلى تبنيها من قبل العديد من الصناعات ذات الاستخدام النهائي مثل BFSI وتجارة التجزئة والحكومة وتكنولوجيا المعلومات والاتصالات والتصنيع والرعاية الصحية لتأمين شبكاتهم.

إن التهديدات السيبرانية المتزايدة عبر مختلف القطاعات الصناعية والعدد المتزايد من الأجهزة المتصلة هي العوامل الأساسية التي تعزز نمو سوق إدارة التهديدات الموحدة . كما من المتوقع أن يؤدي الإنفاق المتزايد على تبني حلول الأمان الموحدة من قبل الشركات الصغيرة والمتوسطة الحجم بسبب طبيعتها الفعالة من حيث التكلفة إلى تغذية نمو سوق إدارة التهديدات الموحدة في المستقبل القريب.

نظرة عامة على سوق إدارة التهديدات الموحدة

تُعد حلول وخدمات إدارة التهديدات الموحدة إطارًا موحدًا من الميزات مثل مكافحة الفيروسات ومنع تسرب البيانات وتصفية المحتوى وموازنة الحمل. يساعد تبني إدارة التهديدات الموحدة الشركات على توحيد حلول أمن تكنولوجيا المعلومات الخاصة بها في منصة واحدة وتبسيط حماية الشبكة. يمكن للشركات مراقبة جميع التهديدات المحتملة والأنشطة المتعلقة بالأمن من خلال منصة واحدة. وبهذه الطريقة، يمكن للشركات تحقيق رؤية كاملة ومبسطة لجميع القطاعات الخاصة بأمنها أو بنيتها اللاسلكية.

قم بتخصيص هذا التقرير ليناسب متطلباتك

ستحصل على تخصيص لأي تقرير - مجانًا - بما في ذلك أجزاء من هذا التقرير، أو تحليل على مستوى الدولة، وحزمة بيانات Excel، بالإضافة إلى الاستفادة من العروض والخصومات الرائعة للشركات الناشئة والجامعات

-

احصل على أهم اتجاهات السوق الرئيسية لهذا التقرير.ستتضمن هذه العينة المجانية تحليلاً للبيانات، بدءًا من اتجاهات السوق وحتى التقديرات والتوقعات.

محركات وفرص سوق إدارة التهديدات الموحدة

ارتفاع حالات اختراق البيانات لصالح السوق

لقد شجع ارتفاع معدلات الرقمنة العديد من الشركات في مختلف القطاعات الصناعية على رقمنة أعمالها من أجل اكتساب ميزة تنافسية، وتعزيز سير العمل التشغيلي، والوصول إلى المزيد من الجماهير المستهدفة. ومع ذلك، فإن اعتماد الحلول الرقمية يجعل البيانات المهمة عُرضة للخطر ويمكن الوصول إليها من خلال حوادث خرق البيانات المحتملة، مما يؤدي إلى ارتفاع عدد حالات وحوادث خرق البيانات. خرق البيانات هو حادث أمني حيث يحصل طرف غير مصرح له على حق الوصول إلى أي معلومات حساسة وحاسمة للأعمال. يمكن أن تؤثر حوادث خرق البيانات على أداء الأعمال بسبب فقدان المعلومات المهمة والخسائر المالية وفقدان ثقة العملاء وغيرها. فيما يلي بعض حوادث خرق البيانات والمعلومات ذات الصلة:

- في يونيو 2023، حدثت حالة خرق بيانات كبرى عندما قام روبوت Telegram بتحميل بيانات ملايين الأشخاص الذين سجلوا في تطبيق COWIN . وشمل تسريب البيانات أرقام الهواتف المحمولة ومعرفات بطاقات Aadhar وجوازات السفر وغيرها من معلومات العملاء المهمة.

- في يوليو 2023، أصدرت شركة IBM Security تقرير تكلفة خرق البيانات لعام 2023. وأشار التقرير إلى أن متوسط تكلفة خرق البيانات العالمي بلغ 4.45 مليون دولار أمريكي في عام 2023، بزيادة قدرها 15% عن السنوات الثلاث السابقة.

- في مايو 2023، واجهت العلامة التجارية T-Mobile التابعة لشركة Deutsche Telekom AG حالة خرق البيانات الثانية لعام 2023، حيث تم تسريب أكثر من 800 رقم تعريف شخصي (PIN) للعملاء ، والأسماء الكاملة، وأرقام الهواتف.

إن تبني حلول وخدمات إدارة التهديدات الموحدة يمكن أن يساعد الشركات على تعزيز أمن شبكاتها. يوفر هذا الحل ميزات أمان متعددة عبر منصة واحدة، مما يمكن أن يساعد في الحصول على مستوى متقدم من حل الأمان الفعال من حيث التكلفة . وبالتالي، فإن الارتفاع في عدد حالات خرق البيانات يولد الطلب على مستويات محسنة من حلول الأمان، مثل إدارة التهديدات الموحدة، وبالتالي تغذية نمو السوق.

التركيز المتزايد على إدارة التهديدات الموحدة الهجينة

لا يزال التحول الرقمي يعمل كمحرك رئيسي للتغيير التنظيمي. كما أن له تأثيرًا كبيرًا على فرق الأمن. مع انتقال الشركات إلى أو من بيئات السحابة، تجد أدوات إدارة المخاطر الموحدة صعوبة في تغطية سطح الهجوم الذي تواجهه الشركات بالكامل. لا تستطيع إدارة المخاطر الموحدة التقليدية تغطية كل شيء بدءًا من الوجود السحابي والمنتجات المحلية ومنتجات SaaS إلى مستودعات التعليمات البرمجية وأمان نقاط النهاية. من أجل حماية نفسها من جميع الجوانب، تضيف الشركات عددًا أكبر من الأدوات ذات الوظيفة الواحدة إلى حزم إدارة المخاطر الموحدة الخاصة بها . في السنوات القادمة، ستتبنى الشركات بشكل متزايد حلول إدارة المخاطر الموحدة الهجينة.

تقرير تحليل تجزئة سوق إدارة التهديدات الموحدة

إن القطاعات الرئيسية التي ساهمت في استخلاص تحليل سوق إدارة التهديدات الموحدة هي المكون والنشر وحجم المؤسسة والمستخدمين النهائيين.

- بناءً على المكون، ينقسم سوق إدارة التهديدات الموحدة إلى حلول وخدمات. ومن المتوقع أن يحظى قطاع الحلول بحصة سوقية كبيرة في عام 2022.

- من حيث النشر، يتم تقسيم السوق إلى سحابية ومحلية. احتلت شريحة السحابة أكبر حصة في السوق في عام 2022.

- بحسب حجم المؤسسة، يتم تقسيم السوق إلى شركات كبيرة وشركات صغيرة ومتوسطة الحجم. احتلت شريحة الشركات الكبيرة الحصة الأكبر في السوق في عام 2022.

- من حيث المستخدم النهائي، يتم تقسيم السوق إلى BFSI، والتصنيع، والرعاية الصحية، والتجزئة، والحكومة، وتكنولوجيا المعلومات والاتصالات، وغيرها. ومن المتوقع أن ينمو قطاع تكنولوجيا المعلومات والاتصالات بأعلى معدل نمو سنوي مركب خلال الفترة المتوقعة.

تحليل حصة سوق إدارة التهديدات الموحدة حسب المنطقة الجغرافية

ينقسم النطاق الجغرافي لتقرير سوق إدارة التهديدات الموحدة بشكل أساسي إلى خمس مناطق: أمريكا الشمالية، ومنطقة آسيا والمحيط الهادئ، وأوروبا، والشرق الأوسط وأفريقيا، وأمريكا الجنوبية والوسطى.

استحوذت أمريكا الشمالية على أكبر حصة سوقية لإدارة التهديدات الموحدة في عام 2022. وينقسم سوق برامج إدارة التهديدات الموحدة في أمريكا الشمالية إلى الولايات المتحدة وكندا والمكسيك. وقد تعرضت الغالبية العظمى من الأمريكيين لهجمات إلكترونية في عام 2022 على البنية التحتية العامة أو الأنظمة المالية والمصرفية في البلاد. ولهذا السبب، تتخذ حكومة الولايات المتحدة العديد من المبادرات للتعامل مع الهجمات الإلكترونية على البنية التحتية العامة أو الوكالات الحكومية. كما أن العدد المتزايد من هجمات الحرمان من الخدمة الموزعة (DDoS) في أمريكا الشمالية هو أحد عوامل نمو سوق إدارة التهديدات الموحدة. في أغسطس 2023، أعلنت شركة Zayo Group Holdings, Inc. - وهي شركة عالمية رائدة في توفير البنية التحتية للاتصالات - عن تقريرها السنوي DDoS Insights، والذي يحلل نشاط هجمات DDoS وتأثيرها عبر الصناعات في النصف الأول من عام 2023. حلل التقرير أكثر من 70000 حالة اكتشاف تهديد وتجارب تخفيف من قبل عملاء Zayo Group Holdings, Inc. عبر 14 صناعة في أمريكا وأوروبا الغربية بين 1 يناير و30 يونيو 2023. تعرضت قطاعات مختلفة، بما في ذلك تكنولوجيا المعلومات والاتصالات والتعليم وتجارة التجزئة والإعلام والرعاية الصحية والحكومة، لهجمات DDoS. كانت شركات الاتصالات هدفًا رئيسيًا للمهاجمين بسبب الدور الحاسم الذي يلعبه مزودو الاتصالات في توفير خدمات الاتصالات والإنترنت. شهد القطاع الهجمات الأكثر تكرارًا، حيث مثل ما يقرب من نصف إجمالي حجم الهجوم، بأكثر من 37000 هجوم في النصف الأول من عام 2023. وبالتالي، فإن الزيادة في هجمات DDoS في أمريكا الشمالية تعزز اعتماد حلول إدارة التهديدات الموحدة.

رؤى إقليمية حول سوق إدارة التهديدات الموحدة

لقد قام المحللون في Insight Partners بشرح الاتجاهات والعوامل الإقليمية المؤثرة على سوق إدارة التهديدات الموحدة طوال فترة التوقعات بشكل شامل. يناقش هذا القسم أيضًا قطاعات سوق إدارة التهديدات الموحدة والجغرافيا في جميع أنحاء أمريكا الشمالية وأوروبا ومنطقة آسيا والمحيط الهادئ والشرق الأوسط وأفريقيا وأمريكا الجنوبية والوسطى.

- احصل على البيانات الإقليمية المحددة لسوق إدارة التهديدات الموحدة

نطاق تقرير سوق إدارة التهديدات الموحدة

| سمة التقرير | تفاصيل |

|---|---|

| حجم السوق في عام 2022 | 5.25 مليار دولار أمريكي |

| حجم السوق بحلول عام 2030 | 11.88 مليار دولار أمريكي |

| معدل النمو السنوي المركب العالمي (2022 - 2030) | 10.7% |

| البيانات التاريخية | 2020-2021 |

| فترة التنبؤ | 2023-2030 |

| القطاعات المغطاة |

حسب المكون

|

| المناطق والدول المغطاة |

أمريكا الشمالية

|

| قادة السوق وملفات تعريف الشركات الرئيسية |

|

كثافة اللاعبين في السوق: فهم تأثيرها على ديناميكيات الأعمال

يشهد سوق إدارة التهديدات الموحدة نموًا سريعًا، مدفوعًا بالطلب المتزايد من المستخدم النهائي بسبب عوامل مثل تفضيلات المستهلكين المتطورة والتقدم التكنولوجي والوعي المتزايد بفوائد المنتج. ومع ارتفاع الطلب، تعمل الشركات على توسيع عروضها والابتكار لتلبية احتياجات المستهلكين والاستفادة من الاتجاهات الناشئة، مما يؤدي إلى زيادة نمو السوق.

تشير كثافة اللاعبين في السوق إلى توزيع الشركات أو المؤسسات العاملة في سوق أو صناعة معينة. وهي تشير إلى عدد المنافسين (اللاعبين في السوق) الموجودين في مساحة سوق معينة نسبة إلى حجمها أو قيمتها السوقية الإجمالية.

الشركات الرئيسية العاملة في سوق إدارة التهديدات الموحدة هي:

- شركة فورتينت

- شركة تشيك بوينت لتقنيات البرمجيات المحدودة

- شركة سونيك وول

- شركة سوفوس المحدودة

- شركة سيسكو سيستمز

- شركة جونيبر نتوركس

إخلاء المسؤولية : الشركات المذكورة أعلاه ليست مرتبة بأي ترتيب معين.

- احصل على نظرة عامة على أهم اللاعبين الرئيسيين في سوق إدارة التهديدات الموحدة

أخبار السوق والتطورات الأخيرة في مجال إدارة التهديدات الموحدة

يتم تقييم سوق إدارة التهديدات الموحدة من خلال جمع البيانات النوعية والكمية بعد البحث الأولي والثانوي، والتي تتضمن منشورات الشركات المهمة وبيانات الجمعيات وقواعد البيانات. فيما يلي بعض التطورات في سوق إدارة التهديدات الموحدة:

- كشفت شركة Cisco عن أحدث التطورات التي أحرزتها نحو رؤيتها لـ Cisco Security Cloud، وهي منصة أمان موحدة تعتمد على الذكاء الاصطناعي وتعمل عبر المجالات. سيساعد حل XDR الجديد من Cisco وإصدار الميزات المتقدمة لـ Duo MFA المؤسسات على حماية سلامة نظامها البيئي لتكنولوجيا المعلومات بشكل أفضل. (المصدر: Cisco، بيان صحفي، أبريل 2023)

- أعلنت شركة WatchGuard Technologies عن إطلاق أجهزة إدارة التهديدات الموحدة الجديدة Firebox M290 وM390 وM590 وM690. وهو حل ميسور التكلفة ولكنه كفء للشركات الصغيرة والمتوسطة الحجم. توفر جدران الحماية الجديدة هذه أمانًا متزايدًا وأسرع أداء لأي جهاز Firebox متوسط المدى على الإطلاق، مع قوة المعالجة اللازمة للتعامل مع حركة المرور المشفرة وHTTPS. بالإضافة إلى ذلك، تتيح المنافذ القابلة للتوسعة الجديدة والتكامل مع WatchGuard Cloud لجدران الحماية هذه توفير المرونة اللازمة لاستيعاب احتياجات الشبكات والأمان المتغيرة للعملاء وشركاء مقدمي الخدمة. XX. (المصدر: WatchGuard Technologies، بيان صحفي، نوفمبر 2022)

تقرير سوق إدارة التهديدات الموحدة - التغطية والنتائج المتوقعة

يقدم تقرير "حجم سوق إدارة التهديدات الموحدة والتوقعات (2020-2030)" تحليلاً مفصلاً للسوق يغطي المجالات التالية:

- حجم سوق إدارة التهديدات الموحدة وتوقعاتها على المستويات العالمية والإقليمية والوطنية لجميع قطاعات السوق الرئيسية التي يغطيها النطاق

- اتجاهات سوق إدارة التهديدات الموحدة، بالإضافة إلى ديناميكيات السوق مثل المحركات والقيود والفرص الرئيسية

- تحليل مفصل لقوى PEST/Porter الخمس وSWOT

- تحليل سوق إدارة التهديدات الموحدة الذي يغطي اتجاهات السوق الرئيسية والإطار العالمي والإقليمي والجهات الفاعلة الرئيسية واللوائح والتطورات الأخيرة في السوق

- تحليل المشهد الصناعي والمنافسة الذي يغطي تركيز السوق، وتحليل خريطة الحرارة، واللاعبين البارزين، والتطورات الأخيرة لسوق إدارة التهديدات الموحدة

- ملفات تعريف الشركة التفصيلية

- التحليل التاريخي (سنتان)، سنة الأساس، التوقعات (7 سنوات) مع معدل النمو السنوي المركب

- تحليل PEST و SWOT

- حجم السوق والقيمة / الحجم - عالمي، إقليمي، بلد

- الصناعة والمنافسة

- مجموعة بيانات إكسل

التقارير الحديثة

تقارير ذات صلة

شهادات العملاء

سبب الشراء

- اتخاذ قرارات مدروسة

- فهم ديناميكيات السوق

- تحليل المنافسة

- رؤى العملاء

- توقعات السوق

- تخفيف المخاطر

- التخطيط الاستراتيجي

- مبررات الاستثمار

- تحديد الأسواق الناشئة

- تحسين استراتيجيات التسويق

- تعزيز الكفاءة التشغيلية

- مواكبة التوجهات التنظيمية

احصل على عينة مجانية ل - سوق إدارة التهديدات الموحدة

احصل على عينة مجانية ل - سوق إدارة التهديدات الموحدة