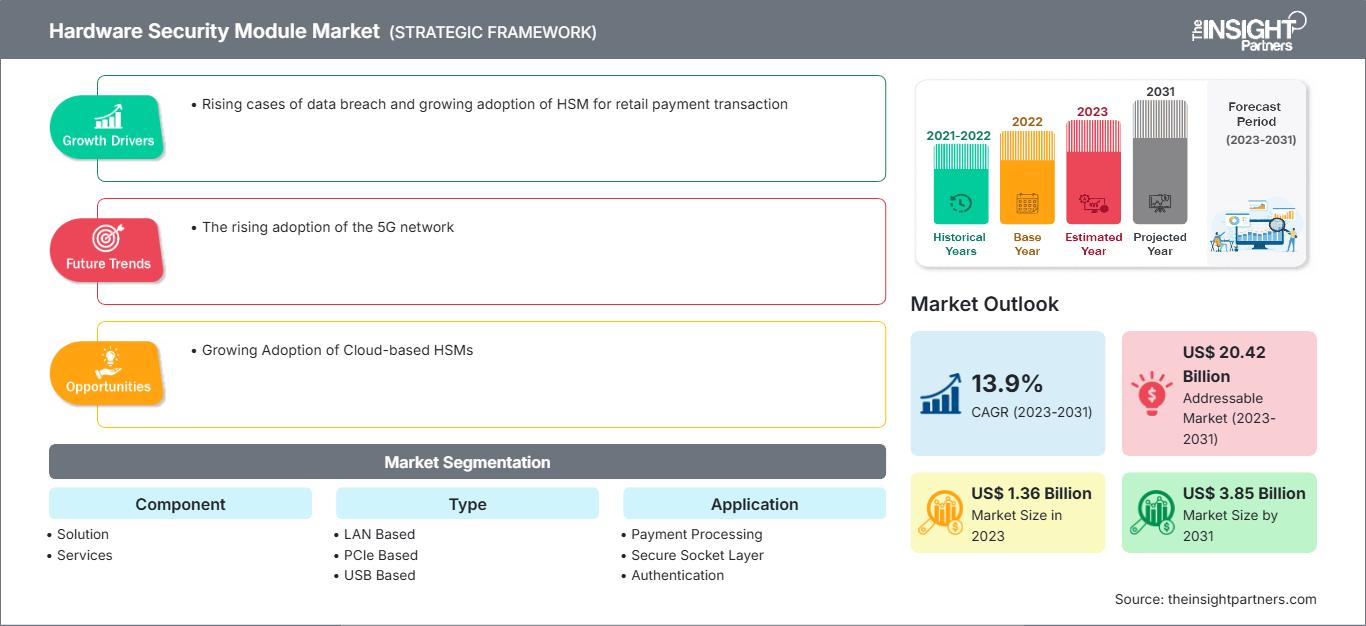

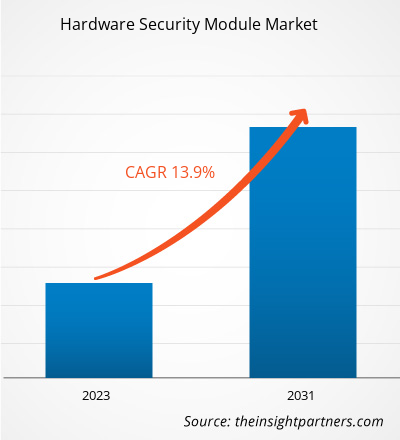

Si prevede che il mercato dei moduli di sicurezza hardware raggiungerà i 3,85 miliardi di dollari entro il 2031, rispetto agli 1,36 miliardi di dollari del 2023. Si stima che il mercato registrerà un CAGR del 13,9% nel periodo 2023-2031. La crescente adozione della rete 5G rimarrà probabilmente una delle tendenze chiave del mercato.

Analisi di mercato dei moduli di sicurezza hardware

Molte aziende e società di grandi dimensioni gestiscono un enorme volume di dati sensibili e riservati. La domanda di HSM è cresciuta in risposta alla maggiore protezione dei dati, a seguito dell'aumento dei casi di attacchi informatici. Pertanto, l'aumento delle violazioni dei dati e degli attacchi informatici stimola la crescita del mercato dei moduli di sicurezza hardware. Inoltre, si prevede che la crescente adozione di HSM basati su cloud creerà un'opportunità di crescita del mercato nei prossimi anni. Gli HSM che utilizzano tecnologie basate su cloud offrono protezione fisica dell'accesso ai dati, generazione di chiavi, gestione sicura del materiale chiave e un ambiente di esecuzione sicuro per le applicazioni cloud.

Panoramica del mercato dei moduli di sicurezza hardware

Un modulo di sicurezza hardware (HSM) è un processore crittografico dedicato, specificamente progettato per la protezione del ciclo di vita delle chiavi crittografiche. I moduli di sicurezza hardware gestiscono, elaborano e archiviano in modo sicuro le chiavi crittografiche all'interno di un dispositivo rinforzato e a prova di manomissione, fungendo da trust anchor per salvaguardare l'infrastruttura crittografica delle aziende più attente alla sicurezza in tutto il mondo. Contribuiscono a ridurre i rischi e a soddisfare i requisiti di conformità utilizzando PKI, blockchain, firma del codice, firma dei documenti, crittografia dei database, eIDAS, GDPR, DNSSEC, PCI DSS e altre soluzioni. Inoltre, contribuiscono a proteggere le chiavi crittografiche ovunque le applicazioni e i carichi di lavoro aziendali operino su larga scala, offrendo maggiore flessibilità. Infine, gli HSM proteggono la transizione digitale con apparecchiature progettate per i moderni data center.

Personalizza questo rapporto in base alle tue esigenze

Potrai personalizzare gratuitamente qualsiasi rapporto, comprese parti di questo rapporto, o analisi a livello di paese, pacchetto dati Excel, oltre a usufruire di grandi offerte e sconti per start-up e università

Mercato dei moduli di sicurezza hardware: Approfondimenti strategici

-

Ottieni le principali tendenze chiave del mercato di questo rapporto.Questo campione GRATUITO includerà l'analisi dei dati, che vanno dalle tendenze di mercato alle stime e alle previsioni.

Driver e opportunità di mercato per i moduli di sicurezza hardware

Casi di violazione dei dati in aumento

Molte aziende e società di grandi dimensioni gestiscono un enorme volume di dati sensibili e riservati. L'aumento della digitalizzazione ha incoraggiato diverse aziende di vari settori verticali a digitalizzare il proprio business per ottenere un vantaggio competitivo, migliorare il flusso di lavoro operativo e raggiungere un pubblico più mirato. Tuttavia, l'adozione di soluzioni digitali rende i dati critici vulnerabili e accessibili agli hacker, causando, tra le altre cose, la perdita di informazioni critiche, perdite finanziarie e la perdita di fiducia dei clienti. L'aumento del numero di casi di violazione dei dati influisce sulle prestazioni aziendali complessive. Di seguito sono riportati alcuni degli incidenti di violazione dei dati:

- Nel giugno 2023, un bot di Telegram ha caricato i dati di persone che si erano registrate sull'app COWIN in India, causando un incidente di violazione dei dati su larga scala. La fuga di dati includeva numeri di cellulare, ID di carte Aadhar, passaporti e altre informazioni critiche sui clienti.

- Nel luglio 2023, IBM Security ha pubblicato il rapporto "Cost of a Data Breach" per il 2023. Il rapporto indicava che il costo medio globale di una violazione dei dati ha raggiunto i 4,45 milioni di dollari nel 2023, con un aumento del 15% rispetto ai tre anni precedenti.

- Nel luglio 2023, MOVEit, lo strumento di trasferimento file, ha subito un massiccio attacco informatico, che ha colpito 200 organizzazioni e 17,5 milioni di persone. Sono trapelati dati di numerose organizzazioni e enti governativi critici, come il Dipartimento dell'Agricoltura, il Dipartimento dell'Energia e il Dipartimento della Salute e dei Servizi Umani.

- A maggio 2023, T-Mobile, marchio di Deutsche Telekom AG, ha subito il suo secondo caso di violazione dei dati del 2023, in cui sono stati trapelati oltre 800 PIN, nomi completi e numeri di telefono di clienti.

Per proteggere i dati e aumentare la sicurezza della propria rete, le aziende utilizzano soluzioni basate su moduli di sicurezza hardware (HSM). Pertanto, l'aumento del numero di casi di violazione dei dati genera la domanda di soluzioni di sicurezza avanzate, come i moduli di sicurezza hardware, che alimentano il mercato dei moduli di sicurezza hardware.

Crescente adozione di HSM basati su cloud

Gli HSM che utilizzano tecnologie basate su cloud offrono protezione fisica dell'accesso ai dati, generazione di chiavi, gestione sicura del materiale chiave e un ambiente di esecuzione sicuro per le applicazioni cloud. Alcuni dei principali attori del mercato si stanno concentrando sullo sviluppo di moduli di sicurezza hardware avanzati per applicazioni basate su cloud. Ad esempio, a settembre 2022, Marvell ha presentato il suo adattatore per modulo di sicurezza hardware LiquidSecurity 2 (LS2), una soluzione avanzata che offre crittografia, gestione delle chiavi, autenticazione e altri servizi di sicurezza hardware nel cloud. LS2 è inoltre una piattaforma di sicurezza convergente per applicazioni di pagamento, conformità alla privacy e applicazioni generiche. È basata su Marvell OCTEON, un'unità di elaborazione dati (DPU) ottimizzata per il cloud, che si è affermata su larga scala in tutto il mondo come il più grande cloud iperscalabile. Il nuovo adattatore offre l'accelerazione e l'elaborazione crittografica più performanti, nonché l'archiviazione protetta tramite hardware fino a un milione di chiavi per algoritmi di crittografia AES, RSA ed ECC e 45 partizioni per robusti casi d'uso multi-tenant. Inoltre, ad agosto 2023, Thales ha annunciato il lancio del suo nuovo servizio payShield Cloud HSM, volto a promuovere l'adozione di infrastrutture di pagamento cloud. La soluzione, basata sul modulo hardware di sicurezza (HSM) payShield 10k Payment, si concentra sull'offerta ai clienti di soluzioni con maggiore flessibilità, scalabilità e rapidità di immissione sul mercato. Pertanto, si prevede che la crescente adozione di HSM basati su cloud creerà opportunità redditizie per la crescita del mercato dei moduli di sicurezza hardware durante il periodo di previsione.

Analisi della segmentazione del mercato dei moduli di sicurezza hardware

I segmenti chiave che hanno contribuito all'analisi del mercato dei moduli di sicurezza hardware sono tipologia, applicazione e settore.

- In base alla tipologia, il mercato è suddiviso in basato su LAN, basato su PCIe e basato su USB. Il segmento basato su LAN ha detenuto la maggiore quota di mercato dei moduli di sicurezza hardware nel 2022; tuttavia, si prevede che il segmento basato su PCIe registrerà il CAGR più elevato tra il 2022 e il 2030.

- In termini di applicazione, il mercato è suddiviso in elaborazione dei pagamenti, Secure Socket Layer, autenticazione, firma di codici e documenti, crittografia dei database, gestione delle credenziali e crittografia a livello di applicazione. Il segmento dell'elaborazione dei pagamenti ha detenuto la quota maggiore del mercato dei moduli di sicurezza hardware nel 2023.

- In base al settore, il mercato è segmentato in BFSI, pubblica amministrazione, IT e telecomunicazioni, sanità, produzione, vendita al dettaglio e beni di consumo e altri. Il segmento BFSI ha detenuto la quota maggiore del mercato dei moduli di sicurezza hardware nel 2023.

Analisi della quota di mercato dei moduli di sicurezza hardware per regione

L'ambito geografico del rapporto di mercato dei moduli di sicurezza hardware è suddiviso principalmente in cinque regioni: Nord America, Asia-Pacifico, Europa, Medio Oriente e Africa e America meridionale e centrale.

L'Europa ha detenuto la quota di mercato maggiore dei moduli di sicurezza hardware nel 2022. Si prevede che il mercato europeo crescerà durante il periodo di previsione grazie alla crescente consapevolezza dei vantaggi in termini di sicurezza dei dati offerti dagli HSM. La crescita dei settori BFSI, IT e telecomunicazioni, sanità e altri settori nella regione sta aumentando la necessità di moduli di sicurezza hardware per proteggere le informazioni aziendali. Inoltre, i crescenti progressi digitali in Germania, Regno Unito e altri paesi europei e la crescente adozione di HSM basati su cloud stanno creando un'opportunità per la crescita del mercato dei moduli di sicurezza hardware in Europa.

Modulo di sicurezza hardware

Approfondimenti regionali sul mercato dei moduli di sicurezza hardware

Le tendenze regionali e i fattori che influenzano il mercato dei moduli di sicurezza hardware durante il periodo di previsione sono stati ampiamente spiegati dagli analisti di The Insight Partners. Questa sezione illustra anche i segmenti e la geografia del mercato dei moduli di sicurezza hardware in Nord America, Europa, Asia-Pacifico, Medio Oriente e Africa, America meridionale e centrale.

Ambito del rapporto di mercato sui moduli di sicurezza hardware

| Attributo del rapporto | Dettagli |

|---|---|

| Dimensioni del mercato in 2023 | US$ 1.36 Billion |

| Dimensioni del mercato per 2031 | US$ 3.85 Billion |

| CAGR globale (2023 - 2031) | 13.9% |

| Dati storici | 2021-2022 |

| Periodo di previsione | 2023-2031 |

| Segmenti coperti |

By Componente

|

| Regioni e paesi coperti |

Nord America

|

| Leader di mercato e profili aziendali chiave |

|

Densità degli operatori del mercato dei moduli di sicurezza hardware: comprendere il suo impatto sulle dinamiche aziendali

Il mercato dei moduli di sicurezza hardware è in rapida crescita, trainato dalla crescente domanda degli utenti finali, dovuta a fattori quali l'evoluzione delle preferenze dei consumatori, i progressi tecnologici e una maggiore consapevolezza dei vantaggi del prodotto. Con l'aumento della domanda, le aziende stanno ampliando la propria offerta, innovando per soddisfare le esigenze dei consumatori e sfruttando le tendenze emergenti, alimentando ulteriormente la crescita del mercato.

- Ottieni il Mercato dei moduli di sicurezza hardware Panoramica dei principali attori chiave

Notizie e sviluppi recenti sul mercato dei moduli di sicurezza hardware

Il mercato dei moduli di sicurezza hardware è stato valutato raccogliendo dati qualitativi e quantitativi dopo ricerche primarie e secondarie, che includono importanti pubblicazioni aziendali, dati di associazioni e database. Di seguito sono elencati alcuni degli sviluppi nel mercato dei moduli di sicurezza hardware:

- Thales Trusted Cyber Technologies (TCT) ha annunciato il lancio della nuova versione 7.13.0 degli HSM Luna Network e PCIe. Include diverse funzionalità come l'inizializzazione remota della chiave vettoriale PED remota, che consente l'amministrazione HSM completamente remota, il supporto per il protocollo LACP 802.3ad per migliorare il bonding multi-NIC nell'appliance HSM di rete e il supporto di Luna Client per Windows Server 2022 e Ubuntu 22 LTS. (Fonte: HDI Global, comunicato stampa, giugno 2023)

Copertura del rapporto sul mercato dei moduli di sicurezza hardware e Risultati

Il rapporto di mercato "Dimensioni e previsioni del mercato dei moduli di sicurezza hardware (2021-2031)" fornisce un'analisi dettagliata del mercato che copre le seguenti aree:

- Dimensioni e previsioni del mercato dei moduli di sicurezza hardware a livello globale, regionale e nazionale per tutti i principali segmenti di mercato coperti dall'ambito

- Tendenze del mercato dei moduli di sicurezza hardware, nonché dinamiche di mercato come driver, vincoli e opportunità chiave

- Analisi dettagliata delle cinque forze di Porter e SWOT

- Analisi del mercato dei moduli di sicurezza hardware che copre le principali tendenze del mercato, il quadro globale e regionale, i principali attori, le normative e i recenti sviluppi del mercato

- Analisi del panorama del settore e della concorrenza che copre la concentrazione del mercato, l'analisi della mappa termica, i principali attori e i recenti sviluppi nel mercato dei moduli di sicurezza hardware

- Profili aziendali dettagliati.

- Analisi storica (2 anni), anno base, previsione (7 anni) con CAGR

- Analisi PEST e SWOT

- Valore/volume delle dimensioni del mercato - Globale, Regionale, Nazionale

- Industria e panorama competitivo

- Set di dati Excel

Testimonianze

Motivo dell'acquisto

- Processo decisionale informato

- Comprensione delle dinamiche di mercato

- Analisi competitiva

- Analisi dei clienti

- Previsioni di mercato

- Mitigazione del rischio

- Pianificazione strategica

- Giustificazione degli investimenti

- Identificazione dei mercati emergenti

- Miglioramento delle strategie di marketing

- Aumento dell'efficienza operativa

- Allineamento alle tendenze normative

Ottieni un campione gratuito per - Mercato dei moduli di sicurezza hardware

Ottieni un campione gratuito per - Mercato dei moduli di sicurezza hardware