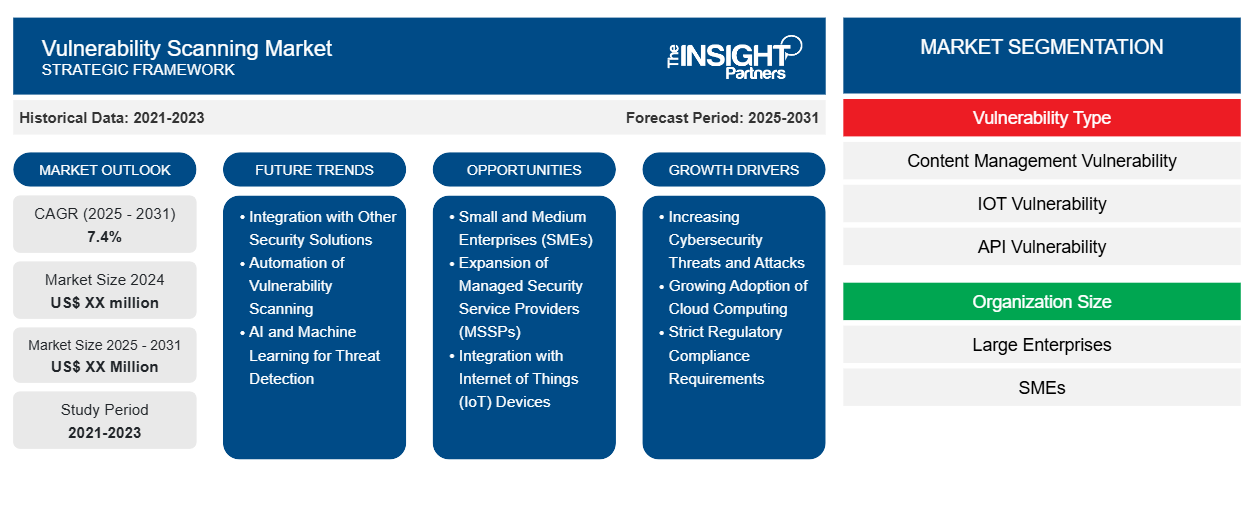

من المتوقع أن يسجل سوق مسح الثغرات الأمنية معدل نمو سنوي مركب بنسبة 7.4٪ من عام 2023 إلى عام 2031، مع توسع حجم السوق من XX مليون دولار أمريكي في عام 2023 إلى XX مليون دولار أمريكي بحلول عام 2031.

يغطي تقرير سوق فحص الثغرات الأمنية التحليل حسب نوع الثغرات الأمنية (ثغرات إدارة المحتوى، وثغرات إنترنت الأشياء، وثغرات واجهة برمجة التطبيقات)؛ وحجم المنظمة (الشركات الكبيرة، والشركات الصغيرة والمتوسطة الحجم)؛ والصناعة (تكنولوجيا المعلومات، والخدمات المصرفية والمالية والتأمين، والرعاية الصحية، والتصنيع، والتجزئة، والمرافق، وغيرها)، والجغرافيا (أمريكا الشمالية، وأوروبا، ومنطقة آسيا والمحيط الهادئ، وأمريكا الجنوبية والوسطى). وينقسم التحليل العالمي إلى مزيد من التفصيل على المستوى الإقليمي والدول الرئيسية. ويقدم التقرير القيمة بالدولار الأمريكي للتحليل والقطاعات المذكورة أعلاه.

غرض التقرير

يهدف تقرير سوق مسح الثغرات الأمنية الصادر عن The Insight Partners إلى وصف المشهد الحالي والنمو المستقبلي وأهم العوامل الدافعة والتحديات والفرص. وسيوفر هذا رؤى لمختلف أصحاب المصلحة في الأعمال التجارية، مثل:

- مزودي/مصنعي التكنولوجيا: لفهم ديناميكيات السوق المتطورة ومعرفة فرص النمو المحتملة، وتمكينهم من اتخاذ قرارات استراتيجية مستنيرة.

- المستثمرون: إجراء تحليل شامل للاتجاهات فيما يتعلق بمعدل نمو السوق، وتوقعات السوق المالية، والفرص المتاحة عبر سلسلة القيمة.

- الهيئات التنظيمية: لتنظيم السياسات ومراقبة الأنشطة في السوق بهدف تقليل الانتهاكات والحفاظ على ثقة المستثمرين والحفاظ على سلامة السوق واستقرارها.

تجزئة سوق مسح الثغرات الأمنية

نوع الثغرة

- ثغرة إدارة المحتوى

- ثغرة إنترنت الأشياء

- ثغرة في واجهة برمجة التطبيقات (API)

حجم المنظمة

- الشركات الكبيرة

- الشركات الصغيرة والمتوسطة

صناعة

- هو - هي

- الخدمات المالية والمصرفية والتأمين

- الرعاية الصحية

- تصنيع

- بيع بالتجزئة

- المرافق

الجغرافيا

- أمريكا الشمالية

- أوروبا

- آسيا والمحيط الهادئ

- أمريكا الجنوبية والوسطى

- الشرق الأوسط وأفريقيا

الجغرافيا

- أمريكا الشمالية

- أوروبا

- آسيا والمحيط الهادئ

- أمريكا الجنوبية والوسطى

- الشرق الأوسط وأفريقيا

قم بتخصيص هذا التقرير ليناسب متطلباتك

ستحصل على تخصيص لأي تقرير - مجانًا - بما في ذلك أجزاء من هذا التقرير، أو تحليل على مستوى الدولة، وحزمة بيانات Excel، بالإضافة إلى الاستفادة من العروض والخصومات الرائعة للشركات الناشئة والجامعات

-

احصل على أهم اتجاهات السوق الرئيسية لهذا التقرير.ستتضمن هذه العينة المجانية تحليلاً للبيانات، بدءًا من اتجاهات السوق وحتى التقديرات والتوقعات.

محركات نمو سوق مسح الثغرات الأمنية

-

تزايد التهديدات والهجمات المتعلقة بالأمن السيبراني:

مع استمرار ارتفاع التهديدات السيبرانية مثل برامج الفدية واختراقات البيانات والتهديدات المستمرة المتقدمة، تستثمر المؤسسات المزيد في حلول الأمن السيبراني لحماية بياناتها وأصولها الحساسة. يعد فحص الثغرات الأمنية عنصرًا أساسيًا في تدابير الأمن السيبراني الاستباقية التي تتبناها المؤسسة، حيث يساعد في اكتشاف نقاط الضعف قبل استغلالها. -

التبني المتزايد للحوسبة السحابية:

أدى التبني الواسع النطاق للخدمات السحابية والتحول إلى البنية الأساسية القائمة على السحابة إلى خلق تحديات أمنية جديدة. تعد أدوات فحص الثغرات الأمنية ضرورية لضمان أمان بيئات السحابة من خلال تحديد الثغرات الأمنية في تطبيقات السحابة وتكويناتها وشبكاتها، مما يساعد المؤسسات على الامتثال لأفضل ممارسات وأنظمة الأمان. -

متطلبات الامتثال التنظيمي الصارمة:

تواجه العديد من الصناعات (مثل الرعاية الصحية، والتمويل، والحكومة) لوائح صارمة فيما يتعلق بحماية البيانات والخصوصية. تتطلب المعايير التنظيمية مثل GDPR وHIPAA وPCI-DSS وغيرها من المؤسسات إجراء تقييمات منتظمة للثغرات الأمنية لضمان استيفائها لمعايير الامتثال. وهذا يدفع الطلب على حلول مسح الثغرات الأمنية لتجنب الغرامات والمخاطر القانونية.

الاتجاهات المستقبلية لسوق مسح الثغرات الأمنية

- التكامل مع حلول الأمان الأخرى: يتم دمج أدوات فحص الثغرات مع حلول الأمن السيبراني الأخرى مثل أنظمة اكتشاف التسلل (IDS) وإدارة المعلومات الأمنية والأحداث (SIEM) ومنصات حماية نقاط النهاية. يعزز هذا التكامل الفعالية الإجمالية لبرامج الأمان من خلال توفير رؤية شاملة واستجابات في الوقت الفعلي للتهديدات الأمنية.

- أتمتة فحص الثغرات الأمنية: أصبحت الأتمتة اتجاهًا رئيسيًا في سوق فحص الثغرات الأمنية. تتيح الأتمتة للمؤسسات إجراء عمليات فحص مستمرة عبر أنظمتها وشبكاتها وتطبيقاتها دون تدخل يدوي. يساعد هذا في تبسيط عملية إدارة الثغرات الأمنية، والحد من الخطأ البشري، وتسريع تحديد العيوب الأمنية الحرجة.

- الذكاء الاصطناعي والتعلم الآلي للكشف عن التهديدات: يعمل استخدام الذكاء الاصطناعي والتعلم الآلي على تحسين أدوات فحص الثغرات الأمنية. تتيح هذه التقنيات تحديد الأنماط والشذوذ التي قد تشير إلى نقاط ضعف أو تهديدات محتملة. من خلال استخدام الذكاء الاصطناعي والتعلم الآلي، يمكن أن تصبح حلول فحص الثغرات الأمنية أكثر دقة وكفاءة وقدرة على اكتشاف التهديدات أو نقاط الضعف غير المعروفة.

فرص سوق مسح الثغرات الأمنية

- الشركات الصغيرة والمتوسطة الحجم: في حين كانت الشركات الكبيرة تاريخيًا المستهلك الرئيسي لحلول مسح الثغرات الأمنية، إلا أن هناك إمكانات كبيرة للنمو في قطاع الشركات الصغيرة والمتوسطة الحجم. أصبحت حلول مسح الثغرات الأمنية أكثر تكلفة وسهولة في الوصول إليها، مما يسمح للمؤسسات الصغيرة بتنفيذ أفضل ممارسات الأمن السيبراني وحماية نفسها من التهديدات السيبرانية.

- توسعة مقدمي خدمات الأمن المدارة (MSSPs): تفتقر العديد من المؤسسات، وخاصة الشركات الصغيرة والمتوسطة الحجم، إلى الموارد أو الخبرة اللازمة لإدارة فحص الثغرات الأمنية وغيرها من العمليات الأمنية داخل المؤسسة. وهذا يمثل فرصة كبيرة لمقدمي خدمات الأمن المدارة (MSSPs) لتقديم فحص الثغرات الأمنية كجزء من خدماتهم الأمنية. يمكن لمقدمي خدمات الأمن المدارة مساعدة المؤسسات في مراقبة شبكاتها وفحص الثغرات الأمنية والاستجابة للتهديدات نيابة عنها.

- التكامل مع أجهزة إنترنت الأشياء (IoT): يؤدي انتشار أجهزة إنترنت الأشياء إلى ظهور ثغرات أمنية جديدة يمكن لمجرمي الإنترنت استغلالها. يمكن أن تساعد حلول فحص الثغرات الأمنية المصممة خصيصًا لبيئات إنترنت الأشياء المؤسسات في تحديد الثغرات الأمنية في الأجهزة المتصلة. وهذا يفتح الفرص أمام البائعين لتقديم حلول فحص متخصصة تعالج التحديات الفريدة التي يفرضها أمن إنترنت الأشياء.

رؤى إقليمية حول سوق مسح الثغرات الأمنية

لقد قام المحللون في Insight Partners بشرح الاتجاهات والعوامل الإقليمية المؤثرة على سوق مسح الثغرات الأمنية طوال فترة التوقعات بشكل شامل. يناقش هذا القسم أيضًا قطاعات سوق مسح الثغرات الأمنية والجغرافيا في جميع أنحاء أمريكا الشمالية وأوروبا ومنطقة آسيا والمحيط الهادئ والشرق الأوسط وأفريقيا وأمريكا الجنوبية والوسطى.

- احصل على البيانات الإقليمية المحددة لسوق مسح الثغرات الأمنية

نطاق تقرير سوق مسح الثغرات الأمنية

| سمة التقرير | تفاصيل |

|---|---|

| حجم السوق في عام 2023 | XX مليون دولار أمريكي |

| حجم السوق بحلول عام 2031 | XX مليون دولار أمريكي |

| معدل النمو السنوي المركب العالمي (2023 - 2031) | 7.4% |

| البيانات التاريخية | 2021-2022 |

| فترة التنبؤ | 2024-2031 |

| القطاعات المغطاة |

حسب نوع الثغرة الأمنية

|

| المناطق والدول المغطاة |

أمريكا الشمالية

|

| قادة السوق وملفات تعريف الشركات الرئيسية |

|

كثافة اللاعبين في سوق مسح الثغرات الأمنية: فهم تأثيرها على ديناميكيات الأعمال

يشهد سوق مسح الثغرات الأمنية نموًا سريعًا، مدفوعًا بالطلب المتزايد من المستخدم النهائي بسبب عوامل مثل تفضيلات المستهلكين المتطورة والتقدم التكنولوجي والوعي المتزايد بفوائد المنتج. ومع ارتفاع الطلب، تعمل الشركات على توسيع عروضها والابتكار لتلبية احتياجات المستهلكين والاستفادة من الاتجاهات الناشئة، مما يؤدي إلى زيادة نمو السوق.

تشير كثافة اللاعبين في السوق إلى توزيع الشركات أو المؤسسات العاملة في سوق أو صناعة معينة. وهي تشير إلى عدد المنافسين (اللاعبين في السوق) الموجودين في مساحة سوق معينة نسبة إلى حجمها أو قيمتها السوقية الإجمالية.

الشركات الرئيسية العاملة في سوق مسح الثغرات الأمنية هي:

- اكونتيكس

- ايه تي اند تي

- الدفاع الرقمي

- إف سيكيور

- آي بي إم

إخلاء المسؤولية : الشركات المذكورة أعلاه ليست مرتبة بأي ترتيب معين.

- احصل على نظرة عامة على أهم اللاعبين الرئيسيين في سوق فحص الثغرات الأمنية

نقاط البيع الرئيسية

- التغطية الشاملة: يغطي التقرير بشكل شامل تحليل المنتجات والخدمات والأنواع والمستخدمين النهائيين لسوق مسح الثغرات الأمنية، مما يوفر صورة شاملة.

- تحليل الخبراء: تم تجميع التقرير على أساس الفهم العميق لخبراء الصناعة والمحللين.

- معلومات محدثة: يضمن التقرير أهمية الأعمال التجارية بسبب تغطيته للمعلومات الحديثة واتجاهات البيانات.

- خيارات التخصيص: يمكن تخصيص هذا التقرير لتلبية متطلبات العملاء المحددة وبما يتناسب مع استراتيجيات العمل بشكل مناسب.

وبالتالي، يمكن أن يساعد تقرير البحث حول سوق مسح الثغرات الأمنية في تمهيد الطريق لفك شفرة وفهم سيناريو الصناعة وآفاق النمو. ورغم وجود بعض المخاوف المشروعة، فإن الفوائد الإجمالية لهذا التقرير تميل إلى التفوق على العيوب.

- التحليل التاريخي (سنتان)، سنة الأساس، التوقعات (7 سنوات) مع معدل النمو السنوي المركب

- تحليل PEST و SWOT

- حجم السوق والقيمة / الحجم - عالمي، إقليمي، بلد

- الصناعة والمنافسة

- مجموعة بيانات إكسل

التقارير الحديثة

شهادات العملاء

سبب الشراء

- اتخاذ قرارات مدروسة

- فهم ديناميكيات السوق

- تحليل المنافسة

- رؤى العملاء

- توقعات السوق

- تخفيف المخاطر

- التخطيط الاستراتيجي

- مبررات الاستثمار

- تحديد الأسواق الناشئة

- تحسين استراتيجيات التسويق

- تعزيز الكفاءة التشغيلية

- مواكبة التوجهات التنظيمية

احصل على عينة مجانية ل - سوق مسح الثغرات الأمنية

احصل على عينة مجانية ل - سوق مسح الثغرات الأمنية