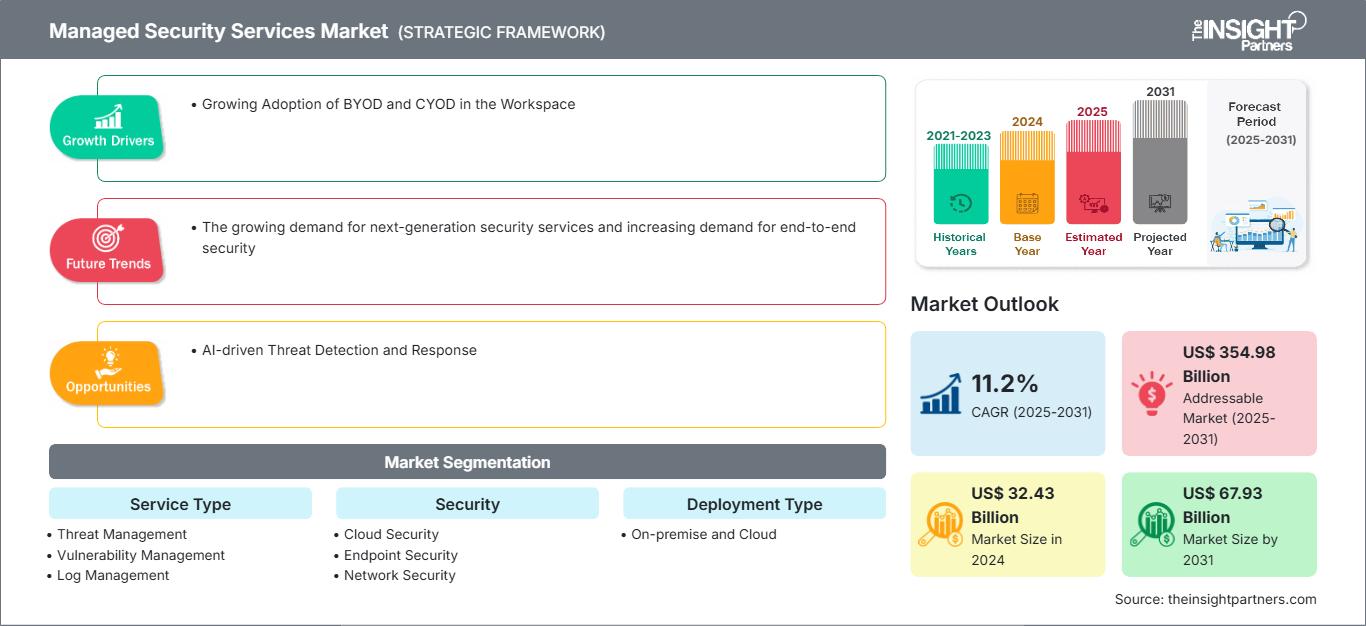

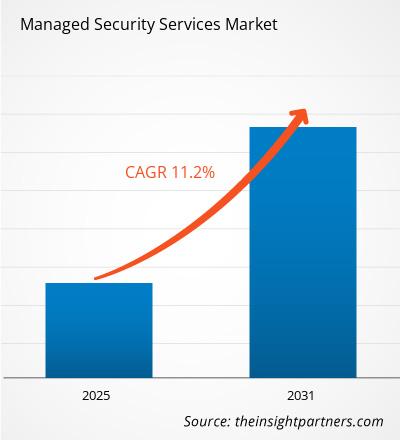

Le marché des services de sécurité gérés devrait atteindre 87,21 milliards de dollars américains d'ici 2031. Il devrait enregistrer un taux de croissance annuel composé (TCAC) de 13,1 % entre 2025 et 2031. La demande croissante de services de sécurité de nouvelle génération et la demande accrue de solutions de sécurité de bout en bout devraient demeurer des tendances clés de ce marché.

Analyse du marché des services de sécurité gérés

L'information et les données sont devenues les deux piliers essentiels de toute entreprise aujourd'hui. Leur sécurité est également devenue une priorité absolue. Cela accroît la demande de solutions telles que la gestion des menaces, la gestion des vulnérabilités, la gestion des journaux, la gestion des informations et des événements de sécurité (SIEM) et la gestion de la conformité. Les systèmes de détection d'intrusion (IDS) et les systèmes de prévention d'intrusion (IPS) sont deux outils cruciaux en matière de sécurité de l'information. Pour une protection efficace, ces deux dispositifs doivent être parfaitement intégrés au réseau qu'ils surveillent. Leur intégration et leur synchronisation permettent d'éviter de traiter de nombreuses fausses alertes et d'obtenir des informations plus précises, facilitant ainsi une prise de décision rapide et appropriée face aux menaces. Les pare-feu analysent uniquement le trafic de données, tandis que les systèmes IDS/IPS examinent son contenu. Correctement paramétrés, ces systèmes peuvent générer de nombreuses alertes qui doivent être surveillées afin d'être transmises et analysées plus en profondeur si nécessaire, ou ignorées en cas de fausse alerte. Ces solutions avancées sont déployées dans les entreprises afin d'assurer la détection rapide des menaces, contribuant ainsi à la croissance du marché mondial des services de sécurité gérés.

Aperçu du marché des services de sécurité gérés

Les services de sécurité gérés (SSG) sont des services de cybersécurité qui protègent les réseaux publics et privés ainsi que leurs périphériques. Proposés généralement par des fournisseurs tiers selon un modèle de facturation à l'usage, ces services incluent des fonctionnalités de sécurité telles que des pare-feu et des systèmes de détection et d'analyse des intrusions en temps réel. Les SSG aident les entreprises à identifier, hiérarchiser et corriger les vulnérabilités et les menaces de sécurité.

De plus, plusieurs initiatives de commerce électronique, telles que le service client virtuel et le e-commerce, reposent sur des niveaux d'accès et d'agilité réseau sans précédent. Plus les organisations dépendent de réseaux de données et d'Internet de cette ampleur, plus elles sont vulnérables aux failles de sécurité susceptibles de nuire à leur système et à leur réputation. Les solutions VPN gérées offrent une connectivité VPN robuste, quels que soient le type et la vitesse de connexion, et assurent la protection du trafic entrant et sortant de l'organisation. Les succursales, les télétravailleurs et les employés en déplacement peuvent ainsi se connecter au siège social via un tunnel de site à site, en toute sécurité.

Vous bénéficierez d'une personnalisation gratuite de tous les rapports, y compris certaines parties de ce rapport, l'analyse par pays, le pack de données Excel, et vous profiterez également d'offres et de réductions exceptionnelles pour les start-ups et les universités.

Marché des services de sécurité gérés : Perspectives stratégiques

-

Découvrez les principales tendances du marché présentées dans ce rapport.Cet échantillon GRATUIT comprendra une analyse de données, allant des tendances du marché aux estimations et prévisions.

Facteurs de croissance et opportunités du marché des services de sécurité gérés

La détection et la réponse aux menaces pilotées par l'IA favorisent le marché

L'intelligence artificielle (IA) a ouvert la voie à une nouvelle ère de la cybersécurité. Les services de sécurité gérés basés sur l'IA permettent d'identifier et de prédire les menaces potentielles avec une plus grande précision. Ces services utilisent des algorithmes d'apprentissage automatique qui analysent les tendances des données en temps réel. La détection des menaces améliorée par l'IA permet aux entreprises de protéger proactivement leurs systèmes, en détectant les intrusions potentielles avant même qu'elles ne se produisent, ce qui favorise son adoption par les entreprises et, par conséquent, dynamise le marché.

Augmentation du nombre d'activités cybercriminelles dans le monde

La cybercriminalité connaît une croissance rapide à travers le monde, alimentée par l'adoption croissante des services cloud et la tendance BYOD (Bring Your Own Device) dans les entreprises. Ces dernières subissent des pertes considérables du fait de cette recrudescence. La transformation numérique de la société bouleverse les transactions commerciales. Nombre d'entreprises effectuent désormais leurs opérations bancaires et financières en ligne. Les cybercriminels ciblent sans cesse le secteur de la banque, de la finance et de l'assurance (BFSI) afin de s'emparer d'informations sensibles à des fins lucratives. De ce fait, le secteur BFSI est devenu une cible privilégiée des cybercriminels et extrêmement vulnérable à diverses formes de cyberattaques. Le phishing, les attaques par déni de service distribué (DDoS) et les ransomwares figurent parmi les cyberattaques les plus fréquentes ayant touché le secteur BFSI ces deux dernières années. Par conséquent, la demande de services de sécurité gérés dans le secteur BFSI est en hausse, contribuant ainsi à la croissance du marché de ces services.

Analyse de segmentation du rapport sur le marché des services de sécurité gérés

Les principaux segments qui ont contribué à l'élaboration de l'analyse du marché des services de sécurité gérés sont la solution, le service, l'application, le type de déploiement et le secteur vertical.

- Selon le type de service, le marché des services de sécurité gérés se divise en gestion des menaces, gestion des vulnérabilités, gestion des journaux, SIEM et gestion de la conformité. Le segment de la gestion des menaces comprend lui-même les pare-feu gérés, les systèmes de détection et de prévention d'intrusion (IDS/IPS) gérés, les réseaux privés virtuels (VPN) gérés, les solutions antivirus et antimalware gérées, la sécurité des passerelles gérées, la gestion des identités et des accès (IAM) gérée, la prévention des pertes de données (DLP) gérée et d'autres services. Le segment de la gestion des journaux devrait connaître une croissance au cours de la période de prévision.

- En matière de sécurité, le marché est segmenté en sécurité du cloud, sécurité des terminaux, sécurité réseau et sécurité des applications. Le segment de la sécurité du cloud détenait la plus grande part de marché en 2023.

- Selon le type de déploiement, le marché des services de sécurité gérés se divise en solutions sur site et dans le cloud. Le segment cloud devrait connaître une croissance importante au cours de la période de prévision.

- En fonction de la taille de l'entreprise, le marché se divise en grandes entreprises et PME. Le segment des grandes entreprises détenait la plus grande part de marché en 2023.

- En termes de secteurs d'activité, le marché des services de sécurité gérés se divise en plusieurs segments : commerce de détail, industrie manufacturière, services bancaires, financiers et d'assurance (BFSI), technologies de l'information et télécommunications, santé, secteur public, énergie et services publics, médias et autres. Le segment BFSI détenait la plus grande part de marché en 2023.

Analyse des parts de marché des services de sécurité gérés par zone géographique

La portée géographique du rapport sur le marché des services de sécurité gérés est principalement divisée en cinq régions : Amérique du Nord, Asie-Pacifique, Europe, Moyen-Orient et Afrique, et Amérique du Sud et centrale.

L'Amérique du Nord détenait la plus grande part du marché mondial des services de sécurité gérés en 2021. La région abrite un grand nombre d'entreprises issues de divers secteurs. Selon le FBI, ces entreprises ont subi une recrudescence des cyberattaques au fil des ans, entraînant des pertes d'environ 6,9 milliards de dollars américains à chaque fois. Ces facteurs ont accru la demande de solutions de sécurité avancées pour garantir la protection des données internes et autres documents importants. Par ailleurs, l'adoption du cloud est très répandue dans la région. L'ensemble de ces facteurs contribue à la croissance du marché des services de sécurité gérés en Amérique du Nord.

Aperçu régional du marché des services de sécurité gérés

Les analystes de The Insight Partners ont analysé en détail les tendances régionales et les facteurs influençant le marché des services de sécurité gérés tout au long de la période prévisionnelle. Cette section aborde également les segments de marché et la répartition géographique des services de sécurité gérés en Amérique du Nord, en Europe, en Asie-Pacifique, au Moyen-Orient et en Afrique, ainsi qu'en Amérique du Sud et centrale.

Portée du rapport sur le marché des services de sécurité gérés

| Attribut du rapport | Détails |

|---|---|

| Taille du marché en 2024 | XX milliards de dollars américains |

| Taille du marché d'ici 2031 | 87,21 milliards de dollars américains |

| TCAC mondial (2025 - 2031) | 13,1% |

| Données historiques | 2021-2023 |

| Période de prévision | 2025-2031 |

| Segments couverts |

Par type de service

|

| Régions et pays couverts |

Amérique du Nord

|

| Leaders du marché et profils d'entreprises clés |

|

Densité des acteurs du marché des services de sécurité gérés : comprendre son impact sur la dynamique commerciale

Le marché des services de sécurité gérés connaît une croissance rapide, portée par une demande croissante des utilisateurs finaux. Cette demande est alimentée par l'évolution des préférences des consommateurs, les progrès technologiques et une meilleure connaissance des avantages du produit. Face à cette demande grandissante, les entreprises élargissent leur offre, innovent pour répondre aux besoins des consommateurs et tirent parti des tendances émergentes, ce qui stimule davantage la croissance du marché.

- Obtenez un aperçu des principaux acteurs du marché des services de sécurité gérés.

Actualités et développements récents du marché des services de sécurité gérés

Le marché des services de sécurité gérés est évalué à partir de données qualitatives et quantitatives recueillies après des recherches primaires et secondaires, notamment dans des publications d'entreprises importantes, auprès d'associations et dans des bases de données. Voici quelques exemples d'évolutions sur ce marché :

- En août 2022, Microsoft Corporation a annoncé ses nouvelles solutions de veille sur les menaces et de gestion de la surface d'attaque. (Source : Microsoft Corporation, site web de l'entreprise, septembre 2022)

- En septembre 2022, Checkpoint Software a lancé sa nouvelle suite de solutions et de services de sécurité opérationnelle pour une sécurité renforcée des réseaux, du cloud et des terminaux, afin de lutter contre les cyberattaques. (Source : Checkpoint Software, site web de l’entreprise, septembre 2022)

Rapport sur le marché des services de sécurité gérés : couverture et livrables

Le rapport « Taille et prévisions du marché des services de sécurité gérés (2021-2031) » fournit une analyse détaillée du marché couvrant les domaines suivants :

- Taille et prévisions du marché des services de sécurité gérés aux niveaux mondial, régional et national pour tous les segments de marché clés couverts par le périmètre de l'étude

- Tendances du marché des services de sécurité gérés ainsi que dynamique du marché, notamment les moteurs, les freins et les principales opportunités

- Analyse détaillée PEST/les cinq forces de Porter et analyse SWOT

- Analyse du marché des services de sécurité gérés couvrant les principales tendances du marché, le cadre mondial et régional, les principaux acteurs, les réglementations et les développements récents du marché.

- Analyse du paysage industriel et de la concurrence, incluant la concentration du marché, l'analyse par carte thermique, les principaux acteurs et les développements récents du marché des services de sécurité gérés.

- Profils d'entreprise détaillés

- Analyse historique (2 ans), année de base, prévision (7 ans) avec TCAC

- Analyse PEST et SWOT

- Taille du marché Valeur / Volume - Mondial, Régional, Pays

- Industrie et paysage concurrentiel

- Ensemble de données Excel

Rapports récents

Rapports connexes

Témoignages

Raison d'acheter

- Prise de décision éclairée

- Compréhension de la dynamique du marché

- Analyse concurrentielle

- Connaissances clients

- Prévisions de marché

- Atténuation des risques

- Planification stratégique

- Justification des investissements

- Identification des marchés émergents

- Amélioration des stratégies marketing

- Amélioration de l'efficacité opérationnelle

- Alignement sur les tendances réglementaires

Obtenez un échantillon gratuit pour - Marché des services de sécurité gérés

Obtenez un échantillon gratuit pour - Marché des services de sécurité gérés