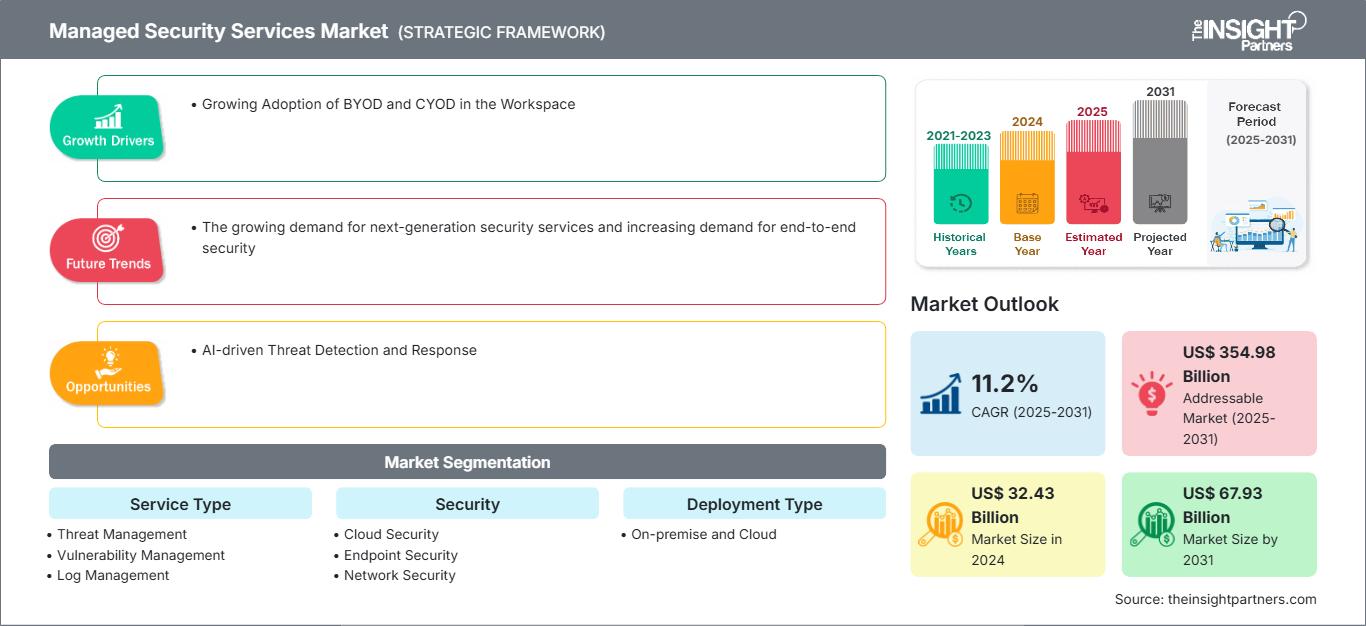

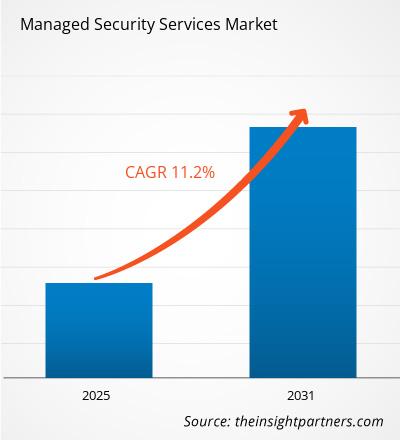

Der Markt für Managed Security Services wird bis 2031 voraussichtlich ein Volumen von 87,21 Milliarden US-Dollar erreichen. Für den Zeitraum 2025–2031 wird ein jährliches Wachstum von 13,1 % erwartet. Die steigende Nachfrage nach Sicherheitsdiensten der nächsten Generation und nach umfassender Sicherheit dürften weiterhin die wichtigsten Markttrends darstellen.

Marktanalyse für Managed Security Services

Informationen und Daten sind heutzutage die beiden wichtigsten Säulen jedes Unternehmens. Deren Sicherheit hat für Unternehmen höchste Priorität. Dies führt zu einer steigenden Nachfrage nach Lösungen wie Bedrohungsmanagement, Schwachstellenmanagement, Protokollmanagement, Security Information & Event Management (SIEM) und Compliance-Management. Intrusion Detection Systems (IDS) und Intrusion Prevention Systems (IPS) gehören zu den wichtigsten Werkzeugen der Informationssicherheit. Für eine effektive Sicherheitsebene müssen diese Systeme optimal auf das überwachte Netzwerk abgestimmt sein. Die Integration und Synchronisierung dieser Systeme verhindert, dass Teams unzählige Fehlalarme verfolgen, und liefert wertvolle Erkenntnisse, die ein schnelles und angemessenes Vorgehen gegen Bedrohungen ermöglichen. Firewalls überwachen lediglich den Datenverkehr, während IDS/IPS-Systeme die darin enthaltenen Inhalte analysieren. Bei optimaler Konfiguration generiert das System zahlreiche Warnmeldungen, die überwacht werden sollten, um sie gegebenenfalls zu eskalieren und weiter zu untersuchen oder im Falle von Fehlalarmen zu verwerfen. Diese fortschrittlichen Lösungen werden unternehmensweit eingesetzt, um Bedrohungen rechtzeitig zu erkennen und so zum Wachstum des globalen Marktes für Managed Security Services beizutragen.

Marktübersicht für Managed Security Services

Managed Security Services (MSS) sind Cybersicherheitsdienste, die sowohl öffentliche als auch private Netzwerke und deren Geräte schützen. Drittanbieter bieten diese Dienste häufig auf Basis eines verbrauchsabhängigen Modells an. Sie umfassen Sicherheitsfunktionen wie Firewalls sowie Echtzeit-Intrusion Detection und -Analyse. Managed Security Services unterstützen Unternehmen bei der Identifizierung, Priorisierung und Behebung von Schwachstellen und Sicherheitsbedrohungen.

Darüber hinaus sind zahlreiche E-Business-Initiativen, wie virtueller Kundenservice und E-Commerce, auf ein beispielloses Maß an Netzwerkzugriff und -flexibilität angewiesen. Je stärker Unternehmen auf solche fortschrittlichen Datennetzwerke und das Internet angewiesen sind, desto anfälliger werden sie für Sicherheitslücken, die sowohl dem System als auch dem Ruf des Unternehmens schaden können. Managed VPN-Lösungen bieten eine robuste VPN-Konnektivität unabhängig von Verbindungstyp und -geschwindigkeit und schützen den gesamten ein- und ausgehenden Datenverkehr. Niederlassungen, Mitarbeiter im Homeoffice und Außendienstmitarbeiter können sich mithilfe eines Site-to-Site-Tunnels sicher mit der Zentrale verbinden.

Sie erhalten eine kostenlose Anpassung aller Berichte – einschließlich Teilen dieses Berichts, Länderanalysen und Excel-Datenpaketen – sowie attraktive Angebote und Rabatte für Start-ups und Universitäten.

Markt für Managed Security Services: Strategische Einblicke

-

Ermitteln Sie die wichtigsten Markttrends dieses Berichts.Diese KOSTENLOSE Probe beinhaltet eine Datenanalyse, die von Markttrends bis hin zu Schätzungen und Prognosen reicht.

Markttreiber und Chancen im Bereich Managed Security Services

KI-gestützte Bedrohungserkennung und -abwehr zugunsten des Marktes

Künstliche Intelligenz (KI) hat eine neue Ära der Cybersicherheit eingeläutet. KI-gestützte Managed Security Services können potenzielle Bedrohungen präziser erkennen und vorhersagen. Sie nutzen Algorithmen des maschinellen Lernens, die Datentrends in Echtzeit analysieren. Die KI-gestützte Bedrohungserkennung ermöglicht es Unternehmen, ihre Systeme proaktiv zu schützen und potenzielle Sicherheitslücken zu erkennen, bevor sie entstehen. Dies steigert die Akzeptanz in Unternehmen und treibt somit den Markt an.

Weltweit zunehmende Cyberkriminalität

Cyberkriminalität nimmt weltweit rasant zu, bedingt durch die zunehmende Nutzung von Cloud-Diensten und den Bring-Your-Own-Device-Trend (BYOD) in Unternehmen. Firmen erleiden dadurch enorme Verluste. Die digitale Transformation verändert die Geschäftswelt grundlegend. Viele Unternehmen wickeln Bank- und Finanztransaktionen online ab. Cyberkriminelle attackieren den Banken-, Finanzdienstleistungs- und Versicherungssektor (BFSI) gezielt, um an sensible Daten zu gelangen und sich finanziell zu bereichern. Dadurch ist der BFSI-Sektor zum bevorzugten Ziel von Cyberkriminellen geworden und extrem anfällig für verschiedene Formen von Cyberangriffen. Phishing, DDoS-Angriffe (Distributed Denial of Service) und Ransomware zählen zu den häufigsten Cyberangriffen, denen der BFSI-Sektor in den letzten zwei Jahren ausgesetzt war. Daher steigt die Nachfrage nach Managed Security Services im BFSI-Sektor und trägt somit zum Wachstum des Marktes für diese Dienstleistungen bei.

Marktbericht für Managed Security Services: Segmentierungsanalyse

Die wichtigsten Segmente, die zur Ableitung der Marktanalyse für Managed Security Services beigetragen haben, sind Lösung, Service, Anwendung, Bereitstellungsart und Branche.

- Basierend auf der Art der Dienstleistung ist der Markt für Managed Security Services in Bedrohungsmanagement, Schwachstellenmanagement, Log-Management, SIEM und Compliance-Management unterteilt. Das Segment Bedrohungsmanagement gliedert sich weiter in Managed Firewalls, Managed IDS/IPS, Managed VPNs, Managed Antivirus und Malware-Schutz, Managed Gateway Security, Managed Identity and Access Management (IAM), Managed Data Loss Prevention (DLP) und weitere. Für das Segment Log-Management wird im Prognosezeitraum ein Wachstum erwartet.

- Nach Sicherheitsaspekten ist der Markt in Cloud-Sicherheit, Endpunktsicherheit, Netzwerksicherheit und Anwendungssicherheit unterteilt. Das Segment Cloud-Sicherheit hatte 2023 den größten Marktanteil.

- Basierend auf der Bereitstellungsart wird der Markt für Managed Security Services in On-Premise- und Cloud-Lösungen unterteilt. Es wird erwartet, dass das Cloud-Segment im Prognosezeitraum wachsen wird.

- Basierend auf der Unternehmensgröße ist der Markt in Großunternehmen und KMU unterteilt. Das Segment der Großunternehmen hielt 2023 den größeren Marktanteil.

- Der Markt für Managed Security Services ist nach Branchen in Einzelhandel, Fertigung, Banken, Finanzdienstleistungen und Versicherungen (BFSI), IT & Telekommunikation, Gesundheitswesen, öffentliche Verwaltung, Energie & Versorgung, Medien und Sonstige unterteilt. Das BFSI-Segment hielt 2023 den größten Marktanteil.

Marktanteilsanalyse für Managed Security Services nach Regionen

Der geografische Umfang des Marktberichts über Managed Security Services ist hauptsächlich in fünf Regionen unterteilt: Nordamerika, Asien-Pazifik, Europa, Naher Osten & Afrika sowie Süd- & Mittelamerika.

Nordamerika hielt 2021 den größten Anteil am globalen Markt für Managed Security Services. Die Region beherbergt eine Vielzahl von Unternehmen aus unterschiedlichsten Branchen. Laut dem Federal Bureau of Investigation (FBI) haben diese Unternehmen in den letzten Jahren einen Anstieg von Cyberangriffen erlebt, die jeweils zu Verlusten von rund 6,9 Milliarden US-Dollar geführt haben. Diese Faktoren haben die Nachfrage nach fortschrittlichen Sicherheitslösungen erhöht, um die Sicherheit interner Geschäftsdaten und anderer wichtiger Dokumente zu gewährleisten. Darüber hinaus ist die Nutzung von Cloud-Lösungen in der gesamten Region weit verbreitet. Diese Faktoren treiben das Wachstum des nordamerikanischen Marktes für Managed Security Services an.

Markt für Managed Security Services – Regionale Einblicke

Die regionalen Trends und Einflussfaktoren auf den Markt für Managed Security Services im gesamten Prognosezeitraum wurden von den Analysten von The Insight Partners ausführlich erläutert. Dieser Abschnitt behandelt außerdem die Marktsegmente und die geografische Verteilung des Marktes für Managed Security Services in Nordamerika, Europa, Asien-Pazifik, dem Nahen Osten und Afrika sowie Süd- und Mittelamerika.

Berichtsumfang zum Markt für Managed Security Services

| Berichtattribute | Details |

|---|---|

| Marktgröße im Jahr 2024 | US$ XX Milliarden |

| Marktgröße bis 2031 | 87,21 Milliarden US-Dollar |

| Globale durchschnittliche jährliche Wachstumsrate (2025 - 2031) | 13,1 % |

| Historische Daten | 2021-2023 |

| Prognosezeitraum | 2025–2031 |

| Abgedeckte Segmente |

Nach Serviceart

|

| Abgedeckte Regionen und Länder |

Nordamerika

|

| Marktführer und wichtige Unternehmensprofile |

|

Marktdichte der Managed Security Services: Auswirkungen auf die Geschäftsdynamik verstehen

Der Markt für Managed Security Services wächst rasant, angetrieben durch die steigende Nachfrage der Endnutzer. Gründe hierfür sind unter anderem sich wandelnde Verbraucherpräferenzen, technologische Fortschritte und ein wachsendes Bewusstsein für die Vorteile der Produkte. Mit steigender Nachfrage erweitern Unternehmen ihr Angebot, entwickeln innovative Lösungen, um den Kundenbedürfnissen gerecht zu werden, und nutzen neue Trends, was das Marktwachstum zusätzlich beflügelt.

- Verschaffen Sie sich einen Überblick über die wichtigsten Akteure im Markt für Managed Security Services.

Neuigkeiten und aktuelle Entwicklungen im Markt für Managed Security Services

Der Markt für Managed Security Services wird anhand qualitativer und quantitativer Daten nach Primär- und Sekundärforschung analysiert. Zu den erhobenen Daten zählen wichtige Unternehmensveröffentlichungen, Verbandsdaten und Datenbanken. Einige Entwicklungen im Markt für Managed Security Services sind nachfolgend aufgeführt:

- Im August 2022 kündigte die Microsoft Corporation ihre neuen Lösungen für Bedrohungsanalyse und Angriffsflächenmanagement an. (Quelle: Microsoft Corporation, Unternehmenswebsite, September 2022)

- Im September 2022 brachte Checkpoint Software seine neue Suite von Sicherheitslösungen und -diensten auf den Markt, die die Sicherheit in Netzwerken, Cloud-Umgebungen und auf Endgeräten verbessern und so Cyberangriffen entgegenwirken sollen. (Quelle: Checkpoint Software, Unternehmenswebsite, September 2022)

Marktbericht zu Managed Security Services: Abdeckung und Ergebnisse

Der Bericht „Marktgröße und Prognose für Managed Security Services (2021–2031)“ bietet eine detaillierte Analyse des Marktes und deckt folgende Bereiche ab:

- Marktgröße und Prognose für Managed Security Services auf globaler, regionaler und Länderebene für alle wichtigen Marktsegmente, die im Rahmen des Berichts abgedeckt werden

- Markttrends im Bereich Managed Security Services sowie Marktdynamiken wie Treiber, Hemmnisse und wichtige Chancen

- Detaillierte PEST-/Porter-Fünf-Kräfte- und SWOT-Analyse

- Marktanalyse für Managed Security Services: Wichtige Markttrends, globale und regionale Rahmenbedingungen, Hauptakteure, regulatorische Vorgaben und aktuelle Marktentwicklungen

- Branchenlandschafts- und Wettbewerbsanalyse mit Marktkonzentration, Heatmap-Analyse, führenden Akteuren und aktuellen Entwicklungen im Markt für Managed Security Services

- Detaillierte Unternehmensprofile

- Historische Analyse (2 Jahre), Basisjahr, Prognose (7 Jahre) mit CAGR

- PEST- und SWOT-Analyse

- Marktgröße Wert/Volumen – Global, Regional, Land

- Branchen- und Wettbewerbslandschaft

- Excel-Datensatz

Aktuelle Berichte

Verwandte Berichte

Erfahrungsberichte

Grund zum Kauf

- Fundierte Entscheidungsfindung

- Marktdynamik verstehen

- Wettbewerbsanalyse

- Kundeneinblicke

- Marktprognosen

- Risikominimierung

- Strategische Planung

- Investitionsbegründung

- Identifizierung neuer Märkte

- Verbesserung von Marketingstrategien

- Steigerung der Betriebseffizienz

- Anpassung an regulatorische Trends

Kostenlose Probe anfordern für - Markt für Managed Security Services

Kostenlose Probe anfordern für - Markt für Managed Security Services