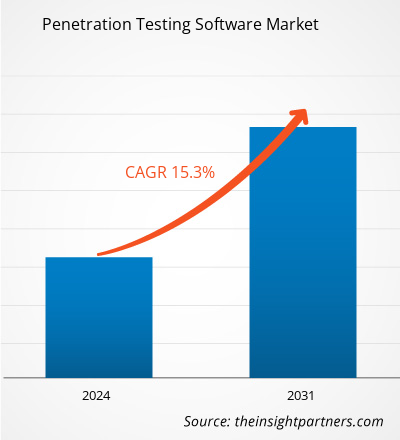

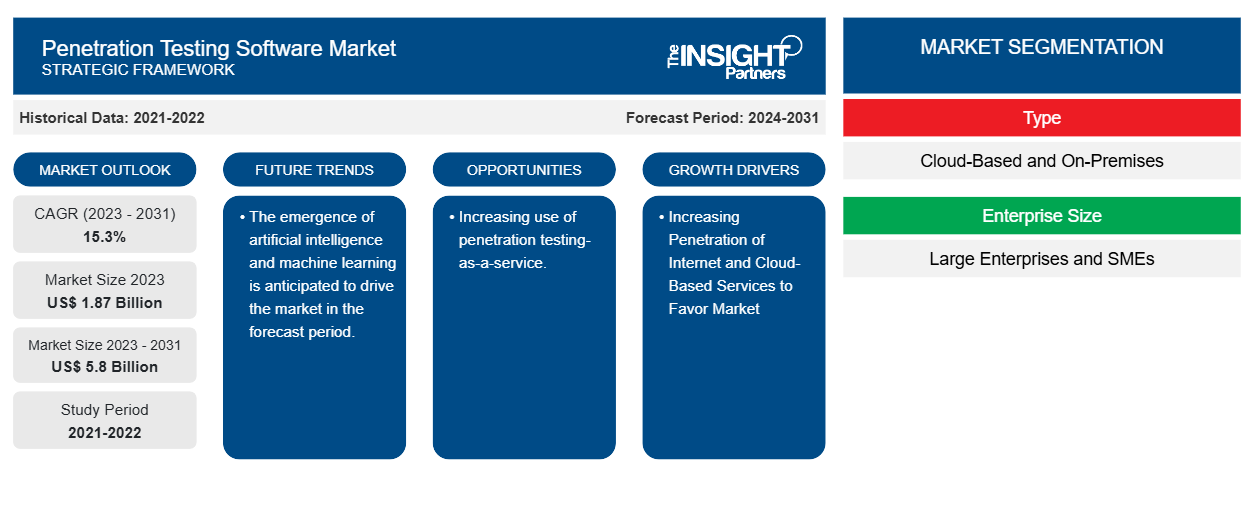

من المتوقع أن يصل حجم سوق برامج اختبار الاختراق إلى 5.85 مليار دولار أمريكي بحلول عام 2031 من 1.87 مليار دولار أمريكي في عام 2023. ومن المتوقع أن يسجل السوق معدل نمو سنوي مركب بنسبة 15.3٪ خلال الفترة 2023-2031. من المرجح أن يكون ارتفاع انتشار خدمات الإنترنت والخدمات السحابية والقواعد الصارمة بشكل متزايد ومتطلبات الامتثال التي تستلزم استخدام برامج اختبار الاختراق هي الاتجاهات والدوافع الرئيسية لسوق برامج اختبار الاختراق.

تحليل سوق برامج اختبار الاختراق

يشهد سوق برامج اختبار الاختراق نموًا كبيرًا على مستوى العالم. ويعزى هذا النمو إلى ارتفاع معدل انتشار خدمات الإنترنت والخدمات السحابية والقواعد الصارمة بشكل متزايد ومتطلبات الامتثال التي تقتضي استخدام برامج اختبار الاختراق. علاوة على ذلك، من المتوقع أن توفر الاتجاهات المتزايدة لاختبار الاختراق كخدمة وأمان العمل عن بُعد وظهور نماذج النشر المدعومة بالذكاء الاصطناعي والتعلم الآلي العديد من الفرص للسوق في السنوات القادمة.

نظرة عامة على سوق برامج اختبار الاختراق

اختبار الاختراق (أو اختبار القلم) هو تمرين أمني يحاول فيه خبير الأمن السيبراني العثور على نقاط ضعف في نظام الكمبيوتر واستغلالها . والغرض من هذا الهجوم المحاكي هو تحديد أي نقاط ضعف في دفاعات النظام يمكن للمهاجمين الاستفادة منها.

قم بتخصيص هذا التقرير ليناسب متطلباتك

ستحصل على تخصيص لأي تقرير - مجانًا - بما في ذلك أجزاء من هذا التقرير، أو تحليل على مستوى الدولة، وحزمة بيانات Excel، بالإضافة إلى الاستفادة من العروض والخصومات الرائعة للشركات الناشئة والجامعات

-

احصل على أهم اتجاهات السوق الرئيسية لهذا التقرير.ستتضمن هذه العينة المجانية تحليلاً للبيانات، بدءًا من اتجاهات السوق وحتى التقديرات والتوقعات.

محركات وفرص سوق برامج اختبار الاختراق

تزايد انتشار خدمات الإنترنت والخدمات السحابية لصالح السوق.

توفر شبكة الإنترنت قائمة لا تنتهي تقريبًا من الخدمات: فهي تمكن من التواصل والتعاون في جميع أنحاء العالم، وترسل الأموال دوليًا (بما في ذلك التحويلات المالية)، وتتعلم وتعلم الآخرين، وتشكل روابط اجتماعية عبر الحدود، وتشارك الأخبار، وغير ذلك الكثير. كان 63٪ من سكان العالم متصلين بالإنترنت في عام 2023 حيث يزيد انتشار الإنترنت من احتمالية التعرض لهجمات الثغرات والتصيد الاحتيالي. الهدف من اختبار اختراق الشبكة هو الكشف عن أي نقاط ضعف داخل المنظمة وتحديدها. يتضمن ذلك إجراء تقييم متعمق لتدابير أمان الشبكة من خلال الاختبارات الخارجية والاختبارات الداخلية، مثل اختبار تطبيقات الويب وهجمات التصيد الاحتيالي الوهمية. وبالتالي، بالنظر إلى المعايير المذكورة أعلاه، فإن المعايير المتزايدة لخدمات الإنترنت والسحابة هي التي تقود السوق.

تزايد استخدام اختبار الاختراق كخدمة.

PTaaS هي طريقة لاختبار الاختراق تجمع بين الاختبار اليدوي والبشري على منصة تقديم سحابية لتمكين محترفي تكنولوجيا المعلومات من إكمال اختبارات الاختراق المستمرة والمستمرة. يتزايد استخدام PaaS لأنه يسمح للمؤسسات بتحديد نقاط الضعف ومعالجتها دون الحاجة إلى قوة بشرية مكثفة. علاوة على ذلك، تشارك العديد من الشركات الأخرى في إطلاق PaaS، مما يحرك السوق. على سبيل المثال، في مارس 2024، أعلنت شركة Bishop Fox عن خدمة Cosmos Application Penetration Testing (CAPT) التي تجمع بين اختبار الاختراق وخدمات التقييم والتحليل عند الطلب. وبالتالي، بالنظر إلى المعايير المذكورة أعلاه، من المتوقع أن يؤدي الاستخدام المتزايد لاختبار الاختراق كخدمة إلى تحريك السوق في السنوات القادمة.

تقرير تحليل تجزئة سوق برامج اختبار الاختراق

إن القطاعات الرئيسية التي ساهمت في اشتقاق تحليل سوق برامج اختبار الاختراق هي النوع وحجم المؤسسة والتطبيق.

- بناءً على النوع، ينقسم سوق برامج اختبار الاختراق إلى برامج قائمة على السحابة وبرامج محلية. ومن المتوقع أن تحظى شريحة البرامج القائمة على السحابة بحصة سوقية كبيرة خلال فترة التوقعات.

- بناءً على حجم المؤسسة، يتم تقسيم سوق برامج اختبار الاختراق إلى مؤسسات كبيرة وصغيرة الحجم. ومن المتوقع أن تحظى شريحة المؤسسات الكبيرة بحصة سوقية كبيرة خلال فترة التوقعات.

- من حيث التطبيق، يتم تقسيم السوق إلى تطبيقات الويب والبنية الأساسية للشبكة وتطبيقات الهاتف المحمول والهندسة الاجتماعية وغيرها. ومن المتوقع أن تحظى تطبيقات الويب بحصة سوقية كبيرة في الفترة المتوقعة.

تحليل حصة سوق برامج اختبار الاختراق حسب المنطقة الجغرافية

ينقسم النطاق الجغرافي لتقرير سوق برامج اختبار الاختراق بشكل أساسي إلى خمس مناطق: أمريكا الشمالية، ومنطقة آسيا والمحيط الهادئ، وأوروبا، والشرق الأوسط وأفريقيا، وأمريكا الجنوبية والوسطى.

سيطرت أمريكا الشمالية على سوق برمجيات اختبار الاختراق. ينقسم سوق أمريكا الشمالية إلى الولايات المتحدة وكندا والمكسيك. يشهد السوق نموًا كبيرًا. يُعزى هذا النمو إلى ارتفاع معدل انتشار خدمات الإنترنت والخدمات السحابية والقواعد الصارمة بشكل متزايد ومتطلبات الامتثال في المنطقة مما يستلزم استخدام برمجيات اختبار الاختراق. علاوة على ذلك، فإن التركيز القوي على البحث والتطوير في الاقتصادات المتقدمة في الولايات المتحدة وكندا يجبر اللاعبين في أمريكا الشمالية على جلب حلول متقدمة تقنيًا إلى السوق. بالإضافة إلى ذلك، يوجد في الولايات المتحدة عدد كبير من اللاعبين في سوق برمجيات اختبار الاختراق الذين يركزون بشكل متزايد على تطوير حلول مبتكرة. تساهم كل هذه العوامل في نمو سوق برمجيات اختبار الاختراق في المنطقة.

رؤى إقليمية حول سوق برامج اختبار الاختراق

لقد قام المحللون في Insight Partners بشرح الاتجاهات والعوامل الإقليمية المؤثرة على سوق برامج اختبار الاختراق طوال فترة التوقعات بشكل شامل. يناقش هذا القسم أيضًا قطاعات سوق برامج اختبار الاختراق والجغرافيا في جميع أنحاء أمريكا الشمالية وأوروبا ومنطقة آسيا والمحيط الهادئ والشرق الأوسط وأفريقيا وأمريكا الجنوبية والوسطى.

- احصل على البيانات الإقليمية المحددة لسوق برامج اختبار الاختراق

نطاق تقرير سوق برامج اختبار الاختراق

| سمة التقرير | تفاصيل |

|---|---|

| حجم السوق في عام 2023 | 1.87 مليار دولار أمريكي |

| حجم السوق بحلول عام 2031 | 5.8 مليار دولار أمريكي |

| معدل النمو السنوي المركب العالمي (2023 - 2031) | 15.3% |

| البيانات التاريخية | 2021-2022 |

| فترة التنبؤ | 2024-2031 |

| القطاعات المغطاة |

حسب النوع

|

| المناطق والدول المغطاة |

أمريكا الشمالية

|

| قادة السوق وملفات تعريف الشركات الرئيسية |

|

كثافة اللاعبين في السوق: فهم تأثيرها على ديناميكيات الأعمال

يشهد سوق برامج اختبار الاختراق نموًا سريعًا، مدفوعًا بالطلب المتزايد من المستخدم النهائي بسبب عوامل مثل تفضيلات المستهلك المتطورة والتقدم التكنولوجي والوعي المتزايد بفوائد المنتج. ومع ارتفاع الطلب، تعمل الشركات على توسيع عروضها والابتكار لتلبية احتياجات المستهلكين والاستفادة من الاتجاهات الناشئة، مما يؤدي إلى زيادة نمو السوق.

تشير كثافة اللاعبين في السوق إلى توزيع الشركات أو المؤسسات العاملة في سوق أو صناعة معينة. وهي تشير إلى عدد المنافسين (اللاعبين في السوق) الموجودين في مساحة سوق معينة نسبة إلى حجمها أو قيمتها السوقية الإجمالية.

الشركات الرئيسية العاملة في سوق برامج اختبار الاختراق هي:

- شركة فيراكود

- رابيد7

- دافع عن

- ايكونيتكس

- حشد من الحشرات

- هاكر ون

إخلاء المسؤولية : الشركات المذكورة أعلاه ليست مرتبة بأي ترتيب معين.

- احصل على نظرة عامة على أهم اللاعبين الرئيسيين في سوق برامج اختبار الاختراق

أخبار سوق برامج اختبار الاختراق والتطورات الأخيرة

يتم تقييم سوق برامج اختبار الاختراق من خلال جمع البيانات النوعية والكمية بعد البحث الأولي والثانوي، والذي يتضمن منشورات الشركات المهمة وبيانات الجمعيات وقواعد البيانات. فيما يلي بعض التطورات في سوق برامج اختبار الاختراق:

- أعلنت شركة Pentera عن التوفر العام لـ Pentera Cloud كجزء من منصة التحقق الأمني الآلي الخاصة بها لتكملة منتجات Pentera Core وSurface الشهيرة. (المصدر: موقع شركة Pentera على الويب، مارس 2024)

- أعلنت شركة ميتسوبيشي إلكتريك كوربوريشن أنها طورت أول أداة دعم لاختبار الاختراق في العالم، وهي CATSploit، والتي تولد تلقائيًا سيناريوهات هجومية بناءً على أهداف اختبار جهاز اختبار الاختراق، مثل سرقة المعلومات السرية، لتقييم فعالية هجمات الاختبار. (المصدر: موقع شركة ميتسوبيشي إلكتريك كوربوريشن، ديسمبر 2023)

تقرير سوق برامج اختبار الاختراق - التغطية والمخرجات

يوفر تقرير "حجم سوق برامج اختبار الاختراق والتوقعات (2021-2031)" تحليلاً مفصلاً للسوق يغطي المجالات التالية:

- حجم سوق برامج اختبار الاختراق وتوقعاته على المستويات العالمية والإقليمية والوطنية لجميع قطاعات السوق الرئيسية المشمولة بالنطاق.

- اتجاهات سوق برامج اختبار الاختراق بالإضافة إلى ديناميكيات السوق مثل المحركات والقيود والفرص الرئيسية.

- تحليل مفصل لقوى PEST/Porter الخمس و SWOT.

- تحليل سوق برامج اختبار الاختراق يغطي اتجاهات السوق الرئيسية والإطار العالمي والإقليمي واللاعبين الرئيسيين واللوائح والتطورات الأخيرة في السوق.

- تحليل المشهد الصناعي والمنافسة الذي يغطي تركيز السوق، وتحليل خريطة الحرارة، واللاعبين البارزين، والتطورات الأخيرة في سوق برامج اختبار الاختراق.

- ملفات تعريفية مفصلة للشركة.

- التحليل التاريخي (سنتان)، سنة الأساس، التوقعات (7 سنوات) مع معدل النمو السنوي المركب

- تحليل PEST و SWOT

- حجم السوق والقيمة / الحجم - عالمي، إقليمي، بلد

- الصناعة والمنافسة

- مجموعة بيانات إكسل

التقارير الحديثة

تقارير ذات صلة

شهادات العملاء

سبب الشراء

- اتخاذ قرارات مدروسة

- فهم ديناميكيات السوق

- تحليل المنافسة

- رؤى العملاء

- توقعات السوق

- تخفيف المخاطر

- التخطيط الاستراتيجي

- مبررات الاستثمار

- تحديد الأسواق الناشئة

- تحسين استراتيجيات التسويق

- تعزيز الكفاءة التشغيلية

- مواكبة التوجهات التنظيمية

احصل على عينة مجانية ل - سوق برامج اختبار الاختراق

احصل على عينة مجانية ل - سوق برامج اختبار الاختراق