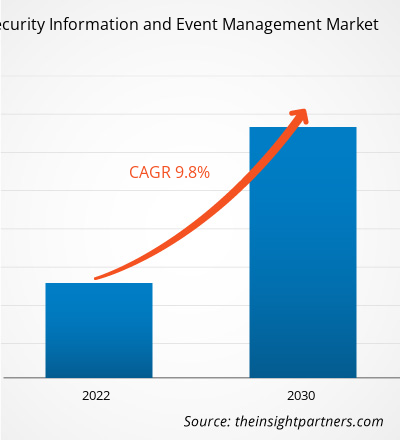

من المتوقع أن ينمو سوق إدارة المعلومات الأمنية والأحداث من 9.91 مليار دولار أمريكي بحلول عام 2030 إلى 4.67 مليار دولار أمريكي في عام 2022؛ ومن المتوقع أن يتوسع بمعدل نمو سنوي مركب قدره 9.80٪ من عام 2022 إلى عام 2030. ومن المتوقع أن يكون الارتفاع في اعتماد الخدمات المستندة إلى السحابة اتجاهًا رئيسيًا في السوق.CAGR of 9.80% from 2022 to 2030. The rise in adoption of cloud-based services is expected to be a key trend in the market.

تحليل سوق إدارة المعلومات الأمنية والأحداث

يتغير مشهد الأمن السيبراني العالمي بسرعة. أصبحت ضرورة وجود ضمانات فعالة للأمن السيبراني أكثر أهمية من أي وقت مضى في عالم اليوم المتصل. تشكل الأنظمة في سوق إدارة المعلومات الأمنية والأحداث جزءًا أساسيًا من استراتيجية الأمن السيبراني الشاملة. تجمع المنصات في سوق إدارة المعلومات الأمنية والأحداث بين قدرات إدارة المعلومات الأمنية (SIM) وإدارة الأحداث الأمنية (SEM). إنه يمنح الشركات منصة موحدة لجمع وفحص وربط البيانات المتعلقة بالأمن من مصادر البنية التحتية لتكنولوجيا المعلومات المتنوعة. يعزى نمو سوق إدارة المعلومات الأمنية والأحداث إلى الميزات المختلفة التي تقدمها الأنظمة في سوق إدارة المعلومات الأمنية والأحداث، مثل المراقبة في الوقت الفعلي واكتشاف التهديدات ومراقبة السجلات. تعد صناعات تكنولوجيا المعلومات والاتصالات والخدمات المصرفية والمالية والتأمين من أكبر المتبنين للحلول في سوق إدارة المعلومات الأمنية والأحداث. تواجه هذه الصناعات تهديدات متعددة فيما يتعلق بالبنية التحتية لتكنولوجيا المعلومات وبيانات المستهلك.

تحتاج مراكز عمليات الأمان في مختلف المؤسسات إلى حلول سلسة لتبسيط عمليات اكتشاف التهديدات عبر منصات مختلفة. على سبيل المثال، في أكتوبر 2022، أعلنت LogRhythm عن إصدار أحدث تحديث لبرنامج Axon. يمكنه تحديد المخاطر المحتملة بسرعة وتحليلها واتخاذ الإجراءات المناسبة. تستخدم فرق الأمان برنامج Axon لأتمتة عمليات الفريق من خلال إدارة الحالات بناءً على الاستجابة للحوادث في الموقع.

نظرة عامة على صناعة سوق إدارة المعلومات الأمنية والأحداث

إدارة المعلومات الأمنية والأحداث (SIEM) هو نظام أمان يساعد المؤسسات في تحديد ومعالجة التهديدات الأمنية المحتملة والثغرات الأمنية قبل مقاطعة العمليات التجارية. تساعد حلول SIEM فرق الأمن التنظيمية في اكتشاف نشاط المستخدم غير الطبيعي واستخدام الذكاء الاصطناعي (AI) لأتمتة العديد من العمليات اليدوية المرتبطة بتحديد التهديدات والاستجابة للحوادث. توسعت برامج SIEM بمرور الوقت لتشمل تحليلات سلوك المستخدم والكيان (UEBA)، بالإضافة إلى تحليلات أمنية متطورة أخرى، والذكاء الاصطناعي (AI)، وقدرات التعلم الآلي (ML) للكشف عن السلوكيات غير العادية ومؤشرات التهديد المتقدمة.

قم بتخصيص هذا التقرير ليناسب متطلباتك

ستحصل على تخصيص لأي تقرير - مجانًا - بما في ذلك أجزاء من هذا التقرير، أو تحليل على مستوى الدولة، وحزمة بيانات Excel، بالإضافة إلى الاستفادة من العروض والخصومات الرائعة للشركات الناشئة والجامعات

- احصل على أهم اتجاهات السوق الرئيسية لهذا التقرير.ستتضمن هذه العينة المجانية تحليلاً للبيانات، بدءًا من اتجاهات السوق وحتى التقديرات والتوقعات.

محركات وفرص سوق إدارة المعلومات الأمنية والأحداث

ارتفاع عدد خروقات البيانات عبر القطاعات الصناعية المختلفة من شأنه أن يعزز نمو السوق

تواجه المؤسسات مجموعة واسعة من مخاطر الأمن السيبراني حيث ترتفع التكلفة المتوسطة لاختراق البيانات إلى أعلى مستوى لها على الإطلاق عند 4.45 مليون دولار أمريكي في عام 2023. وقد تؤدي هذه المخاطر إلى اختراق البيانات وتتراوح من هجمات برامج الفدية إلى مخططات التصيد والتهديدات الداخلية. يجب على الشركات توظيف حلول أمنية متطورة لحماية بياناتها الحساسة وأصولها الرقمية حيث أصبح مجرمي الإنترنت أكثر تطورًا واستراتيجياتهم أصبحت أكثر تنوعًا. على سبيل المثال، وفقًا لتقرير صادر عن HackerOne في عام 2022، عثر قراصنة أخلاقيون على أكثر من 65000 ثغرة في عام 2022، بزيادة قدرها 21% عن عام 2021. ووفقًا لتقرير الجرائم الإلكترونية الرسمي لعام 2022 ، ستصل تكلفة الجرائم الإلكترونية إلى 8 تريليون دولار أمريكي في عام 2023 وتصل إلى 10.5 تريليون دولار أمريكي بحلول عام 2025. وتتزايد أهمية حماية كميات هائلة من البيانات التي تدعم تطوير المنتجات الجديدة والابتكار مع تعزيز خدمة العملاء أيضًا مع ارتفاع عدد الهجمات الإلكترونية على مستوى العالم. ومن خلال تتبع الحوادث والأحداث والتعرف عليها وتحليلها، فضلاً عن تقديم تحذيرات وتقارير في الوقت الفعلي، يتم مساعدة محللي الأمن بشكل كبير من خلال الحلول في سوق المعلومات الأمنية وإدارة الأحداث.cybersecurity dangers as the average cost of a data breach rises to an all-time high of US$ 4.45 million in 2023. These dangers could lead to data breaches and range from ransomware assaults to phishing schemes and insider threats. Businesses must employ cutting-edge security solutions to safeguard their sensitive data and digital assets since cybercriminals are becoming sophisticated and their strategies are becoming more diversified. For instance, according to a 2022 report by HackerOne, over 65,000 vulnerabilities were found by ethical hackers in 2022, a 21% increase from 2021. According to a 2022 Official reportcybercrime would reach US$ 8 trillion in 2023 and reach US$ 10.5 trillion by 2025. The importance of protecting vast amounts of data that support new product development and innovation while also enhancing customer service grows as the number of cyberattacks rises globally. By tracking, recognizing, and analyzing incidents and events, as well as providing real-time warnings and reports, security analysts are greatly aided by solutions in the security information and event management market.

الحاجة المتزايدة إلى نهج أمني متوازن

يجمع نهج الأمان المتوازن بين ثلاثة عناصر رئيسية ويحافظ عليها: التكنولوجيا والإجراءات والأشخاص. يعد التوازن الدقيق بين العناصر الثلاثة أمرًا ضروريًا لتحقيق التنفيذ المنضبط لخطط الأمان. يوفر SIEM للمؤسسات رؤية شاملة لموقفها الأمني من خلال تجميع بيانات الأحداث الأمنية وتحليلها، واكتشاف الهجمات المحتملة في الوقت الفعلي، وتحسين قدرات الاستجابة للحوادث. إنه أمر بالغ الأهمية في تعزيز دفاعات الأمن السيبراني للمؤسسة وحماية البيانات والأصول الحساسة من التهديدات السيبرانية. وبالتالي، من المتوقع أن تخلق الحاجة المتزايدة إلى نهج أمان متوازن فرص نمو مربحة لسوق إدارة المعلومات الأمنية والأحداث.

تقرير تحليل تجزئة سوق إدارة المعلومات الأمنية والأحداث

إن القطاعات الرئيسية التي ساهمت في اشتقاق تحليل سوق معلومات الأمان وإدارة الأحداث هي التثبيت والمستخدم النهائي.

- حسب المكون، يتم تقسيم السوق إلى حلول وخدمات.

- بناءً على وضع النشر، يتم تقسيم السوق إلى قطاعات محلية وقطاعات سحابية.

- بناءً على حجم المؤسسة، يتم تقسيم السوق إلى مؤسسات كبيرة ومؤسسات صغيرة ومتوسطة الحجم.SMEs.

- بناءً على المستخدمين النهائيين، يتم تقسيم السوق إلى تكنولوجيا المعلومات والاتصالات، والخدمات المصرفية والمالية والتأمين، والحكومة، والتعليم، وغيرها.BFSI, government, education, and others.

تحليل حصة سوق إدارة المعلومات الأمنية والأحداث حسب المنطقة الجغرافية

على أساس المنطقة، يتم تقسيم السوق إلى أمريكا الشمالية وأوروبا ومنطقة آسيا والمحيط الهادئ والشرق الأوسط وأفريقيا وأمريكا الجنوبية والوسطى.

تتمتع أمريكا الشمالية بأكبر حصة في سوق إدارة المعلومات الأمنية والأحداث العالمية. تعد المنطقة موطنًا لبعض من عمالقة التكنولوجيا الرئيسيين في العالم. على سبيل المثال، وفقًا لمقال منشور في BestColleges.com، يوجد أكثر من 500000 شركة تكنولوجيا معلومات مقرها في الولايات المتحدة، والتي تسيطر أيضًا على 35٪ من سوق التكنولوجيا العالمية. أيضًا، وفقًا لتقرير صادر عن BC Tech Association، كان قطاع التكنولوجيا مسؤولاً بشكل مباشر عن 117 مليار دولار أمريكي، أو 7.1٪، من الناتج الاقتصادي الكندي. تعمل صناعة تكنولوجيا المعلومات المزدهرة، وهي المستخدم النهائي الرئيسي لحلول SIEM، على دفع نمو سوق إدارة المعلومات الأمنية والأحداث.BestColleges.com, more than 500,000 IT companies are based in the US, which also controls 35% of the worldwide tech market. Also, according to a report by the BC Tech Association, the tech sector was directly responsible for US$ 117 billion, or 7.1%, of Canada's economic output. The thriving IT industry, which is the major end-user of SIEM solutions, is driving the growth of the system information and event management market.

رؤى إقليمية حول سوق إدارة المعلومات الأمنية والأحداث

لقد قام المحللون في Insight Partners بشرح الاتجاهات والعوامل الإقليمية المؤثرة على سوق إدارة المعلومات الأمنية والأحداث طوال فترة التوقعات بشكل شامل. يناقش هذا القسم أيضًا قطاعات سوق إدارة المعلومات الأمنية والأحداث والجغرافيا في جميع أنحاء أمريكا الشمالية وأوروبا ومنطقة آسيا والمحيط الهادئ والشرق الأوسط وأفريقيا وأمريكا الجنوبية والوسطى.

- احصل على البيانات الإقليمية المحددة لسوق معلومات الأمان وإدارة الأحداث

نطاق تقرير سوق إدارة المعلومات الأمنية والأحداث

| سمة التقرير | تفاصيل |

|---|---|

| حجم السوق في عام 2022 | 4.67 مليار دولار أمريكي |

| حجم السوق بحلول عام 2030 | 9.91 مليار دولار أمريكي |

| معدل النمو السنوي المركب العالمي (2022 - 2030) | 9.8% |

| البيانات التاريخية | 2020-2021 |

| فترة التنبؤ | 2022-2030 |

| القطاعات المغطاة | حسب المكون

|

| المناطق والدول المغطاة | أمريكا الشمالية

|

| قادة السوق وملفات تعريف الشركات الرئيسية |

|

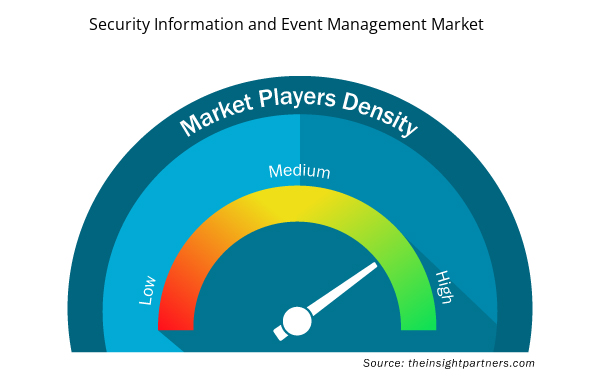

كثافة اللاعبين في السوق: فهم تأثيرها على ديناميكيات الأعمال

يشهد سوق إدارة المعلومات الأمنية والأحداث نموًا سريعًا، مدفوعًا بالطلب المتزايد من المستخدم النهائي بسبب عوامل مثل تفضيلات المستهلكين المتطورة والتقدم التكنولوجي والوعي المتزايد بفوائد المنتج. ومع ارتفاع الطلب، تعمل الشركات على توسيع عروضها والابتكار لتلبية احتياجات المستهلكين والاستفادة من الاتجاهات الناشئة، مما يؤدي إلى زيادة نمو السوق.

تشير كثافة اللاعبين في السوق إلى توزيع الشركات أو المؤسسات العاملة في سوق أو صناعة معينة. وهي تشير إلى عدد المنافسين (اللاعبين في السوق) الموجودين في مساحة سوق معينة نسبة إلى حجمها أو قيمتها السوقية الإجمالية.

الشركات الرئيسية العاملة في سوق معلومات الأمن وإدارة الأحداث هي:

- شركة AT&T

- شركة الآلات التجارية الدولية

- شركة لوجريثم

- شركة سولارويندز العالمية المحدودة

- شركة سبلانك

- شركة فورتينت

إخلاء المسؤولية : الشركات المذكورة أعلاه ليست مرتبة بأي ترتيب معين.

- احصل على نظرة عامة على أهم اللاعبين الرئيسيين في سوق إدارة المعلومات الأمنية والأحداث

أخبار السوق والتطورات الأخيرة في مجال إدارة المعلومات الأمنية والأحداث

يتم تقييم سوق إدارة المعلومات الأمنية والأحداث من خلال جمع البيانات النوعية والكمية بعد البحث الأولي والثانوي، والتي تتضمن منشورات الشركات المهمة وبيانات الجمعيات وقواعد البيانات. فيما يلي بعض التطورات في سوق إدارة المعلومات الأمنية والأحداث:

- أعلنت شركة يوتلسات للاتصالات عن شراكة مع شركة كان مارين سيستمز، وهي شركة معروفة بتوريد الأنظمة البحرية في آسيا. وتوفر الشراكة للشركات البحرية العاملة في البحر في آسيا إمكانية الوصول إلى معلومات أمنية من الجيل التالي وخدمات إدارة الأحداث، مما يعزز الاتصال والقدرات. (المصدر: يوتلسات للاتصالات، بيان صحفي، سبتمبر 2023)

تقرير سوق إدارة المعلومات الأمنية والأحداث والتغطية والنتائج النهائية

يتم تقدير توقعات سوق إدارة المعلومات الأمنية والأحداث بناءً على نتائج بحثية ثانوية وأولية مختلفة، مثل منشورات الشركات الرئيسية وبيانات الجمعيات وقواعد البيانات. يوفر تقرير السوق "حجم سوق إدارة المعلومات الأمنية والأحداث والتوقعات (2020-2030)" تحليلاً مفصلاً للسوق يغطي المجالات التالية-

- حجم سوق إدارة المعلومات الأمنية والأحداث وتوقعاته على المستويات العالمية والإقليمية والوطنية لجميع قطاعات السوق الرئيسية التي يغطيها النطاق

- اتجاهات سوق المعلومات الأمنية وإدارة الأحداث، بالإضافة إلى ديناميكيات السوق مثل المحركات والقيود والفرص الرئيسية

- تحليل مفصل لقوى PEST/Porter الخمس وSWOT

- تحليل سوق إدارة المعلومات الأمنية والأحداث يغطي اتجاهات السوق الرئيسية والإطار العالمي والإقليمي والجهات الفاعلة الرئيسية واللوائح والتطورات الأخيرة في السوق

- تحليل المشهد الصناعي والمنافسة الذي يغطي تركيز السوق، وتحليل خريطة الحرارة، واللاعبين البارزين، والتطورات الأخيرة في سوق معلومات الأمن وإدارة الأحداث

- ملفات تعريفية مفصلة للشركة.

- التحليل التاريخي (سنتان)، السنة الأساسية، التوقعات (7 سنوات) مع معدل النمو السنوي المركب

- تحليل PEST و SWOT

- حجم السوق والقيمة / الحجم - عالميًا وإقليميًا وقطريًا

- الصناعة والمنافسة

- مجموعة بيانات Excel

- Vessel Monitoring System Market

- Adaptive Traffic Control System Market

- Unit Heater Market

- Social Employee Recognition System Market

- Wind Turbine Composites Market

- Machine Condition Monitoring Market

- Smart Parking Market

- UV Curing System Market

- Portable Power Station Market

- Fixed-Base Operator Market

Report Coverage

Revenue forecast, Company Analysis, Industry landscape, Growth factors, and Trends

Segment Covered

This text is related

to segments covered.

Regional Scope

North America, Europe, Asia Pacific, Middle East & Africa, South & Central America

Country Scope

This text is related

to country scope.

الأسئلة الشائعة

North America is expected to dominate the security information and event management market with the highest market share in 2022.

The global security information and event management market was estimated to grow at a CAGR of 9.8% during 2022 - 2030.

The security information and event management market size is projected to reach US$ 4.67 billion by 2030.

The global security information and event management market was estimated to grow at a CAGR of 10.9% during 2023 - 2031.

The rising number of data breaches across industry verticals and stringent government regulation & compliance are the major factors that drive the global security information and event management market.

The rise in the adoption of cloud-based services is a major trend in the market.

AT&T Inc., International Business Machines Corp, LogRhythm Inc., SolarWinds Worldwiden LLC, Splunk Inc., Fortinet Inc., Zoho Corporation Pvt Ltd., Logpoint AS, and Exabeam Inc. are the major market players.

The List of Companies - Security Information and Event Management Market

- AT&T Inc

- International Business Machines Corp

- LogRhythm Inc

- SolarWinds Worldwiden LLC

- Splunk Inc

- Fortinet Inc

- Zoho Corporation Pvt Ltd

- Logpoint AS

- Exabeam Inc

- Logsign Inc

The Insight Partners performs research in 4 major stages: Data Collection & Secondary Research, Primary Research, Data Analysis and Data Triangulation & Final Review.

- Data Collection and Secondary Research:

As a market research and consulting firm operating from a decade, we have published and advised several client across the globe. First step for any study will start with an assessment of currently available data and insights from existing reports. Further, historical and current market information is collected from Investor Presentations, Annual Reports, SEC Filings, etc., and other information related to company’s performance and market positioning are gathered from Paid Databases (Factiva, Hoovers, and Reuters) and various other publications available in public domain.

Several associations trade associates, technical forums, institutes, societies and organization are accessed to gain technical as well as market related insights through their publications such as research papers, blogs and press releases related to the studies are referred to get cues about the market. Further, white papers, journals, magazines, and other news articles published in last 3 years are scrutinized and analyzed to understand the current market trends.

- Primary Research:

The primarily interview analysis comprise of data obtained from industry participants interview and answers to survey questions gathered by in-house primary team.

For primary research, interviews are conducted with industry experts/CEOs/Marketing Managers/VPs/Subject Matter Experts from both demand and supply side to get a 360-degree view of the market. The primary team conducts several interviews based on the complexity of the markets to understand the various market trends and dynamics which makes research more credible and precise.

A typical research interview fulfils the following functions:

- Provides first-hand information on the market size, market trends, growth trends, competitive landscape, and outlook

- Validates and strengthens in-house secondary research findings

- Develops the analysis team’s expertise and market understanding

Primary research involves email interactions and telephone interviews for each market, category, segment, and sub-segment across geographies. The participants who typically take part in such a process include, but are not limited to:

- Industry participants: VPs, business development managers, market intelligence managers and national sales managers

- Outside experts: Valuation experts, research analysts and key opinion leaders specializing in the electronics and semiconductor industry.

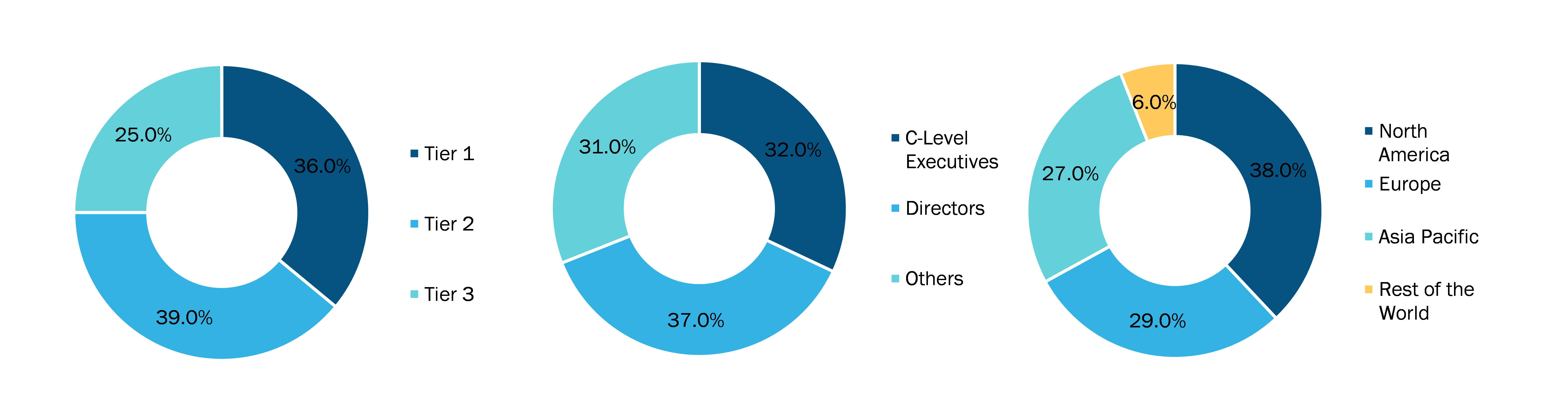

Below is the breakup of our primary respondents by company, designation, and region:

Once we receive the confirmation from primary research sources or primary respondents, we finalize the base year market estimation and forecast the data as per the macroeconomic and microeconomic factors assessed during data collection.

- Data Analysis:

Once data is validated through both secondary as well as primary respondents, we finalize the market estimations by hypothesis formulation and factor analysis at regional and country level.

- Macro-Economic Factor Analysis:

We analyse macroeconomic indicators such the gross domestic product (GDP), increase in the demand for goods and services across industries, technological advancement, regional economic growth, governmental policies, the influence of COVID-19, PEST analysis, and other aspects. This analysis aids in setting benchmarks for various nations/regions and approximating market splits. Additionally, the general trend of the aforementioned components aid in determining the market's development possibilities.

- Country Level Data:

Various factors that are especially aligned to the country are taken into account to determine the market size for a certain area and country, including the presence of vendors, such as headquarters and offices, the country's GDP, demand patterns, and industry growth. To comprehend the market dynamics for the nation, a number of growth variables, inhibitors, application areas, and current market trends are researched. The aforementioned elements aid in determining the country's overall market's growth potential.

- Company Profile:

The “Table of Contents” is formulated by listing and analyzing more than 25 - 30 companies operating in the market ecosystem across geographies. However, we profile only 10 companies as a standard practice in our syndicate reports. These 10 companies comprise leading, emerging, and regional players. Nonetheless, our analysis is not restricted to the 10 listed companies, we also analyze other companies present in the market to develop a holistic view and understand the prevailing trends. The “Company Profiles” section in the report covers key facts, business description, products & services, financial information, SWOT analysis, and key developments. The financial information presented is extracted from the annual reports and official documents of the publicly listed companies. Upon collecting the information for the sections of respective companies, we verify them via various primary sources and then compile the data in respective company profiles. The company level information helps us in deriving the base number as well as in forecasting the market size.

- Developing Base Number:

Aggregation of sales statistics (2020-2022) and macro-economic factor, and other secondary and primary research insights are utilized to arrive at base number and related market shares for 2022. The data gaps are identified in this step and relevant market data is analyzed, collected from paid primary interviews or databases. On finalizing the base year market size, forecasts are developed on the basis of macro-economic, industry and market growth factors and company level analysis.

- Data Triangulation and Final Review:

The market findings and base year market size calculations are validated from supply as well as demand side. Demand side validations are based on macro-economic factor analysis and benchmarks for respective regions and countries. In case of supply side validations, revenues of major companies are estimated (in case not available) based on industry benchmark, approximate number of employees, product portfolio, and primary interviews revenues are gathered. Further revenue from target product/service segment is assessed to avoid overshooting of market statistics. In case of heavy deviations between supply and demand side values, all thes steps are repeated to achieve synchronization.

We follow an iterative model, wherein we share our research findings with Subject Matter Experts (SME’s) and Key Opinion Leaders (KOLs) until consensus view of the market is not formulated – this model negates any drastic deviation in the opinions of experts. Only validated and universally acceptable research findings are quoted in our reports.

We have important check points that we use to validate our research findings – which we call – data triangulation, where we validate the information, we generate from secondary sources with primary interviews and then we re-validate with our internal data bases and Subject matter experts. This comprehensive model enables us to deliver high quality, reliable data in shortest possible time.

احصل على عينة مجانية لهذا التقرير

احصل على عينة مجانية لهذا التقرير