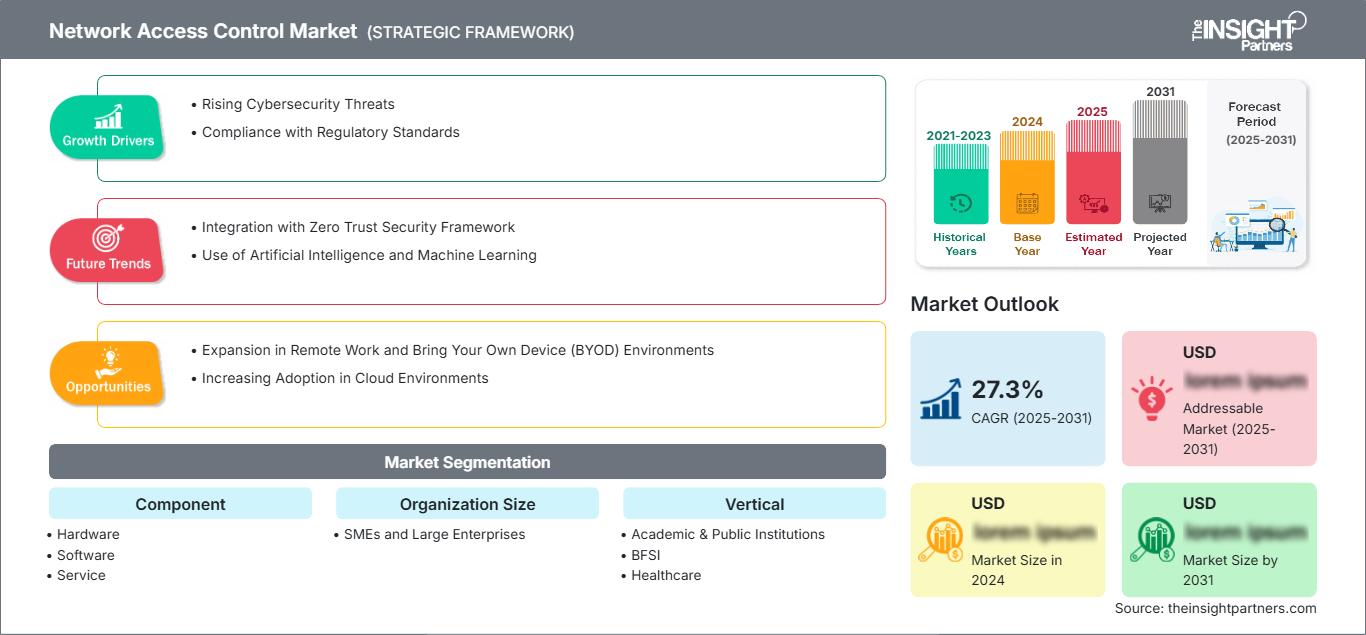

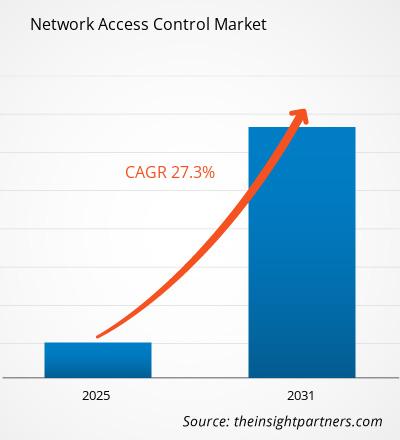

Si prevede che il mercato del controllo degli accessi alla rete registrerà un CAGR del 27,3% dal 2025 al 2031, con una dimensione del mercato in espansione da XX milioni di dollari nel 2024 a XX milioni di dollari entro il 2031.

Il rapporto è segmentato per componente (hardware, software e servizi), dimensione dell'organizzazione (PMI e grandi imprese) e settore verticale (istituzioni accademiche e pubbliche, BFSI, sanità, IT e telecomunicazioni, produzione, vendita al dettaglio ed e-commerce e altri). L'analisi globale è ulteriormente suddivisa a livello regionale e per i principali paesi. Il rapporto offre il valore in USD per l'analisi e i segmenti sopra indicati.

Scopo del rapporto

Il rapporto Network Access Control Market di The Insight Partners mira a descrivere il panorama attuale e la crescita futura, i principali fattori trainanti, le sfide e le opportunità. Ciò fornirà spunti a vari stakeholder aziendali, come:

- Fornitori/produttori di tecnologia: per comprendere le dinamiche di mercato in evoluzione e conoscere le potenziali opportunità di crescita, consentendo loro di prendere decisioni strategiche informate.

- Investitori: per condurre un'analisi completa delle tendenze in merito al tasso di crescita del mercato, alle proiezioni finanziarie del mercato e alle opportunità esistenti lungo la catena del valore.

- Organismi di regolamentazione: per regolamentare le politiche e le attività di controllo nel mercato con l'obiettivo di ridurre al minimo gli abusi, preservare la fiducia degli investitori e sostenere l'integrità e la stabilità del mercato.

Componente di segmentazione del mercato del controllo dell'accesso alla rete

- Hardware

- Software

- Servizio

Dimensione dell'organizzazione

- PMI e grandi imprese

Verticale

- Istituzioni accademiche e pubbliche

- BFSI

- Sanità

- IT e telecomunicazioni

- Produzione

- Vendita al dettaglio ed e-commerce

- Altri

Geografia

- Nord America

- Europa

- Asia-Pacifico

- America meridionale e centrale

- Medio Oriente e Africa

Potrai personalizzare gratuitamente qualsiasi rapporto, comprese parti di questo rapporto, o analisi a livello di paese, pacchetto dati Excel, oltre a usufruire di grandi offerte e sconti per start-up e università

Mercato del controllo dell'accesso alla rete: Approfondimenti strategici

-

Ottieni le principali tendenze chiave del mercato di questo rapporto.Questo campione GRATUITO includerà l'analisi dei dati, che vanno dalle tendenze di mercato alle stime e alle previsioni.

Fattori di crescita del mercato del controllo degli accessi alla rete

- Crescenti minacce alla sicurezza informatica: la crescente frequenza e sofisticatezza degli attacchi informatici sta aumentando la domanda di soluzioni di controllo degli accessi alla rete (NAC). Le organizzazioni cercano di proteggere dati sensibili, sistemi critici ed endpoint da accessi non autorizzati, violazioni dei dati e malware. Le soluzioni NAC offrono monitoraggio in tempo reale e applicazione delle policy per proteggere l'accesso alla rete, rendendole essenziali per prevenire minacce alla sicurezza interne ed esterne in settori come sanità, finanza e pubblica amministrazione.

- Conformità agli standard normativi: con normative rigorose come GDPR, HIPAA e PCI-DSS, le organizzazioni devono garantire un accesso sicuro alla rete per proteggere i dati sensibili e mantenere la conformità. I sistemi NAC aiutano ad applicare policy di controllo degli accessi, monitorare l'attività di rete e garantire che solo utenti e dispositivi autorizzati possano accedere ai sistemi critici. La crescente necessità di conformità normativa sta accelerando l'adozione di soluzioni NAC in diversi settori.

Trend futuri del mercato del controllo degli accessi alla rete

- Integrazione con il framework di sicurezza Zero Trust: una tendenza crescente nel mercato NAC è l'integrazione del controllo degli accessi alla rete con il modello di sicurezza Zero Trust. Zero Trust opera secondo il principio "mai fidarsi, verificare sempre", richiedendo un'autenticazione continua e rigorosi controlli di accesso per tutti gli utenti e i dispositivi. Le soluzioni NAC si stanno evolvendo per allinearsi a questo approccio, verificando l'identità di utenti e dispositivi prima di concedere l'accesso alla rete, migliorando così la sicurezza e riducendo al minimo le potenziali vulnerabilità.

- Utilizzo dell'intelligenza artificiale e dell'apprendimento automatico: l'intelligenza artificiale e l'apprendimento automatico vengono sempre più integrati nei sistemi NAC per migliorare il rilevamento delle minacce e il processo decisionale. Analizzando i modelli di traffico di rete, l'intelligenza artificiale può identificare attività insolite e potenziali rischi per la sicurezza in tempo reale. Ciò consente ai sistemi NAC di adattare dinamicamente le policy di accesso in base alle minacce emergenti, offrendo alle organizzazioni una gestione della sicurezza di rete più proattiva e intelligente.

Opportunità di mercato per il controllo degli accessi alla rete

- Espansione negli ambienti di lavoro da remoto e Bring Your Own Device (BYOD): con l'aumento del lavoro da remoto e delle policy BYOD, la gestione dell'accesso alla rete per i dipendenti che lavorano da diverse sedi e utilizzano dispositivi personali rappresenta una sfida crescente. Le soluzioni NAC possono aiutare le organizzazioni ad applicare policy di sicurezza garantendo che solo i dispositivi conformi possano accedere alle reti aziendali. Con il continuo aumento del lavoro da remoto, i fornitori di NAC offrono una significativa opportunità di offrire soluzioni che proteggano la rete aziendale estesa.

- Crescente adozione negli ambienti cloud: con la migrazione al cloud di un numero sempre maggiore di organizzazioni, cresce l'esigenza di proteggere le risorse basate su cloud e di garantire che solo gli utenti autorizzati possano accedere ad applicazioni e dati cloud. Le soluzioni NAC possono essere estese agli ambienti cloud, offrendo alle organizzazioni controllo centralizzato degli accessi, maggiore visibilità e applicazione delle policy sia nelle infrastrutture on-premise che in quelle cloud. Questa tendenza offre un potenziale di crescita sostanziale per il mercato NAC.

Approfondimenti regionali sul mercato del controllo dell'accesso alla rete

Le tendenze regionali e i fattori che influenzano il mercato del controllo degli accessi alla rete durante il periodo di previsione sono stati ampiamente spiegati dagli analisti di The Insight Partners. Questa sezione illustra anche i segmenti e la geografia del mercato del controllo degli accessi alla rete in Nord America, Europa, Asia-Pacifico, Medio Oriente e Africa, America meridionale e centrale.

Ambito del rapporto di mercato sul controllo dell'accesso alla rete

| Attributo del rapporto | Dettagli |

|---|---|

| Dimensioni del mercato in 2024 | US$ XX million |

| Dimensioni del mercato per 2031 | US$ XX Million |

| CAGR globale (2025 - 2031) | 27.3% |

| Dati storici | 2021-2023 |

| Periodo di previsione | 2025-2031 |

| Segmenti coperti |

By Componente

|

| Regioni e paesi coperti |

Nord America

|

| Leader di mercato e profili aziendali chiave |

|

Densità degli operatori del mercato del controllo dell'accesso alla rete: comprendere il suo impatto sulle dinamiche aziendali

Il mercato del controllo degli accessi alla rete è in rapida crescita, trainato dalla crescente domanda degli utenti finali, dovuta a fattori quali l'evoluzione delle preferenze dei consumatori, i progressi tecnologici e una maggiore consapevolezza dei vantaggi del prodotto. Con l'aumento della domanda, le aziende stanno ampliando la propria offerta, innovando per soddisfare le esigenze dei consumatori e sfruttando le tendenze emergenti, alimentando ulteriormente la crescita del mercato.

- Ottieni il Mercato del controllo dell'accesso alla rete Panoramica dei principali attori chiave

Punti di forza

- Copertura completa: il rapporto analizza in modo esaustivo prodotti, servizi, tipologie e utenti finali del mercato del controllo degli accessi alla rete, fornendo un panorama olistico.

- Analisi degli esperti: il rapporto è redatto sulla base della conoscenza approfondita di esperti e analisti del settore.

- Informazioni aggiornate: il rapporto garantisce la pertinenza aziendale grazie alla copertura di informazioni e tendenze dei dati recenti.

- Opzioni di personalizzazione: questo rapporto può essere personalizzato per soddisfare le esigenze specifiche del cliente e adattarsi in modo appropriato alle strategie aziendali.

Il rapporto di ricerca sul mercato del controllo degli accessi alla rete può quindi contribuire a guidare il percorso di decodifica e comprensione dello scenario del settore e delle prospettive di crescita. Sebbene possano esserci alcune preoccupazioni valide, i vantaggi complessivi di questo rapporto tendono a superare gli svantaggi.

- Analisi storica (2 anni), anno base, previsione (7 anni) con CAGR

- Analisi PEST e SWOT

- Valore/volume delle dimensioni del mercato - Globale, Regionale, Nazionale

- Industria e panorama competitivo

- Set di dati Excel

Report recenti

Testimonianze

Motivo dell'acquisto

- Processo decisionale informato

- Comprensione delle dinamiche di mercato

- Analisi competitiva

- Analisi dei clienti

- Previsioni di mercato

- Mitigazione del rischio

- Pianificazione strategica

- Giustificazione degli investimenti

- Identificazione dei mercati emergenti

- Miglioramento delle strategie di marketing

- Aumento dell'efficienza operativa

- Allineamento alle tendenze normative

Ottieni un campione gratuito per - Mercato del controllo dell'accesso alla rete

Ottieni un campione gratuito per - Mercato del controllo dell'accesso alla rete