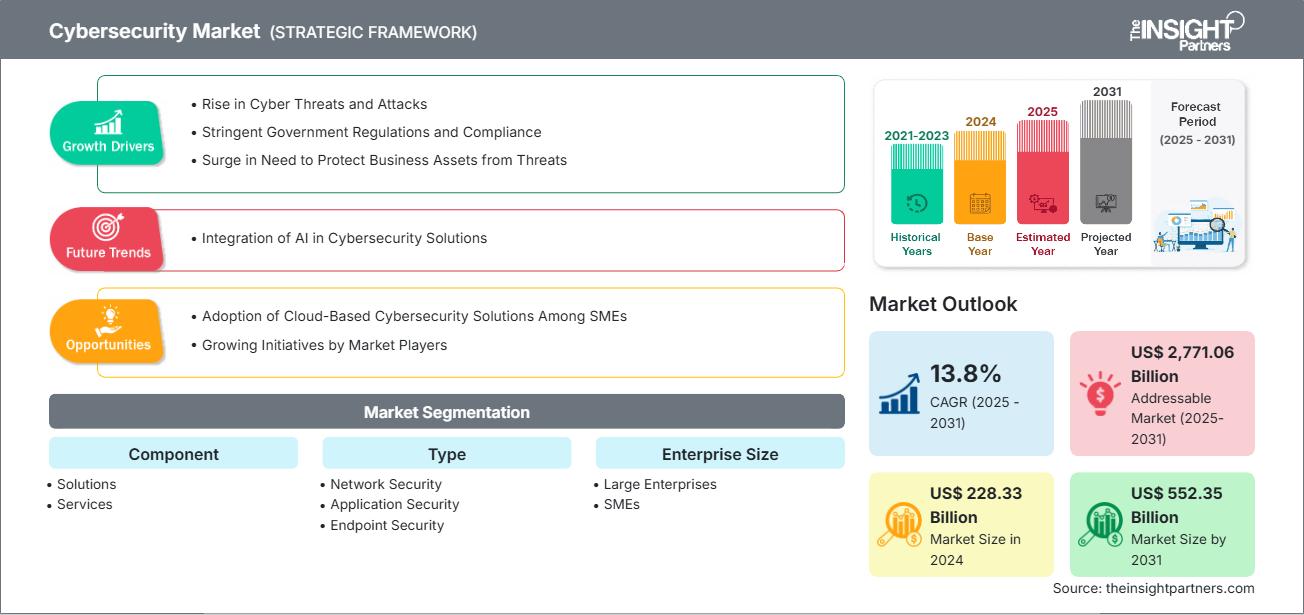

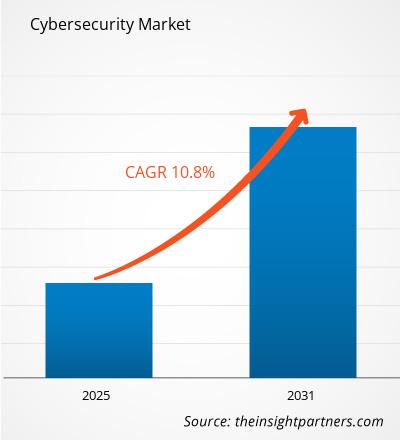

Der Markt für Cybersicherheit wird voraussichtlich im Jahr 2024 ein Volumen von 228,33 Milliarden US-Dollar und bis 2031 von 552,35 Milliarden US-Dollar erreichen; für den Zeitraum 2025–2031 wird eine durchschnittliche jährliche Wachstumsrate (CAGR) von 13,8 % erwartet.

Marktanalyse für CybersicherheitDas Aufkommen von Cloud Computing, Remote-Arbeit und Initiativen zur digitalen Transformation hat die potenzielle Angriffsfläche vergrößert und Unternehmen anfälliger für fortgeschrittene Cyberbedrohungen gemacht. Um diesen Risiken zu begegnen, implementieren Unternehmen proaktive Cybersicherheitsstrategien wie Zero-Trust-Architektur, KI-gesteuerte Bedrohungserkennung und Mitarbeiterschulungsprogramme, um ihre Verteidigungsfähigkeiten zu verbessern. Darüber hinaus legen regulatorische Rahmenbedingungen wie die DSGVO, der CCPA und der indische Digital Personal Data Protection Act einen zunehmenden Schwerpunkt auf den Datenschutz und veranlassen Unternehmen, robuste Cybersicherheitsrichtlinien und Governance-Modelle zu implementieren. Laut dem Privacy Laws and International Business Report hatten bis 2023 83 % der Länder Gesetze zum Datenschutz und zur Wahrung der Privatsphäre verabschiedet, im Vergleich zu 66 % im Jahr 2020. Die Datenschutz-Grundverordnung (DSGVO) aus dem Jahr 2018 ist ein umfassender Datenschutzrahmen der Europäischen Union (EU) zum Schutz personenbezogener Daten.

Marktüberblick CybersicherheitCybersicherheit bezeichnet die Praktiken, Technologien und Strategien zum Schutz der digitalen Vermögenswerte eines Unternehmens, einschließlich Systeme, Netzwerke, Anwendungen und Daten, vor Cyberbedrohungen wie Hacking, Malware, Phishing, Ransomware und Insiderangriffen. In der heutigen zunehmend digitalen und vernetzten Welt ist Cybersicherheit zu einer zentralen Geschäftsfunktion geworden, die für die Aufrechterhaltung der Betriebskontinuität, den Schutz sensibler Informationen und die Wahrung des Markenrufs von entscheidender Bedeutung ist. Aus geschäftlicher Sicht ist Cybersicherheit nicht nur ein IT-Anliegen, sondern eine strategische Priorität. Schon eine einzige Sicherheitsverletzung kann zu erheblichen finanziellen Verlusten, behördlichen Sanktionen, Betriebsunterbrechungen und einem Verlust des Kundenvertrauens führen. Daher investieren Unternehmen massiv in fortschrittliche Sicherheitslösungen wie Firewalls, Angriffserkennungssysteme, Endpunktschutz, Identitäts- und Zugriffsmanagement (IAM), Verschlüsselung und SIEM-Tools (Security Information and Event Management).

Sie erhalten kostenlos Anpassungen an jedem Bericht, einschließlich Teilen dieses Berichts oder einer Analyse auf Länderebene, eines Excel-Datenpakets sowie tolle Angebote und Rabatte für Start-ups und Universitäten.

Markt für Cybersicherheit: Strategische Einblicke

-

Holen Sie sich die wichtigsten Markttrends aus diesem Bericht.Dieses KOSTENLOSE Beispiel umfasst Datenanalysen, die von Markttrends bis hin zu Schätzungen und Prognosen reichen.

Markttreiber und -chancen im Bereich Cybersicherheit

Markttreiber:-

Zunahme von Cyberbedrohungen und -angriffen:

Cyberangriffe stellen ein erhebliches Risiko für Unternehmen dar, und die Zahl der Vorfälle steigt aufgrund des technologischen Fortschritts weiter an. Computermalware, Datenschutzverletzungen und Denial-of-Service (DoS) sind einige Beispiele für Cyberrisiken. Der Anstieg der Zahl von Cyberangriffen hat die Bedeutung der Cybersicherheit zum Schutz kritischer Infrastrukturen und zur Gewährleistung der Datensicherheit verstärkt und das Wachstum des Marktes für Cybersicherheit angekurbelt.

-

Strenge staatliche Vorschriften und Compliance:

Unternehmen jeder Größe weltweit müssen komplexe Vorschriften in Bezug auf Daten und Cybersicherheit einhalten. Unternehmen müssen ihre Cybersicherheitsmaßnahmen verbessern, um verschiedene Vorschriften einzuhalten und sensible Daten zu schützen. Daher treiben strenge staatliche Vorschriften wie die DSGVO, CCPA und HIPAA den Markt für Cybersicherheit voran.

-

Steigender Bedarf zum Schutz von Geschäftsvermögen vor Bedrohungen:

Der zunehmende Bedarf zum Schutz geschäftskritischer Vermögenswerte vor immer ausgefeilteren und häufigeren Cyberbedrohungen ist ein wichtiger Treiber für den globalen Markt für Cybersicherheit. Die sich ständig weiterentwickelnde Cyber-Bedrohungslandschaft zwingt Unternehmen dazu, Cybersicherheit als Kernkomponente ihrer digitalen Strategie zu priorisieren, um Geschäftskontinuität, die Einhaltung gesetzlicher Vorschriften und den Schutz wertvoller digitaler Ressourcen in einem sich ständig verändernden Umfeld zu gewährleisten.

Marktchancen:

-

Einführung cloudbasierter Cybersicherheitslösungen bei KMU:

Kleine und mittlere Unternehmen (KMU), denen es oft an dedizierten internen IT-Teams und einer ausgereiften Sicherheitsinfrastruktur mangelt, setzen zunehmend auf cloudbasierte Cybersicherheitslösungen als praktische und skalierbare Alternative zu herkömmlichen On-Premise-Systemen.

-

Wachsende Initiativen von Marktteilnehmern:

Die Zunahme von Produktinnovationen und maßgeschneiderten Lösungen, insbesondere für unterversorgte Segmente wie kleine und mittlere Unternehmen (KMU) und branchenspezifische Bereiche wie das Gesundheitswesen, das Finanzwesen und kritische Infrastrukturen, dürfte den Marktteilnehmern Wachstumschancen bieten.

Der Markt für Cybersicherheit ist in verschiedene Segmente unterteilt, um einen besseren Überblick über seine Funktionsweise, sein Wachstumspotenzial und die neuesten Trends zu geben. Nachfolgend finden Sie die Standardsegmentierung, die in den meisten Branchenberichten verwendet wird:

Nach Komponente:

-

Lösung:

Cybersicherheitslösungen schützen die digitalen Vermögenswerte, Systeme und Daten eines Unternehmens vor Bedrohungen wie Hackern, Malware und Datenschutzverletzungen. Diese Lösungen umfassen Technologien, Prozesse und Praktiken, die darauf ausgelegt sind, kritische Informationen zu schützen, die Geschäftskontinuität zu gewährleisten und das Kundenvertrauen zu erhalten. -

Services:

Cybersicherheitsservices sind professionelle Dienstleistungen, die Unternehmen dabei unterstützen, ihre digitale Infrastruktur, Daten und Abläufe vor Cyberbedrohungen zu schützen. Diese Services werden von internen Teams oder externen Anbietern erbracht und sind auf die spezifischen Bedürfnisse und das Risikoprofil jedes Unternehmens zugeschnitten. Zu den wichtigsten Cybersicherheitsdiensten gehören Risikobewertungen, Schwachstellenmanagement, Bedrohungsüberwachung, Vorfallreaktion und Compliance-Unterstützung.

Nach Typ:

-

Netzwerksicherheit:

Netzwerksicherheit bezieht sich auf die Strategien und Maßnahmen zum Schutz der Daten und der IT-Infrastruktur eines Unternehmens vor unbefugtem Zugriff, Missbrauch oder Cyberangriffen. Der Schwerpunkt liegt auf der Gewährleistung der Vertraulichkeit, Integrität und Verfügbarkeit von Daten, die innerhalb eines Unternehmensnetzwerks übertragen werden. -

Endpunktsicherheit:

Endpunktsicherheit ist die Praxis, Geräte wie Laptops, Desktops, Server und andere verbundene Endpunkte vor Cyberbedrohungen zu schützen. Diese Geräte, ob vor Ort oder in der Cloud, dienen als Gateways zum Netzwerk eines Unternehmens und sind daher ein bevorzugtes Ziel für Angreifer. -

Anwendungssicherheit:

Anwendungssicherheit ist der Prozess der Entwicklung und Wartung von Software, um sie vor Cyberbedrohungen wie unbefugtem Zugriff, Datenschutzverletzungen und Codemanipulation zu schützen. Dazu gehört die Integration von Sicherheitsfunktionen während der Entwurfs-, Entwicklungs- und Testphase sowie die Anwendung von Schutzmaßnahmen nach der Bereitstellung der Anwendung. -

Infrastruktursicherheit:

Infrastruktursicherheit im Cybersicherheitsmarkt bezieht sich auf den Schutz kritischer IT-Systeme, Netzwerke, Rechenzentren und Cloud-Umgebungen, die den Betrieb eines Unternehmens unterstützen. Sie umfasst eine Kombination aus Technologien, Best Practices und Governance-Richtlinien, die die grundlegenden Komponenten des digitalen Ökosystems eines Unternehmens vor Cyberbedrohungen, Ausfallzeiten und unbefugtem Zugriff schützen sollen. -

Sonstiges:

Zu den weiteren Aspekten gehören Datensicherheit und Cloud-Sicherheit. Datensicherheit ist der Schutz digitaler Informationen während ihres gesamten Lebenszyklus, um Beschädigung, Diebstahl oder unbefugten Zugriff zu verhindern. Es umfasst alle beteiligten Komponenten – Hardware, Software, Speichergeräte und Benutzerendpunkte – sowie Zugriffskontrollen, Verwaltungsrichtlinien und organisatorische Verfahren.

Nach Unternehmensgröße:

- Großunternehmen

- KMU

Nach Branchenvertikale:

- BFSI

- IT und Telekommunikation

- Regierung

- Gesundheitswesen

- Fertigung

- Einzelhandel und E-Commerce

- Sonstige

Nach Geografie:

- Nordamerika

- Europa

- Asien-Pazifik

- Süd- und Mittelamerika

- Naher Osten und Afrika

Der nordamerikanische Markt für Cybersicherheit ist der weltweit größte, da die Region führend in technologischer Innovation und digitaler Transformation ist. Es profitiert von einer ausgereiften IT- und Cloud-Infrastruktur, die eine solide Grundlage für die breite Einführung fortschrittlicher Cybersicherheitslösungen gelegt hat

Cybersicherheit

Regionale Einblicke in den CybersicherheitsmarktDie Analysten von The Insight Partners haben die regionalen Trends und Faktoren, die den Cybersicherheitsmarkt im Prognosezeitraum beeinflussen, ausführlich erläutert. In diesem Abschnitt werden auch die Marktsegmente und die geografische Lage im Bereich Cybersicherheit in Nordamerika, Europa, im asiatisch-pazifischen Raum, im Nahen Osten und Afrika sowie in Süd- und Mittelamerika erörtert.

Umfang des Marktberichts zur Cybersicherheit

| Berichtsattribut | Einzelheiten |

|---|---|

| Marktgröße in 2024 | US$ 228.33 Billion |

| Marktgröße nach 2031 | US$ 552.35 Billion |

| Globale CAGR (2025 - 2031) | 13.8% |

| Historische Daten | 2021-2023 |

| Prognosezeitraum | 2025-2031 |

| Abgedeckte Segmente |

By Komponente

|

| Abgedeckte Regionen und Länder |

Nordamerika

|

| Marktführer und wichtige Unternehmensprofile |

|

Dichte der Akteure auf dem Cybersicherheitsmarkt: Ihre Auswirkungen auf die Geschäftsdynamik verstehen

Der Markt für Cybersicherheit wächst rasant, angetrieben durch die steigende Endverbrauchernachfrage aufgrund von Faktoren wie sich entwickelnden Verbraucherpräferenzen, technologischem Fortschritt und einem stärkeren Bewusstsein für die Produktvorteile. Mit steigender Nachfrage erweitern Unternehmen ihr Angebot, entwickeln Innovationen, um den Bedürfnissen der Verbraucher gerecht zu werden, und nutzen neue Trends, was das Marktwachstum weiter ankurbelt.

- Holen Sie sich die Markt für Cybersicherheit Übersicht der wichtigsten Akteure

Analyse der Marktanteile im Bereich Cybersicherheit nach Regionen

Der asiatisch-pazifische Raum entwickelt sich zu einem der am schnellsten wachsenden Märkte für Cybersicherheit. Die rasante digitale Transformation und der wachsende IT-Sektor befeuern die Nachfrage nach Cybersicherheitslösungen. Auch die Schwellenmärkte in Süd- und Mittelamerika, dem Nahen Osten und Afrika bieten Cybersicherheitsanbietern zahlreiche ungenutzte Expansionsmöglichkeiten.

Der Markt für Cybersicherheit wächst in den einzelnen Regionen unterschiedlich. Dies liegt an Faktoren wie der steigenden Zahl von Cyberkriminalitätsfällen und Datenschutzverletzungen sowie der wachsenden digitalen öffentlichen Infrastruktur. Nachfolgend finden Sie eine Zusammenfassung der Marktanteile und Trends nach Regionen:

1. Nordamerika

-

Marktanteil:

Hält einen großen Anteil am globalen Markt für Cybersicherheit

-

Wichtige Treiber:

- Hohe Konzentration von Unternehmen und Technologiefirmen

- Häufige, spektakuläre Cyberangriffe treiben die Nachfrage nach Schutz

- Regierungsinitiativen wie CISA und Cybersicherheitsrahmen (z. B. NIST)

-

Trends:

Schnelle Einführung einer Zero-Trust-Sicherheitsarchitektur

2. Europa

-

Marktanteil:

Beträchtlicher Anteil -

Wichtige Treiber:

- Strenge Datenschutzbestimmungen (z. B. DSGVO, NIS2-Richtlinie)

- Forderung nach digitaler Souveränität und lokaler Datenkontrolle

- Schwerpunkt auf sichere kritische Infrastrukturen (Energie, Banken, Gesundheit)

-

Trends:

Steigende Nachfrage nach Endpunktsicherheit und verwalteten Erkennungsdiensten

3. Asien-Pazifik

-

Marktanteil:

Am schnellsten wachsende Region mit jährlich steigendem Marktanteil -

Wichtige Treiber:

- Anstieg der Cyberangriffe auf wachsende digitale Volkswirtschaften

- Nationale Cybersicherheitsstrategien (z. B. Indien, Japan, Singapur)

- Boomende digitale Dienste und Cloud Infrastruktur

-

Trends:

Regierungen schreiben die Einhaltung der Cybersicherheit in digitalen Sektoren vor

4. Süd- und Mittelamerika

-

Marktanteil:

Wachsender Markt mit stetigem Fortschritt -

Wichtige Treiber:

- Anstieg der Cyberkriminalität gegen Finanz- und öffentliche Institutionen

- Wachsender E-Commerce und Cloud-Einsatz

- Regionale Vorschriften drängen auf besseren Datenschutz

-

Trends:

Steigende Nachfrage nach erschwinglichen und verwalteten Sicherheitsdiensten

5. Naher Osten und Afrika

-

Marktanteil:

Zwar klein, aber schnell wachsend -

Wichtige Treiber:

- Verstärkte digitale Transformation, insbesondere in der Golf-Kooperationsrat (GCC)

- Nationale Cybersicherheitsprogramme (z. B. Saudi Vision 2030, Cybersicherheitsstrategie der VAE)

- Wachsender Finanz- und Telekommunikationssektor

-

Trends:

Investitionen in die nationale Cybersicherheitsinfrastruktur und Talententwicklung.

Hohe Marktdichte und Wettbewerb

Der Cybersicherheitsmarkt ist hart umkämpft. Globale Akteure wie Palo Alto Networks, Cisco, Fortinet, Check Point und CrowdStrike dominieren. Regionale und Nischenanbieter wie Kaspersky (Russland), Qihoo 360 (China) und Acronis (Europa) tragen zu einer dynamischen Landschaft bei.

Dieses hohe Wettbewerbsniveau zwingt Unternehmen dazu, sich durch folgende Angebote abzuheben:

- KI- und maschinell lernende Bedrohungserkennung

- Fortschrittliche Schutz von Endpunkten und Cloud-Workloads

- Integrierte Cybersicherheitsplattformen (XDR, SIEM, SOAR)

- Preismodelle für Abonnements und As-a-Service

Chancen und strategische Schritte

- Partnerschaften mit Regierungen, Telekommunikationsbetreibern und Cloud-Anbietern sind der Schlüssel zum Wachstum

- Fokus auf Cybersicherheit als Service für KMU und mittelständische Unternehmen

- Investitionen in Schulungen und Cyber-Awareness zur Beseitigung der Qualifikationslücke

- Expansion in Schwellenmärkte und Entwicklung leichter, skalierbarer Lösungen

Wichtige Unternehmen im Cybersicherheitsmarkt sind:

- International Business Machines Corp

- Oracle Corp

- Open Text Corp

- SAP SE

- Cisco Systems Inc

- Microsoft Corp

- Broadcom Inc

- Palo Alto Networks Inc

- CrowdStrike Holdings Inc

- Fortinet Inc

Haftungsausschluss: Die oben aufgeführten Unternehmen sind nicht in einer bestimmten Reihenfolge aufgeführt.

Weitere im Rahmen der Untersuchung analysierte Unternehmen:

- Ping Identity

- SentinelOne Inc

- Sophos Ltd.

- Check Point Software Technologies Ltd

- Cybereason Inc

- Trend Micro Incorporated

- BlackBerry Limited

- Bitdefender

- ESET, spol. s ro

- Fujitsu

- LevelBlue

- Amazon Web Services

- Nexus Group

- Barracuda Networks, Inc.

- Zscaler

- Cloudflare

- McAfee

- Rapid7

- Okta

- Darktrace

- Proofpoint

- Tenable

- Qualys

- CyberArk

- KnowBe4

Neuigkeiten und Entwicklungen zum Cybersicherheitsmarkt

IBM kündigte die Einführung generativer KI-Funktionen an

Im August 2024 kündigte IBM (NYSE: IBM) die Einführung generativer KI-Funktionen in seinen Managed Threat Detection and Response Services an, die von Analysten von IBM Consulting genutzt werden, um die Sicherheitsabläufe für Kunden zu verbessern und zu optimieren. Der neue IBM Consulting Cybersecurity Assistant basiert auf der Watsonx-Daten- und KI-Plattform von IBM und soll die Identifizierung, Untersuchung und Reaktion auf kritische Sicherheitsbedrohungen beschleunigen und verbessern.

Oracle kündigte das Oracle Defense Ecosystem an

Im Juni 2025 kündigte Oracle das Oracle Defense Ecosystem an, eine einzigartige globale Initiative zur Neudefinition der Bereitstellung von Innovationen im Verteidigungs- und Regierungsbereich. Das Ökosystem soll die nationale Sicherheit der USA und ihrer Verbündeten stärken und das disruptive Potenzial neuer Verteidigungstechnologien beschleunigen, indem es Verteidigungsinnovatoren neue Möglichkeiten bietet, die neuesten Cloud- und KI-Technologien zu nutzen. Zu den ersten Mitgliedern des Oracle Defense Ecosystems gehören Arqit, Blackshark.ai, Entanglement, Fenix Group (jetzt Teil von Nokia Federal Solutions), Koniku, Kraken, Mattermost, Metron, SensusQ und Whitespace.

OpenText (NASDAQ: OTEX, TSX: OTEX) kündigte Webroot Total Protection an

Im Februar 2025 kündigte OpenText (NASDAQ: OTEX, TSX: OTEX) Webroot Total Protection an, eine All-in-One-Cybersicherheitslösung, die über die traditionelle Gerätesicherheit hinausgeht und umfassende Digitaler Lebensschutz für Einzelpersonen und Familien. Mit Identitätsschutz, VPN, Kindersicherung und unbegrenztem Cloud-Backup können Benutzer ihre Daten, ihre Privatsphäre und ihre Online-Aktivitäten schützen – alles von einer einzigen, nahtlosen Plattform aus.

Cisco Systems, Inc. hat die Eröffnung des Cisco Cybersecurity Center of Excellence in Tokio angekündigt

Im Juni 2024 hat Cisco Systems, Inc., ein weltweit führendes Technologieunternehmen, die Eröffnung des Cisco Cybersecurity Center of Excellence in Tokio angekündigt, das sich der Verbesserung der Cybersicherheit und der digitalen Resilienz Japans widmet. Das Zentrum wird eine zentrale Rolle bei der Gestaltung von Cybersicherheitsrichtlinien, der Stärkung der Zusammenarbeit im Bereich der Bedrohungsaufklärung und dem Ausbau der Cybersicherheitsschulung spielen, um den Pool an qualifizierten Fachkräften in diesem Bereich zu vergrößern. Seine Mission ist es, ein sicheres, ethisches und robustes digitales Ökosystem zu fördern, das mit den strategischen Zielen Japans übereinstimmt.

Bericht zum Cybersicherheitsmarkt: Abdeckung und Ergebnisse

Der „Cybersicherheitsmarkt – Größe und Prognose“ (2021–2031)"-Bericht bietet eine detaillierte Analyse des Marktes und deckt die folgenden Bereiche ab:

- Marktgröße und -prognose für Cybersicherheit auf globaler, regionaler und Länderebene für alle abgedeckten wichtigen Marktsegmente

- Markttrends für Cybersicherheit sowie Marktdynamik wie Treiber, Einschränkungen und wichtige Chancen

- Detaillierte PEST- und SWOT-Analyse

- Marktanalyse für Cybersicherheit mit wichtigen Markttrends, globalen und regionalen Rahmenbedingungen, wichtigen Akteuren, Vorschriften und aktuellen Marktentwicklungen

- Branchenlandschafts- und Wettbewerbsanalyse mit Marktkonzentration, Heatmap-Analyse, prominenten Akteuren und aktuellen Entwicklungen für den Cybersicherheitsmarkt

- Detaillierte Unternehmensprofile

- Historische Analyse (2 Jahre), Basisjahr, Prognose (7 Jahre) mit CAGR

- PEST- und SWOT-Analyse

- Marktgröße Wert/Volumen – Global, Regional, Land

- Branchen- und Wettbewerbslandschaft

- Excel-Datensatz

Aktuelle Berichte

Verwandte Berichte

Erfahrungsberichte

Grund zum Kauf

- Fundierte Entscheidungsfindung

- Marktdynamik verstehen

- Wettbewerbsanalyse

- Kundeneinblicke

- Marktprognosen

- Risikominimierung

- Strategische Planung

- Investitionsbegründung

- Identifizierung neuer Märkte

- Verbesserung von Marketingstrategien

- Steigerung der Betriebseffizienz

- Anpassung an regulatorische Trends

Kostenlose Probe anfordern für - Markt für Cybersicherheit

Kostenlose Probe anfordern für - Markt für Cybersicherheit