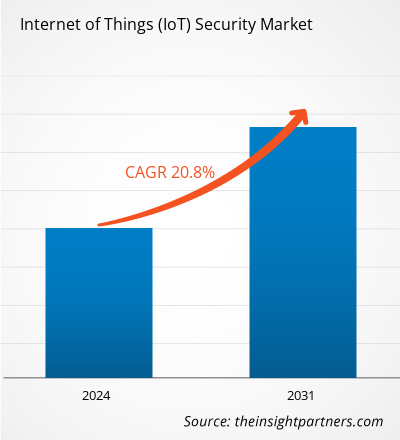

Se proyecta que el tamaño del mercado de seguridad de Internet de las cosas (IoT) alcance los 106.400 millones de dólares en 2031, frente a los 23.450 millones de dólares en 2023. Se espera que el mercado registre una CAGR del 20,8 % entre 2023 y 2031. Las crecientes preocupaciones sobre la seguridad de las infraestructuras críticas y el crecimiento de las ciudades inteligentes están impulsando el crecimiento del mercado de seguridad de IoT.

Análisis del mercado de seguridad de Internet de las cosas (IoT)

Varios factores clave impulsan el mercado de seguridad de Internet de las cosas (IoT). Una serie de factores están impulsando este crecimiento. Uno de ellos es un aumento en los incidentes de seguridad de IoT de la Industria 4.0 que resaltan la necesidad de una mayor resiliencia cibernética. Estas vulnerabilidades de IoT brindan a los piratas informáticos nuevas vías para explotar, un aumento en las regulaciones de seguridad de IoT y un aumento en las preocupaciones de seguridad para la infraestructura crítica.

Descripción general del mercado de seguridad de Internet de las cosas (IoT)

La seguridad de los dispositivos y redes de IoT contra el robo y la distorsión de datos por parte de piratas informáticos se conoce como seguridad de IoT (Internet de las cosas). La necesidad de proteger el futuro de los dispositivos conectados a Internet mediante la instalación de medidas de seguridad necesarias y de última generación, mejorando la transparencia y otorgando a los usuarios la opción de rechazar la recopilación de datos es una de las razones clave que impulsan el mercado durante el período de proyección.

Personalice este informe según sus necesidades

Obtendrá personalización en cualquier informe, sin cargo, incluidas partes de este informe o análisis a nivel de país, paquete de datos de Excel, así como también grandes ofertas y descuentos para empresas emergentes y universidades.

Mercado de seguridad de Internet de las cosas (IoT): perspectivas estratégicas

-

Obtenga las principales tendencias clave del mercado de este informe.Esta muestra GRATUITA incluirá análisis de datos, desde tendencias del mercado hasta estimaciones y pronósticos.

Factores impulsores y oportunidades del mercado de seguridad de Internet de las cosas (IoT)

La creciente preocupación por la seguridad de las infraestructuras críticas favorece al mercado

Los piratas informáticos se están centrando en los dispositivos de Internet de las cosas (IoT) y están aprovechando fallos conocidos como contraseñas, nombres de usuario predeterminados y puertas traseras de código estático. Todas las industrias están adoptando la automatización en el mundo moderno a través de la integración de IOT. Los primeros en adoptar el Internet de las cosas están automatizando actualmente infraestructuras esenciales como el agua, la energía y otros recursos.

La automatización aumenta significativamente la eficiencia operativa, pero también deja a los sistemas vulnerables a los ciberataques. La creciente vulnerabilidad sistémica se ha convertido en la principal preocupación mundial para los gobiernos. Los controles de un reactor nuclear representan un grave riesgo tanto para la vida humana como para la propiedad en caso de que se manipulen de forma intencional o maliciosa.

Aumento de las aplicaciones de IoT en redes 5G

La computación de borde de acceso múltiple (MEC) y la baja latencia de 5G ayudan a optimizar la producción en una fábrica inteligente habilitada para IoT. El sector de las TIC está adoptando servicios y aplicaciones de IoT más rápidamente gracias a la tecnología 5G. En lugares distantes a gran escala, como minas y vehículos conectados, se prevé que 5G abra nuevos casos de uso en monitoreo remoto, inspección visual y operaciones autónomas.

Análisis de segmentación del informe del mercado de seguridad de Internet de las cosas (IoT)

Los segmentos clave que contribuyeron a la derivación del análisis del mercado de seguridad de Internet de las cosas (IoT) son el tipo, la solución y la aplicación.

- Según el tipo, el mercado de seguridad de Internet de las cosas (IoT) se divide en seguridad de red, de punto final, de nube, de aplicaciones y otros. Se prevé que el segmento de la nube crezca en el período de pronóstico.

- Por solución, el mercado se segmenta en análisis de amenazas, gestión de acceso a identidades, protección contra pérdida de datos, cifrado, respuesta a incidentes y envío, protección distribuida contra denegación de servicio y otros. Se prevé que el segmento de gestión de acceso a identidades crezca en el período de pronóstico.

- Según la aplicación, el mercado de seguridad de Internet de las cosas (IoT) se divide en hogares inteligentes, automóviles conectados, tecnología de la información y la comunicación, fábricas inteligentes, BFSI, comercio minorista inteligente, atención médica inteligente, transporte inteligente, wearables y otros. Se prevé que el segmento de tecnologías de la información y la comunicación crezca en el período de pronóstico.

Análisis de la cuota de mercado de seguridad de Internet de las cosas (IoT) por geografía

El alcance geográfico del informe de mercado de seguridad de Internet de las cosas (IoT) se divide principalmente en cinco regiones: América del Norte, Asia Pacífico, Europa, Oriente Medio y África, y América del Sur/América del Sur y Central. América del Norte ha dominado el mercado de seguridad de Internet de las cosas (IoT). Las tendencias de adopción de alta tecnología en varias industrias en la región de América del Norte han impulsado el crecimiento del mercado de seguridad de Internet de las cosas (IoT). Se espera que factores como la mayor adopción de herramientas digitales y el alto gasto tecnológico por parte de las agencias gubernamentales impulsen el crecimiento del mercado de seguridad de Internet de las cosas (IoT) en América del Norte. Además, un fuerte énfasis en la investigación y el desarrollo en las economías desarrolladas de los EE. UU. y Canadá está obligando a los actores norteamericanos a traer soluciones tecnológicamente avanzadas al mercado. Además, Estados Unidos tiene muchos actores del mercado de seguridad de Internet de las cosas (IoT) que se han centrado cada vez más en el desarrollo de soluciones innovadoras. Todos estos factores contribuyen al crecimiento de la región del mercado de seguridad de Internet de las cosas (IoT).

Perspectivas regionales del mercado de seguridad de Internet de las cosas (IoT)

Los analistas de Insight Partners explicaron en detalle las tendencias y los factores regionales que influyen en el mercado de seguridad de Internet de las cosas (IoT) durante el período de pronóstico. Esta sección también analiza los segmentos y la geografía del mercado de seguridad de Internet de las cosas (IoT) en América del Norte, Europa, Asia Pacífico, Medio Oriente y África, y América del Sur y Central.

- Obtenga datos regionales específicos para el mercado de seguridad de Internet de las cosas (IoT)

Alcance del informe sobre el mercado de seguridad de Internet de las cosas (IoT)

| Atributo del informe | Detalles |

|---|---|

| Tamaño del mercado en 2023 | US$ 23,45 mil millones |

| Tamaño del mercado en 2031 | US$ 106,40 mil millones |

| CAGR global (2023 - 2031) | 20,8% |

| Datos históricos | 2021-2022 |

| Período de pronóstico | 2024-2031 |

| Segmentos cubiertos |

Por tipo

|

| Regiones y países cubiertos |

América del norte

|

| Líderes del mercado y perfiles de empresas clave |

|

Densidad de actores del mercado de seguridad de Internet de las cosas (IoT): comprensión de su impacto en la dinámica empresarial

El mercado de seguridad de Internet de las cosas (IoT) está creciendo rápidamente, impulsado por la creciente demanda de los usuarios finales debido a factores como la evolución de las preferencias de los consumidores, los avances tecnológicos y una mayor conciencia de los beneficios del producto. A medida que aumenta la demanda, las empresas amplían sus ofertas, innovan para satisfacer las necesidades de los consumidores y aprovechan las tendencias emergentes, lo que impulsa aún más el crecimiento del mercado.

La densidad de actores del mercado se refiere a la distribución de las empresas o firmas que operan dentro de un mercado o industria en particular. Indica cuántos competidores (actores del mercado) están presentes en un espacio de mercado determinado en relación con su tamaño o valor total de mercado.

Las principales empresas que operan en el mercado de seguridad de Internet de las cosas (IoT) son:

- Corporación IBM

- Microsoft

- Servicios web de Amazon

- Intel

- Cisco

Descargo de responsabilidad : Las empresas enumeradas anteriormente no están clasificadas en ningún orden particular.

- Obtenga una descripción general de los principales actores clave del mercado de seguridad de Internet de las cosas (IoT)

Noticias y desarrollos recientes del mercado de seguridad de Internet de las cosas (IoT)

El mercado de seguridad de Internet de las cosas (IoT) se evalúa mediante la recopilación de datos cualitativos y cuantitativos a partir de investigaciones primarias y secundarias, que incluyen publicaciones corporativas importantes, datos de asociaciones y bases de datos. A continuación, se incluye una lista de los avances del mercado:

- En marzo de 2024, Nozomi Networks Inc., líder en seguridad de OT e IoT, anunció que amplió su asociación con Yokogawa Electric Corporation para abordar la demanda global de servicios y soluciones de seguridad administradas diseñadas para satisfacer de manera integral los requisitos únicos de ciberseguridad de OT e IoT de los fabricantes de procesos. Yokogawa ofrecerá las soluciones avanzadas de Nozomi Networks para visibilidad de OT e IoT, monitoreo de red y detección de amenazas a clientes de todo el mundo como parte de los servicios administrados OpreX de Yokogawa. Yokogawa también revenderá soluciones independientes de Nozomi Networks a clientes que administran sus programas de seguridad internamente.

(Fuente: Nozomi Networks Inc, comunicado de prensa, 2024)

Informe sobre el mercado de seguridad de Internet de las cosas (IoT) y resultados finales

El informe "Tamaño y pronóstico del mercado de seguridad de Internet de las cosas (IoT) (2021-2031)" proporciona un análisis detallado del mercado que cubre las siguientes áreas:

- Tamaño del mercado y pronóstico a nivel global, regional y nacional para todos los segmentos clave del mercado cubiertos bajo el alcance.

- Dinámica del mercado, como impulsores, restricciones y oportunidades clave

- Principales tendencias futuras

- Análisis detallado de las cinco fuerzas de Porter y PEST y FODA

- Análisis del mercado global y regional que cubre las tendencias clave del mercado, los principales actores, las regulaciones y los desarrollos recientes del mercado.

- Análisis del panorama de la industria y la competencia que cubre la concentración del mercado, el análisis de mapas de calor, los actores destacados y los desarrollos recientes.

- Perfiles detallados de empresas

- Análisis histórico (2 años), año base, pronóstico (7 años) con CAGR

- Análisis PEST y FODA

- Tamaño del mercado, valor/volumen: global, regional y nacional

- Industria y panorama competitivo

- Conjunto de datos de Excel

Informes recientes

Testimonios

Razón para comprar

- Toma de decisiones informada

- Comprensión de la dinámica del mercado

- Análisis competitivo

- Información sobre clientes

- Pronósticos del mercado

- Mitigación de riesgos

- Planificación estratégica

- Justificación de la inversión

- Identificación de mercados emergentes

- Mejora de las estrategias de marketing

- Impulso de la eficiencia operativa

- Alineación con las tendencias regulatorias

Obtenga una muestra gratuita para - Mercado de seguridad del Internet de las cosas (IoT)

Obtenga una muestra gratuita para - Mercado de seguridad del Internet de las cosas (IoT)