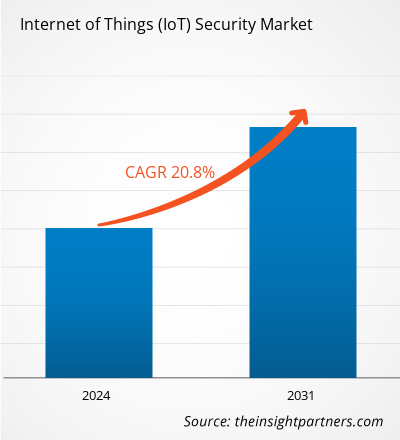

Le marché de la sécurité de l'Internet des objets (IoT) devrait atteindre 106,40 milliards de dollars d'ici 2031, contre 23,45 milliards de dollars en 2023. Le marché devrait enregistrer un TCAC de 20,8 % entre 2023 et 2031. Les préoccupations croissantes concernant la sécurité des infrastructures critiques et la croissance des villes intelligentes alimentent la croissance du marché de la sécurité de l'IoT.

Analyse du marché de la sécurité de l'Internet des objets (IoT)

Plusieurs facteurs clés stimulent le marché de la sécurité de l'Internet des objets (IoT). Un certain nombre de facteurs sont à l'origine de cette croissance. L'un d'eux est l'augmentation des incidents de sécurité IoT de l'industrie 4.0, qui soulignent la nécessité d'une cyber-résilience accrue. Ces vulnérabilités IoT offrent aux pirates de nouvelles possibilités d'exploitation, une augmentation des réglementations de sécurité IoT et une augmentation des préoccupations en matière de sécurité des infrastructures critiques.

Aperçu du marché de la sécurité de l'Internet des objets (IoT)

La sécurité des appareils et des réseaux IoT contre le vol et la distorsion des données par des pirates informatiques est connue sous le nom de sécurité IoT (Internet des objets). La nécessité de protéger l'avenir des appareils connectés à Internet en installant de manière robuste les mesures de sécurité nécessaires/de nouvelle génération, en améliorant la transparence et en accordant aux utilisateurs la possibilité de refuser la collecte de données est l'une des principales raisons qui motivent le marché au cours de la période de projection.

Personnalisez ce rapport en fonction de vos besoins

Vous bénéficierez d'une personnalisation gratuite de n'importe quel rapport, y compris de certaines parties de ce rapport, d'une analyse au niveau des pays, d'un pack de données Excel, ainsi que d'offres et de remises exceptionnelles pour les start-ups et les universités.

Marché de la sécurité de l'Internet des objets (IoT) : informations stratégiques

-

Obtenez les principales tendances clés du marché de ce rapport.Cet échantillon GRATUIT comprendra une analyse de données, allant des tendances du marché aux estimations et prévisions.

Facteurs moteurs et opportunités du marché de la sécurité de l'Internet des objets (IoT)

Les préoccupations croissantes en matière de sécurité des infrastructures critiques favorisent le marché

Les pirates informatiques se concentrent sur les appareils de l'Internet des objets (IoT) et exploitent des failles bien connues comme les mots de passe, les noms d'utilisateur par défaut et les portes dérobées de code statique. Toutes les industries adoptent l'automatisation dans le monde moderne grâce à l'intégration de l'IoT. Les premiers à adopter l' Internet des objets , les infrastructures essentielles comme l'eau, l'électricité et d'autres ressources, sont en train de s'automatiser.

L'automatisation accroît considérablement l'efficacité opérationnelle, mais elle rend également les systèmes vulnérables aux cyberattaques. La vulnérabilité systémique croissante est devenue la principale préoccupation des gouvernements du monde entier. Les commandes d'un réacteur nucléaire représentent un risque sérieux pour la vie humaine et les biens en cas de manipulation intentionnelle ou malveillante.

Augmentation des applications IoT dans les réseaux 5G

Le multi-accès Edge Computing (MEC) et la faible latence de la 5G contribuent à optimiser la production dans une usine intelligente compatible IoT. Le secteur des TIC adopte plus rapidement les services et applications IoT grâce à la technologie 5G. Dans les sites distants à grande échelle comme les mines et les véhicules connectés, la 5G devrait ouvrir de nouveaux cas d'utilisation dans la surveillance à distance, l'inspection visuelle et les opérations autonomes.

Analyse de segmentation du rapport sur le marché de la sécurité de l'Internet des objets (IoT)

Les segments clés qui ont contribué à l’élaboration de l’analyse du marché de la sécurité de l’Internet des objets (IoT) sont le type, la solution et l’application.

- Selon le type, le marché de la sécurité de l'Internet des objets (IoT) est divisé en réseaux, terminaux, cloud, sécurité des applications et autres. Le segment du cloud devrait croître au cours de la période de prévision.

- En termes de solutions, le marché est segmenté en analyse des menaces, gestion des accès aux identités, protection contre la perte de données, chiffrement, répartition et réponse aux incidents, protection contre le déni de service distribué, etc. Le segment de la gestion des accès aux identités devrait croître au cours de la période de prévision.

- En fonction des applications, le marché de la sécurité de l'Internet des objets (IoT) est divisé en maisons intelligentes, voitures connectées, technologies de l'information et de la communication, usines intelligentes, BFSI, vente au détail intelligente, soins de santé intelligents, transports intelligents, objets connectés, etc. Le segment des technologies de l'information et de la communication devrait croître au cours de la période de prévision.

Analyse des parts de marché de la sécurité de l'Internet des objets (IoT) par zone géographique

La portée géographique du rapport sur le marché de la sécurité de l'Internet des objets (IoT) est principalement divisée en cinq régions : Amérique du Nord, Asie-Pacifique, Europe, Moyen-Orient et Afrique, et Amérique du Sud/Amérique du Sud et centrale. L'Amérique du Nord a dominé le marché de la sécurité de l'Internet des objets (IoT). Les tendances d'adoption de haute technologie dans diverses industries de la région nord-américaine ont alimenté la croissance du marché de la sécurité de l'Internet des objets (IoT). Des facteurs tels que l'adoption accrue d'outils numériques et les dépenses technologiques élevées des agences gouvernementales devraient stimuler la croissance du marché nord-américain de la sécurité de l'Internet des objets (IoT). De plus, l'accent mis sur la recherche et le développement dans les économies développées des États-Unis et du Canada oblige les acteurs nord-américains à apporter des solutions technologiquement avancées sur le marché. En outre, les États-Unis comptent de nombreux acteurs du marché de la sécurité de l'Internet des objets (IoT) qui se concentrent de plus en plus sur le développement de solutions innovantes. Tous ces facteurs contribuent à la croissance du marché de la sécurité de l'Internet des objets (IoT) de la région.

Informations régionales sur le marché de la sécurité de l'Internet des objets (IoT)

Les tendances et facteurs régionaux influençant le marché de la sécurité de l’Internet des objets (IoT) tout au long de la période de prévision ont été expliqués en détail par les analystes d’Insight Partners. Cette section traite également des segments et de la géographie du marché de la sécurité de l’Internet des objets (IoT) en Amérique du Nord, en Europe, en Asie-Pacifique, au Moyen-Orient et en Afrique, ainsi qu’en Amérique du Sud et en Amérique centrale.

- Obtenez les données régionales spécifiques au marché de la sécurité de l'Internet des objets (IoT)

Portée du rapport sur le marché de la sécurité de l'Internet des objets (IoT)

| Attribut de rapport | Détails |

|---|---|

| Taille du marché en 2023 | 23,45 milliards de dollars américains |

| Taille du marché d'ici 2031 | 106,40 milliards de dollars américains |

| Taux de croissance annuel composé mondial (2023-2031) | 20,8% |

| Données historiques | 2021-2022 |

| Période de prévision | 2024-2031 |

| Segments couverts |

Par type

|

| Régions et pays couverts |

Amérique du Nord

|

| Leaders du marché et profils d'entreprises clés |

|

Densité des acteurs du marché de la sécurité de l'Internet des objets (IoT) : comprendre son impact sur la dynamique des entreprises

Le marché de la sécurité de l'Internet des objets (IoT) connaît une croissance rapide, tirée par la demande croissante des utilisateurs finaux en raison de facteurs tels que l'évolution des préférences des consommateurs, les avancées technologiques et une plus grande sensibilisation aux avantages du produit. À mesure que la demande augmente, les entreprises élargissent leurs offres, innovent pour répondre aux besoins des consommateurs et capitalisent sur les tendances émergentes, ce qui alimente davantage la croissance du marché.

La densité des acteurs du marché fait référence à la répartition des entreprises ou des sociétés opérant sur un marché ou un secteur particulier. Elle indique le nombre de concurrents (acteurs du marché) présents sur un marché donné par rapport à sa taille ou à sa valeur marchande totale.

Les principales entreprises opérant sur le marché de la sécurité de l'Internet des objets (IoT) sont :

- Société IBM

- Microsoft

- Amazon Web Services

- Intel

- Cisco

Avis de non-responsabilité : les sociétés répertoriées ci-dessus ne sont pas classées dans un ordre particulier.

- Obtenez un aperçu des principaux acteurs du marché de la sécurité de l'Internet des objets (IoT)

Actualités et développements récents du marché de la sécurité de l'Internet des objets (IoT)

Le marché de la sécurité de l'Internet des objets (IoT) est évalué en collectant des données qualitatives et quantitatives après des recherches primaires et secondaires, qui comprennent des publications d'entreprise importantes, des données d'association et des bases de données. Voici une liste des évolutions du marché :

- En mars 2024, Nozomi Networks Inc., leader de la sécurité OT et IoT, a annoncé l'extension de son partenariat avec Yokogawa Electric Corporation pour répondre à la demande mondiale de services et de solutions de sécurité gérés conçus pour satisfaire de manière globale les exigences uniques de cybersécurité OT et IoT des fabricants de processus. Yokogawa proposera les solutions avancées de Nozomi Networks pour la visibilité OT et IoT, la surveillance du réseau et la détection des menaces aux clients du monde entier dans le cadre des services gérés OpreX de Yokogawa. Yokogawa revendra également des solutions autonomes de Nozomi Networks aux clients qui gèrent leurs programmes de sécurité en interne.

(Source : Nozomi Networks Inc, communiqué de presse, 2024)

Rapport sur le marché de la sécurité de l'Internet des objets (IoT) : couverture et livrables

Le rapport « Taille et prévisions du marché de la sécurité de l'Internet des objets (IoT) (2021-2031) » fournit une analyse détaillée du marché couvrant les domaines ci-dessous :

- Taille du marché et prévisions aux niveaux mondial, régional et national pour tous les segments de marché clés couverts par le périmètre.

- Dynamique du marché, comme les facteurs moteurs, les contraintes et les opportunités clés

- Principales tendances futures

- Analyse détaillée des cinq forces de PEST/Porter et SWOT

- Analyse du marché mondial et régional couvrant les principales tendances du marché, les principaux acteurs, les réglementations et les développements récents du marché.

- Analyse du paysage industriel et de la concurrence couvrant la concentration du marché, l'analyse de la carte thermique, les principaux acteurs et les développements récents.

- Profils d'entreprise détaillés

- Analyse historique (2 ans), année de base, prévision (7 ans) avec TCAC

- Analyse PEST et SWOT

- Taille du marché Valeur / Volume - Mondial, Régional, Pays

- Industrie et paysage concurrentiel

- Ensemble de données Excel

Rapports récents

Témoignages

Raison d'acheter

- Prise de décision éclairée

- Compréhension de la dynamique du marché

- Analyse concurrentielle

- Connaissances clients

- Prévisions de marché

- Atténuation des risques

- Planification stratégique

- Justification des investissements

- Identification des marchés émergents

- Amélioration des stratégies marketing

- Amélioration de l'efficacité opérationnelle

- Alignement sur les tendances réglementaires

Obtenez un échantillon gratuit pour - Marché de la sécurité de l'Internet des objets (IoT)

Obtenez un échantillon gratuit pour - Marché de la sécurité de l'Internet des objets (IoT)