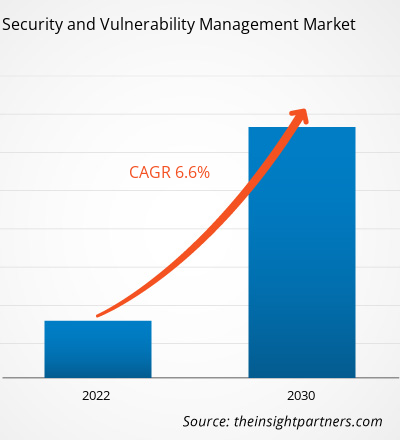

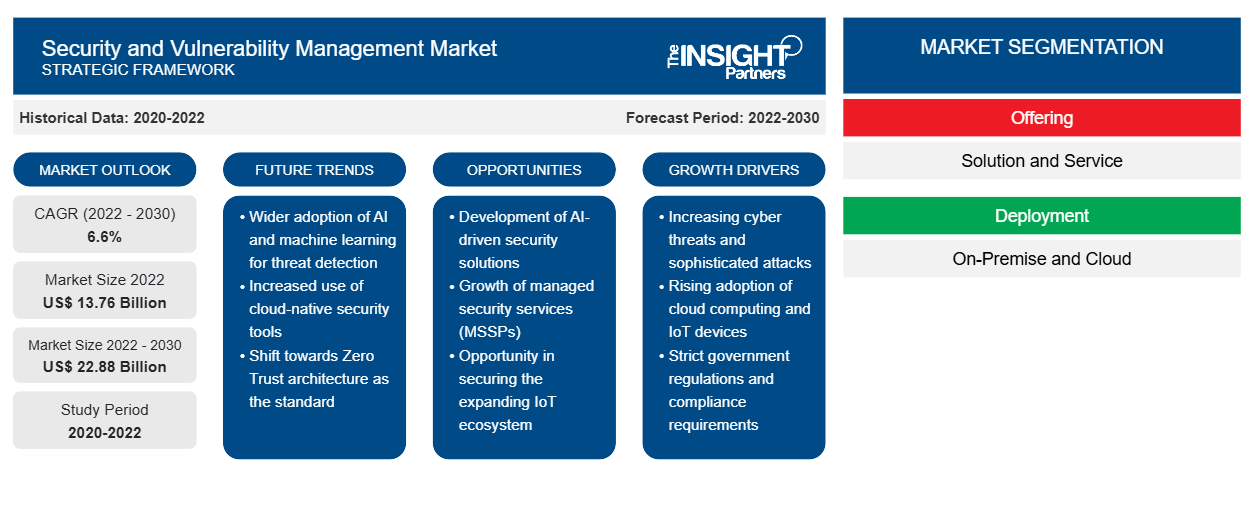

[تقرير بحثي] من المتوقع أن ينمو حجم سوق إدارة الأمن والثغرات من 13.76 مليار دولار أمريكي في عام 2022 إلى 22.88 مليار دولار أمريكي بحلول عام 2030؛ ومن المتوقع أن يسجل السوق معدل نمو سنوي مركب بنسبة 6.6٪ من عام 2022 إلى عام 2030.

وجهة نظر المحلل:

يتضمن التقرير آفاق النمو بسبب اتجاهات سوق إدارة الأمن والثغرات الأمنية الحالية وتأثيرها المتوقع خلال فترة التنبؤ. يعد العدد المتزايد من الهجمات الإلكترونية وحوادث خرق البيانات في جميع أنحاء العالم من بين العوامل التي تدعم السوق. ومن المتوقع أن تعزز الاستثمارات المتزايدة في الحلول التي تدعمها الذكاء الاصطناعي وتوسع قطاعي الخدمات المصرفية والمالية والتأمين والرعاية الصحية السوق خلال فترة التنبؤ. كما تفيد اللوائح الحكومية الصارمة المتعلقة بالأمن السيبراني وسرية البيانات السوق. علاوة على ذلك، من المرجح أن يؤدي دمج التقنيات الحديثة مثل الذكاء الاصطناعي والتعلم الآلي وأدوات تحليل البيانات والتخزين السحابي إلى خلق فرص نمو لنمو سوق إدارة الأمن والثغرات الأمنية في السنوات القادمة.

نظرة عامة على السوق:

الأمن هو الأصول الأكثر قيمة للمنظمة، والذي يتطلب مساهمة كل من التكنولوجيا والتدريب. تحدث الثغرات بسبب أخطاء في الأنظمة، والتي قد تؤدي إلى الوصول غير المصرح به إلى المعلومات الخاصة. إدارة الأمن والثغرات هي عملية تحديد وتصنيف وتخفيف وإصلاح الثغرات في أجهزة أو برامج الشبكات. تستخدم فرق الأمن البيانات المهمة التي تم الحصول عليها من تقييم الثغرات لإصلاح الثغرات في شبكاتهم، وبالتالي تسهيل أنشطة تقييم المخاطر وتخفيف التهديدات. من المرجح أن يؤدي الارتفاع المفاجئ في الجرائم الإلكترونية والاستثمارات المتزايدة في عمليات الأمن السيبراني إلى دفع نمو سوق إدارة الأمن والثغرات في المستقبل القريب.

قم بتخصيص هذا التقرير ليناسب متطلباتك

ستحصل على تخصيص لأي تقرير - مجانًا - بما في ذلك أجزاء من هذا التقرير، أو تحليل على مستوى الدولة، وحزمة بيانات Excel، بالإضافة إلى الاستفادة من العروض والخصومات الرائعة للشركات الناشئة والجامعات

- احصل على أهم اتجاهات السوق الرئيسية لهذا التقرير.ستتضمن هذه العينة المجانية تحليلاً للبيانات، بدءًا من اتجاهات السوق وحتى التقديرات والتوقعات.

محركات سوق إدارة الأمن والثغرات الأمنية:

تزايد عدد الهجمات الإلكترونية وانتهاكات البيانات يغذي سوق إدارة الأمن والثغرات الأمنية

وفقًا لتقرير صادر عن AAG في فبراير 2024، فإن 43% من الشركات في المملكة المتحدة تواجه هجمات إلكترونية في عام 2022، مسجلة زيادة بنحو 32% عن عام 2020. وهذا يدفع الطلب على حلول وخدمات إدارة الأمن والثغرات بين المستهلكين لحماية البيانات الحساسة والأنظمة الحيوية من الهجمات الإلكترونية. علاوة على ذلك، تُستخدم هذه الحلول أيضًا لتحديد ومعالجة الثغرات التي تساعد المستخدمين على التخفيف من المخاطر المتعلقة بالانتهاكات الأمنية وحماية البيانات والأنظمة الحساسة.

تقسيم التقرير ونطاقه:

تم إجراء تحليل سوق إدارة الأمان والثغرات الأمنية من خلال النظر في القطاعات التالية: العرض والنشر والصناعة. بناءً على العرض، يتم تقسيم السوق إلى حلول وخدمات. من حيث النشر، يتم تصنيف سوق إدارة الأمان والثغرات الأمنية إلى محلي وسحابي.على أساس الصناعة، يتم تقسيم السوق إلى BFSI، وتكنولوجيا المعلومات والاتصالات، والتجزئة والتجارة الإلكترونية ، والرعاية الصحية، والحكومة والمرافق، وغيرها. حسب المنطقة، يتم تقسيم السوق إلى أمريكا الشمالية وأوروبا وآسيا والمحيط الهادئ (APAC) والشرق الأوسط وأفريقيا (MEA) وأمريكا الجنوبية (SAM).

التحليل القطاعي:

بناءً على الصناعة، يتم تقسيم سوق إدارة الأمن والثغرات إلى BFSI وIT & telecom وتجارة التجزئة والتجارة الإلكترونية والرعاية الصحية والحكومة والمرافق وغيرها. من المتوقع أن يحتفظ قطاع BFSI بحصة سوقية كبيرة لإدارة الأمن والثغرات خلال فترة التنبؤ. يُعزى النمو المتوقع لهذا القطاع إلى الرقمنة المتزايدة والعدد المتزايد من الهجمات الإلكترونية في قطاع BFSI، إلى جانب تأثيرها الشديد على الاقتصادات الوطنية. وفقًا لبيانات فريق الاستجابة لحالات الطوارئ الحاسوبية (CERT-In)، واجه القطاع المالي في الهند أكثر من 1.3 مليون هجوم إلكتروني بين يناير وأكتوبر 2023، بمعدل 4400 هجوم يوميًا. أصبح الأمن السيبراني أمرًا بالغ الأهمية للمؤسسات المالية بسبب الرقمنة المتزايدة في القطاع المالي، مما يسهل توسع سوق إدارة الأمن والثغرات. تسهل الرقمنة على المهاجمين الإلكترونيين استهداف مواقع الويب وأنظمة المعاملات.

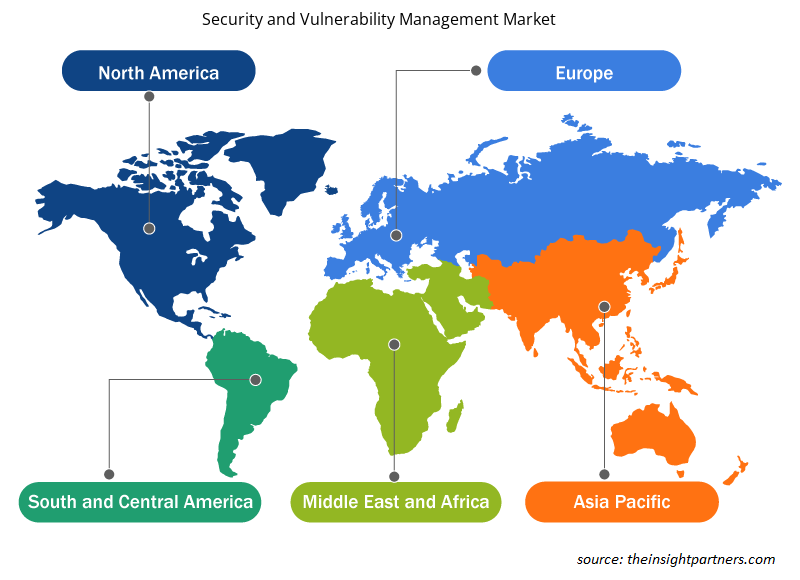

التحليل الإقليمي:

يشمل النطاق الجغرافي لتقرير سوق إدارة الأمن والثغرات الأمنية أمريكا الشمالية وأوروبا ومنطقة آسيا والمحيط الهادئ والشرق الأوسط وأفريقيا وأمريكا الجنوبية والوسطى. من حيث الإيرادات، احتلت أمريكا الشمالية أكبر حصة في سوق إدارة الأمن والثغرات الأمنية في عام 2022. إن الاستثمارات المتزايدة في تكنولوجيا الذكاء الاصطناعي، والوعي المتزايد فيما يتعلق بالتهديدات السيبرانية، والاستثمارات الكبيرة في الأمن السيبراني، والقواعد واللوائح الصارمة للصناعة المالية تدفع السوق في هذه المنطقة. تركز المنطقة بشكل كبير على تبني حلول أمنية شاملة لحماية البيانات من التهديدات السيبرانية. في أكتوبر 2023، واجهت لجنة الشؤون الخارجية بمجلس النواب ولجنة الأمن الداخلي والشؤون الحكومية بمجلس الشيوخ هجومًا إلكترونيًا من قراصنة فيتناميين يحاولون تثبيت برامج تجسس على هواتف الصحفيين. تؤدي مثل هذه الحوادث الهجومية الإلكترونية إلى إثارة الطلب على حلول إدارة الثغرات الأمنية بين المستهلكين لحماية بياناتهم الحساسة. تتيح إدارة الثغرات الأمنية للمستخدمين تعزيز أنظمتهم وحماية البيانات والامتثال لمعايير الأمان.

تحليل اللاعب الرئيسي:

تعد شركة Microsoft Corp؛ وشركة International Business Machines Corp؛ وشركة Hewlett Packard Enterprise Development LP؛ وشركة Qualys Inc؛ وشركة Tenable Holdings Inc؛ وشركة Rapid7؛ وشركة CrowdStrike Holdings Inc؛ وشركة Fortra, LLC؛ وشركة Skybox Security, Inc؛ وشركة Cisco Systems Inc من بين الشركات الرئيسية التي تم عرضها في تقرير سوق إدارة الأمن والثغرات الأمنية.

رؤى إقليمية حول سوق إدارة الأمن والثغرات الأمنية

لقد قام المحللون في Insight Partners بشرح الاتجاهات والعوامل الإقليمية المؤثرة على سوق إدارة الأمان والثغرات الأمنية طوال فترة التوقعات بشكل شامل. يناقش هذا القسم أيضًا قطاعات سوق إدارة الأمان والثغرات الأمنية والجغرافيا في جميع أنحاء أمريكا الشمالية وأوروبا ومنطقة آسيا والمحيط الهادئ والشرق الأوسط وأفريقيا وأمريكا الجنوبية والوسطى.

- احصل على البيانات الإقليمية المحددة لسوق إدارة الأمن والثغرات الأمنية

نطاق تقرير سوق إدارة الأمن والثغرات الأمنية

| سمة التقرير | تفاصيل |

|---|---|

| حجم السوق في عام 2022 | 13.76 مليار دولار أمريكي |

| حجم السوق بحلول عام 2030 | 22.88 مليار دولار أمريكي |

| معدل النمو السنوي المركب العالمي (2022 - 2030) | 6.6% |

| البيانات التاريخية | 2020-2022 |

| فترة التنبؤ | 2022-2030 |

| القطاعات المغطاة | عن طريق العرض

|

| المناطق والدول المغطاة | أمريكا الشمالية

|

| قادة السوق وملفات تعريف الشركات الرئيسية |

|

كثافة اللاعبين في السوق: فهم تأثيرها على ديناميكيات الأعمال

يشهد سوق إدارة الأمن والثغرات الأمنية نموًا سريعًا، مدفوعًا بالطلب المتزايد من المستخدم النهائي بسبب عوامل مثل تفضيلات المستهلكين المتطورة والتقدم التكنولوجي والوعي المتزايد بفوائد المنتج. ومع ارتفاع الطلب، تعمل الشركات على توسيع عروضها والابتكار لتلبية احتياجات المستهلكين والاستفادة من الاتجاهات الناشئة، مما يؤدي إلى زيادة نمو السوق.

تشير كثافة اللاعبين في السوق إلى توزيع الشركات أو المؤسسات العاملة في سوق أو صناعة معينة. وهي تشير إلى عدد المنافسين (اللاعبين في السوق) الموجودين في مساحة سوق معينة نسبة إلى حجمها أو قيمتها السوقية الإجمالية.

الشركات الرئيسية العاملة في سوق إدارة الأمن والثغرات الأمنية هي:

- شركة مايكروسوفت

- شركة الآلات التجارية الدولية

- شركة هيوليت باكارد لتطوير المشاريع

- شركة كواليس

- شركة تينابل القابضة

إخلاء المسؤولية : الشركات المذكورة أعلاه ليست مرتبة بأي ترتيب معين.

- احصل على نظرة عامة على أهم اللاعبين الرئيسيين في سوق إدارة الأمان والثغرات الأمنية

التطورات الأخيرة:

يمكن أن تساعد توقعات سوق إدارة الأمن والثغرات أصحاب المصلحة في هذا السوق في التخطيط لاستراتيجيات النمو الخاصة بهم. يعتمد اللاعبون في السوق بشكل كبير على الاستراتيجيات غير العضوية والعضوية؛ فيما يلي بعض التطورات الرئيسية الأخيرة:

- في أكتوبر 2023، أطلقت شركة BackBox Software Inc خدمة Network Vulnerability Manager لتعزيز أتمتة الشبكة. تساعد هذه الخدمة الجديدة المستخدمين في أتمتة الشبكة وتقدم حلاً شاملاً لإدارة الثغرات الأمنية داخل البنى التحتية للشبكة.

- في أكتوبر 2023، أطلقت Hackuity الإصدار 2.0 من منصتها الذكية لإدارة الثغرات الأمنية القائمة على المخاطر. الإصدار 2.0 عبارة عن منصة من الجيل التالي تتميز بتحسينات كبيرة لدعم الشركات في التعامل مع المخاطر. يجمع الإصدار الجديد بين شدة الثغرات الأمنية وذكاء التهديدات وسياق العمل الفريد، مما يوفر للشركات درجة مخاطر حقيقية قابلة للقياس (TRS).

- في أبريل 2023، أطلقت شركة Google LLC مبادرة مجلس سياسة القرصنة لتعزيز عملية إدارة الثغرات الأمنية. يتعاون مجلس سياسة القرصنة مع Intel وBugcrowd وIntigriti وHackerOne وLuta Security لتعزيز ممارسات إدارة الثغرات الأمنية.

- التحليل التاريخي (سنتان)، سنة الأساس، التوقعات (7 سنوات) مع معدل النمو السنوي المركب

- تحليل PEST و SWOT

- حجم السوق والقيمة / الحجم - عالمي، إقليمي، بلد

- الصناعة والمنافسة

- مجموعة بيانات إكسل

التقارير الحديثة

تقارير ذات صلة

شهادات العملاء

سبب الشراء

- اتخاذ قرارات مدروسة

- فهم ديناميكيات السوق

- تحليل المنافسة

- رؤى العملاء

- توقعات السوق

- تخفيف المخاطر

- التخطيط الاستراتيجي

- مبررات الاستثمار

- تحديد الأسواق الناشئة

- تحسين استراتيجيات التسويق

- تعزيز الكفاءة التشغيلية

- مواكبة التوجهات التنظيمية

احصل على عينة مجانية ل - سوق إدارة الأمن والثغرات الأمنية

احصل على عينة مجانية ل - سوق إدارة الأمن والثغرات الأمنية