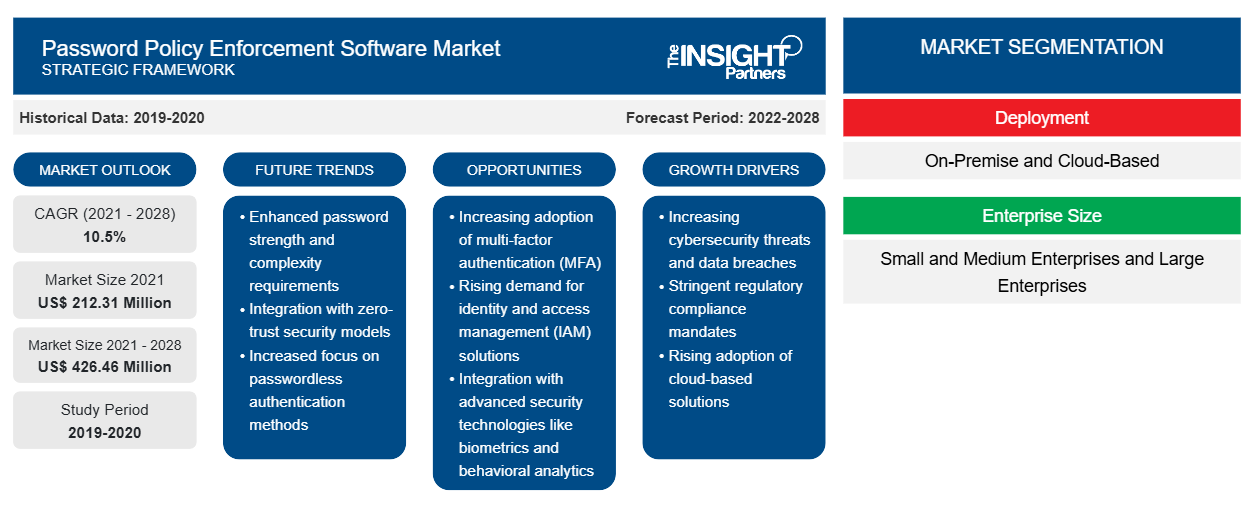

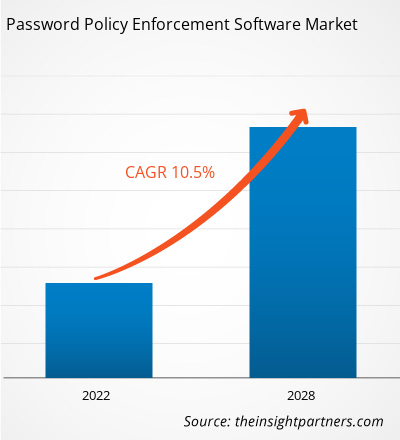

Le marché des logiciels d'application des politiques de mots de passe a été évalué à 212,31 millions de dollars américains en 2021 et devrait atteindre 426,46 millions de dollars américains d'ici 2028. Il devrait croître à un TCAC de 10,5 % de 2021 à 2028.

Les solutions logicielles de mise en œuvre de la politique de mots de passe garantissent que des mots de passe forts sont utilisés sur toutes les plateformes d'une entreprise. Les organisations installent un logiciel de mise en œuvre de la politique de mots de passe pour obliger les utilisateurs concernés à créer des mots de passe qui respectent les restrictions de la politique de mots de passe de l'entreprise en termes de complexité des mots de passe, de symboles, de chiffres, de lettres majuscules et minuscules, de minimum et de maximum de caractères. Les restrictions garantissent également que les mots de passe ne contiennent pas de mots, d'expressions ou de mots de passe couramment utilisés, de mots de liste noire spécifiés par l'entreprise ou de mots de passe provenant de dictionnaires de piratage connus.

Plusieurs fournisseurs numériques ont fait leur entrée sur le marché des logiciels de mise en œuvre des politiques de mots de passe avec des offres simplifiées pour divers secteurs industriels. Par exemple, Netwrix Corporation fournit un logiciel simplifié de mise en œuvre des politiques de mots de passe qui répond aux besoins les plus complexes en matière de politiques de mots de passe en permettant aux utilisateurs, aux groupes de domaines et aux unités organisationnelles de spécifier jusqu'à 256 règles de mots de passe locales et de domaine.

L'Amérique du Nord est l'un des marchés les plus importants pour le marché des logiciels d'application des politiques de mots de passe. En outre, les améliorations continues des technologies dans les domaines de l'analyse, du cloud et des tendances BYOD devraient donner un coup de pouce majeur au marché régional. En outre, l'augmentation de la fréquence des cyberattaques a suscité des inquiétudes quant à la sécurité des mots de passe, contribuant à la croissance du marché des logiciels d'application des politiques de mots de passe.

Personnalisez ce rapport en fonction de vos besoins

Vous bénéficierez d'une personnalisation gratuite de n'importe quel rapport, y compris de certaines parties de ce rapport, d'une analyse au niveau des pays, d'un pack de données Excel, ainsi que d'offres et de remises exceptionnelles pour les start-ups et les universités.

Marché des logiciels de mise en œuvre des politiques de mots de passe : informations stratégiques

-

Obtenez les principales tendances clés du marché de ce rapport.Cet échantillon GRATUIT comprendra une analyse de données, allant des tendances du marché aux estimations et prévisions.

Impact de la pandémie de COVID-19 sur le marché des logiciels de mise en œuvre des politiques de mots de passe

La propagation massive du SARS-CoV-2 a poussé les gouvernements de différents pays à imposer des restrictions strictes à la circulation des véhicules et des personnes. Les interdictions de voyager, les confinements massifs et les fermetures d'entreprises qui en ont résulté ont affecté les économies et les industries de divers pays, en particulier en 2020. L'imposition du confinement a également réduit la production de matières premières, de biens et de services. Au contraire, la pandémie de COVID-19 a contribué à la croissance du marché des logiciels d'application des politiques de mots de passe en 2020, car des millions d'employés ont été invités à travailler à distance par leurs entreprises. Le respect de ces mesures de protection standard a entraîné une croissance de l'utilisation de réseaux tiers, de plateformes numériques et d'appareils informatiques personnels. De telles solutions de connectivité réseau augmentent les risques de violations de données et d'autres logiciels malveillants. En raison du risque accru de cybercriminalité, les entreprises recherchent des logiciels d'application des politiques de mots de passe pour détecter et gérer tout comportement anormal sur les réseaux.

Informations sur le marché – Marché des logiciels d’application des politiques de mot de passe

Progrès sur le marché des logiciels d'application des politiques de mots de passe

Alors que la tendance est de plus en plus marquée vers des méthodes d’authentification alternatives, les mots de passe trouvent une solution pour « coexister » et ils sont nécessaires dans un avenir proche. Avant que des solutions sophistiquées puissent être facilement déployées, les mots de passe existants doivent être complétés par de nouvelles normes, telles que la biométrie et l’authentification multifacteur . Le fait que les mots de passe ne soient pas suffisamment forts pour être utilisés seuls ne remet pas en cause leur importance en termes de sécurité. Ainsi, même si les mots de passe sont en voie de disparition, les entreprises doivent s’en tenir à leurs politiques et s’assurer que leur personnel respecte l’hygiène des mots de passe. Les mots de passe sont utilisés pour accéder à la technologie. Grâce à des technologies telles que Touch ID d’Apple, le mouvement sans mot de passe a atteint un point de bascule technologique : la technologie progresse et les clients sont préparés à l’authentification biométrique . Les avantages des configurations sans mot de passe vont au-delà des facteurs de forme physique. Les utilisateurs peuvent s’identifier à l’aide de leur visage, de leur toucher ou de leur voix, mais les systèmes peuvent désormais inclure des identifiants spatiaux. L’analyse comportementale est plus difficile à compromettre et moins gênante pour l’utilisateur.

De plus, les utilisateurs réagiront toujours négativement à la méconnaissance ou aux coûts supplémentaires perçus lors de la mise en œuvre d'un nouveau système de sécurité. Cependant, l'authentification à deux facteurs et à plusieurs facteurs devient de plus en plus populaire et elle s'avère rentable pour ceux qui les utilisent. Ainsi, les progrès des logiciels d'application des politiques de mots de passe devraient stimuler la croissance du marché des logiciels d'application des politiques de mots de passe dans un avenir proche.

Informations basées sur le déploiement

En fonction du type de déploiement, le marché des logiciels de mise en œuvre des politiques de mots de passe peut être divisé en deux catégories : sur site et dans le cloud. De nombreux facteurs doivent être pris en compte dans le monde informatique des entreprises d'aujourd'hui avant de décider si une infrastructure cloud est la solution idéale. D'un autre côté, de nombreuses entreprises ne sont pas en mesure de faire la transition vers le cloud et s'appuient plutôt sur leurs systèmes et logiciels hérités et sur site éprouvés pour mener leurs activités.

Informations basées sur la taille de l'entreprise

En fonction de la taille de l'entreprise, le marché des logiciels d'application des politiques de mots de passe est classé en petites et moyennes entreprises et en grandes entreprises. Les petites et moyennes entreprises (PME) sont des entreprises dont les revenus, les actifs ou le personnel sont inférieurs à un seuil particulier. Les petites et moyennes entreprises (PME) sont définies différemment dans chaque pays. Les PME jouent un rôle essentiel dans l'économie, malgré leur petite taille. Elles sont largement plus nombreuses que les grandes entreprises, emploient une main-d'œuvre considérable et sont entrepreneuriales, contribuant ainsi à façonner l'innovation.

Aperçu régional du marché des logiciels d'application des politiques de mot de passe

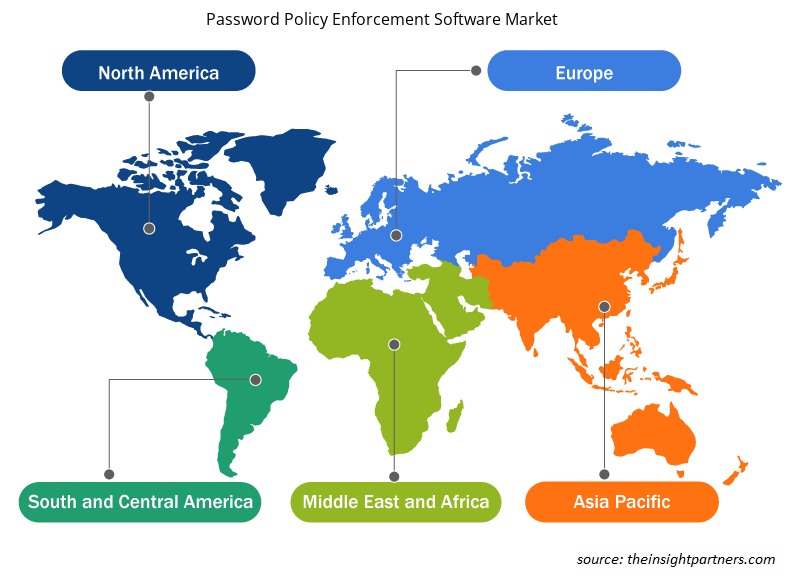

Les tendances et facteurs régionaux influençant le marché des logiciels d’application des politiques de mot de passe tout au long de la période de prévision ont été expliqués en détail par les analystes d’Insight Partners. Cette section traite également des segments et de la géographie du marché des logiciels d’application des politiques de mot de passe en Amérique du Nord, en Europe, en Asie-Pacifique, au Moyen-Orient et en Afrique, ainsi qu’en Amérique du Sud et en Amérique centrale.

- Obtenez les données régionales spécifiques au marché des logiciels d'application des politiques de mot de passe

Portée du rapport sur le marché des logiciels d'application des politiques de mot de passe

| Attribut de rapport | Détails |

|---|---|

| Taille du marché en 2021 | 212,31 millions de dollars américains |

| Taille du marché d'ici 2028 | 426,46 millions de dollars américains |

| Taux de croissance annuel moyen mondial (2021-2028) | 10,5% |

| Données historiques | 2019-2020 |

| Période de prévision | 2022-2028 |

| Segments couverts |

Par déploiement

|

| Régions et pays couverts |

Amérique du Nord

|

| Leaders du marché et profils d'entreprises clés |

|

Densité des acteurs du marché des logiciels de mise en œuvre des politiques de mots de passe : comprendre son impact sur la dynamique des entreprises

Le marché des logiciels d'application des politiques de mot de passe connaît une croissance rapide, tirée par la demande croissante des utilisateurs finaux en raison de facteurs tels que l'évolution des préférences des consommateurs, les avancées technologiques et une plus grande sensibilisation aux avantages du produit. À mesure que la demande augmente, les entreprises élargissent leurs offres, innovent pour répondre aux besoins des consommateurs et capitalisent sur les tendances émergentes, ce qui alimente davantage la croissance du marché.

La densité des acteurs du marché fait référence à la répartition des entreprises ou des sociétés opérant sur un marché ou un secteur particulier. Elle indique le nombre de concurrents (acteurs du marché) présents sur un marché donné par rapport à sa taille ou à sa valeur marchande totale.

Les principales entreprises opérant sur le marché des logiciels d'application des politiques de mot de passe sont :

- Gérer le moteur

- Avatier

- Systèmes d'identification Hitachi Inc.

- Société Netwrix

- nFront Sécurité Inc.

Avis de non-responsabilité : les sociétés répertoriées ci-dessus ne sont pas classées dans un ordre particulier.

- Obtenez un aperçu des principaux acteurs du marché des logiciels d'application des politiques de mot de passe

Les acteurs opérant sur le marché des logiciels d’application des politiques de mot de passe se concentrent principalement sur le développement de produits avancés et efficaces.

- En 2021, Netwrix a acquis PolicyPak pour étendre son offre de sécurité des terminaux. Cette acquisition devrait renforcer le portefeuille de produits de Netwrix et étendre sa sécurité et son contrôle des comptes privilégiés aux ordinateurs de bureau dans les années à venir. PolicyPak et Netwrix proposent ensemble des solutions aux organisations pour se protéger contre les cyberattaques et les pirates informatiques.

- En septembre 2020, ManageEngine a annoncé qu'ADSelfService Plus prend désormais en charge l'authentification multifacteur pour protéger les organisations contre tout accès non autorisé à leurs données.

Marché mondial des logiciels d'application de la politique de mot de passe - Profils des entreprises

- Avatier

- Systèmes d'identification Hitachi, Inc.

- Société Netwrix

- nFront Sécurité, Inc.

- safepass.me

- Logiciel Specops

- Tools4ever (Gestionnaire de complexité des mots de passe (PCM))

- Zoho Corp (Gestion du moteur)

- JumpCloud Inc.

- Enzoïque.

- Analyse historique (2 ans), année de base, prévision (7 ans) avec TCAC

- Analyse PEST et SWOT

- Taille du marché Valeur / Volume - Mondial, Régional, Pays

- Industrie et paysage concurrentiel

- Ensemble de données Excel

Témoignages

Raison d'acheter

- Prise de décision éclairée

- Compréhension de la dynamique du marché

- Analyse concurrentielle

- Connaissances clients

- Prévisions de marché

- Atténuation des risques

- Planification stratégique

- Justification des investissements

- Identification des marchés émergents

- Amélioration des stratégies marketing

- Amélioration de l'efficacité opérationnelle

- Alignement sur les tendances réglementaires

Obtenez un échantillon gratuit pour - Marché des logiciels d'application des politiques de mots de passe

Obtenez un échantillon gratuit pour - Marché des logiciels d'application des politiques de mots de passe