Vous bénéficierez d’une personnalisation sur n’importe quel rapport - gratuitement - y compris des parties de ce rapport, ou une analyse au niveau du pays, un pack de données Excel, ainsi que de profiter d’offres exceptionnelles et de réductions pour les start-ups et les universités

Marché de la gestion des identités privilégiées: Perspectives stratégiques

-

Obtenez les principales tendances clés du marché de ce rapport.Cet échantillon GRATUIT comprendra une analyse de données, allant des tendances du marché aux estimations et prévisions.

La popularité croissante du BYOD et des appareils mobiles a un impact notable sur le marché de la gestion des identités privilégiées. Avec le besoin croissant d'une connectivité transparente entre le réseau d'entreprise et les employés, ces derniers utilisent des appareils personnels tels que des smartphones, des ordinateurs portables et des tablettes pour accéder à la base de données et aux informations confidentielles de l'entreprise. L'adoption croissante du BYOD a entraîné un accès et un stockage accrus d'informations critiques, ce qui a encore accru le besoin de protection des données.

La mobilité croissante des employés a entraîné une utilisation accrue des appareils mobiles. Ces appareils ne sont généralement pas sécurisés, et il est facile pour les pirates d'accéder aux appareils mobiles et d'obtenir un accès non autorisé aux réseaux d'entreprise, ce qui peut conduire à des activités frauduleuses et à une utilisation abusive des données critiques de l'entreprise. Face à la menace croissante de violations de données, les entreprises adoptent des solutions de gestion des identités privilégiées pour sécuriser le réseau et fournir un accès sécurisé aux informations confidentielles. L'adoption croissante du BYOD est l'un des principaux moteurs du marché mondial de la gestion des identités privilégiées et devrait avoir un impact significatif sur sa croissance au cours de la période de prévision.

Tendances croissantes dans l'intégration des solutions de gestion des identités privilégiées à d'autres solutions de sécurité

Avec l'augmentation des besoins des entreprises et les avancées en matière de solutions de sécurité, les fournisseurs intègrent d'autres solutions de sécurité à leurs solutions de gestion des identités privilégiées. L'intégration avec d'autres solutions de sécurité, telles que Event Manager et Identity Manager, permet un meilleur contrôle, notamment un provisionnement et un déprovisionnement améliorés, un contrôle total des accès et une gestion des mots de passe. Les fournisseurs intègrent également des solutions d'investigation pour analyser les comportements des utilisateurs et proposer une approche plus granulaire. Ces facteurs ont incité les principaux fournisseurs de solutions de gestion des identités privilégiées, tels que BeyondTrust, CA Technologies et IBM, à proposer des solutions facilitant l'intégration. Par exemple, les solutions de CA Technologies offrent une capacité d'intégration avec CA Security Management Solutions, offrant ainsi des avantages tels qu'un provisionnement et un déprovisionnement rapides. Par conséquent, les fournisseurs disposent d'une opportunité considérable en intégrant d'autres solutions de sécurité aux solutions de gestion des identités privilégiées.Marché de la gestion des identités privilégiées - Aperçu des offres

Les services de gestion des identités privilégiées aident les organisations à atténuer le risque d'attaques internes et leur permettent d'accéder aux ressources sans leur donner le droit de consulter ou de modifier les données sensibles. Avec la migration de l'infrastructure informatique du local vers l'hybride, la demande de services de gestion des identités privilégiées augmente dans divers secteurs, tels que l'informatique, les télécommunications et les entreprises et services financiers. Plusieurs acteurs majeurs du marché, tels qu'IBM Corporation et Microsoft, se concentrent sur la fourniture de services et de solutions améliorés de gestion des identités privilégiées pour aider les organisations à contrôler et sécuriser les comptes et à réduire le risque d'attaques internes. La popularité croissante des solutions cloud, l'évolution des infrastructures informatiques et l'émergence de solutions de gestion des identités privilégiées basées sur l'intelligence artificielle sont des facteurs importants qui soutiennent la croissance des services et solutions de gestion des identités privilégiées.

Marché de la gestion des identités privilégiées - Perspectives de déploiement

Dans le modèle de déploiement cloud, les données de l'entreprise sont stockées chez un fournisseur de cloud tiers. Cela permet au client de réduire le coût de l'infrastructure informatique et de minimiser les coûts opérationnels de la solution. Tous les clients sur le cloud partagent le même pool d'infrastructures grâce à des protections de sécurité, une configuration flexible et des variations d'accessibilité. Cependant, le cloud est plus étendu que le type de déploiement sur site, ce qui permet aux entreprises associées au cloud de bénéficier d'une évolutivité transparente et à la demande. Le service cloud est utilisé pour offrir une haute disponibilité des services à un coût minimal, et de nombreuses organisations exploitent le cloud pour offrir des services et stocker des données critiques, ce qui crée une demande de gestion des identités privilégiées au sein des organisations.

Avec l'émergence des technologies cloud, la sécurisation des données sensibles est devenue un enjeu majeur pour les organisations. On observe une augmentation des menaces de sécurité causées par l'accès interne à des comptes privilégiés en raison de connexions partagées inactives ou mal sécurisées. Ce facteur crée une demande pour une gestion améliorée des identités privilégiées au sein des organisations.

Marché de la gestion des identités privilégiées

Les partenariats stratégiques avec des entreprises technologiques pour les aider à interagir avec leurs clients en matière de renseignement sont considérés comme la stratégie la plus adoptée sur le marché mondial de la gestion des identités privilégiées.

2019 : L'entreprise a lancé Authentication Services 4.2 pour ses clients, ce qui facilite l'amélioration des mesures de sécurité sur les systèmes d'exploitation Unix, Linux et Mac. 2019 : L'entreprise a annoncé le lancement de la version Secret Server 10.6 de ses solutions PAM d'entreprise. Ces nouvelles fonctionnalités devraient renforcer la responsabilité et l'agilité dans un environnement d'entreprise dynamique pour une meilleure gestion des accès privilégiés. 2019 : L'entreprise a lancé sa solution cloud de gestion améliorée des accès privilégiés, « Zero Trust Privilege », en tenant compte des exigences des entreprises hybrides. La solution prend en charge la gestion des accès privilégiés sur plusieurs déploiements de cloud privé virtuel (VPC) et d'infrastructure en tant que service (IaaS) au sein de l'infrastructure informatique du client.

Aperçu régional du marché de la gestion des identités privilégiées

Les tendances et facteurs régionaux influençant le marché de la gestion des identités privilégiées tout au long de la période de prévision ont été analysés en détail par les analystes de The Insight Partners. Cette section aborde également les segments et la géographie du marché de la gestion des identités privilégiées en Amérique du Nord, en Europe, en Asie-Pacifique, au Moyen-Orient et en Afrique, ainsi qu'en Amérique du Sud et en Amérique centrale.

Portée du rapport sur le marché de la gestion des identités privilégiées

| Attribut de rapport | Détails |

|---|---|

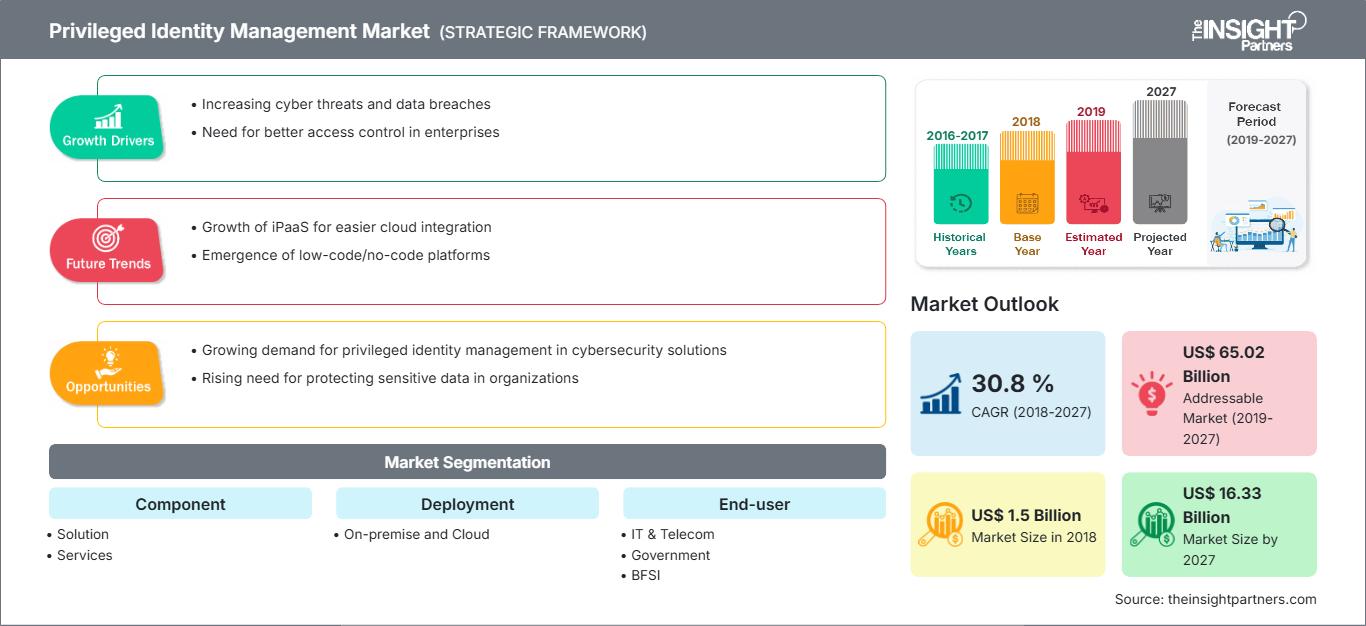

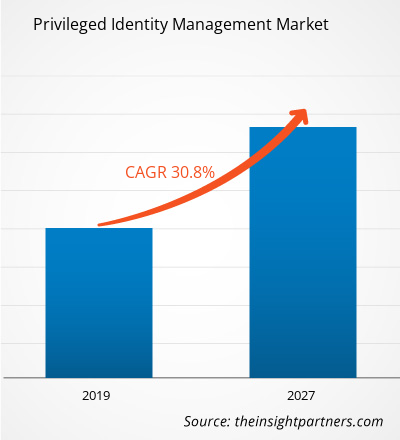

| Taille du marché en 2018 | US$ 1.5 Billion |

| Taille du marché par 2027 | US$ 16.33 Billion |

| TCAC mondial (2018 - 2027) | 30.8 % |

| Données historiques | 2016-2017 |

| Période de prévision | 2019-2027 |

| Segments couverts |

By Composant

|

| Régions et pays couverts |

Amérique du Nord

|

| Leaders du marché et profils d'entreprises clés |

|

Densité des acteurs du marché de la gestion des identités privilégiées : comprendre son impact sur la dynamique des entreprises

Le marché de la gestion des identités privilégiées connaît une croissance rapide, portée par une demande croissante des utilisateurs finaux, due à des facteurs tels que l'évolution des préférences des consommateurs, les avancées technologiques et une meilleure connaissance des avantages du produit. Face à cette demande croissante, les entreprises élargissent leur offre, innovent pour répondre aux besoins des consommateurs et capitalisent sur les nouvelles tendances, ce qui alimente la croissance du marché.

- Obtenez le Marché de la gestion des identités privilégiées Aperçu des principaux acteurs clés

- Analyse historique (2 ans), année de base, prévision (7 ans) avec TCAC

- Analyse PEST et SWOT

- Taille du marché Valeur / Volume - Mondial, Régional, Pays

- Industrie et paysage concurrentiel

- Ensemble de données Excel

Rapports récents

Rapports connexes

Témoignages

Raison d'acheter

- Prise de décision éclairée

- Compréhension de la dynamique du marché

- Analyse concurrentielle

- Connaissances clients

- Prévisions de marché

- Atténuation des risques

- Planification stratégique

- Justification des investissements

- Identification des marchés émergents

- Amélioration des stratégies marketing

- Amélioration de l'efficacité opérationnelle

- Alignement sur les tendances réglementaires

Obtenez un échantillon gratuit pour - Marché de la gestion des identités privilégiées

Obtenez un échantillon gratuit pour - Marché de la gestion des identités privilégiées