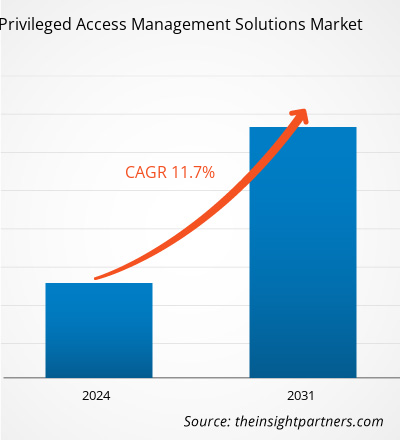

La taille du marché des solutions de gestion des accès privilégiés devrait atteindre 5,95 milliards de dollars américains d'ici 2031, contre 2,46 milliards de dollars américains en 2023. Le marché des solutions de gestion des accès privilégiés devrait enregistrer un TCAC de 11,7 % de 2023 à 2031. Le modèle de sécurité Zero Trust devrait rester une tendance clé du marché.

Analyse du marché des solutions de gestion des accès privilégiés

La prévalence croissante des cyberattaques ciblant les comptes et identifiants privilégiés incite à l’adoption de solutions de gestion des accès privilégiés. Les organisations sont de plus en plus conscientes de la nécessité de protéger leurs actifs critiques contre les accès non autorisés et les violations potentielles. Les solutions PAM jouent également un rôle crucial dans l’atténuation des menaces internes en mettant en œuvre des contrôles robustes et en surveillant les actions des utilisateurs privilégiés. En outre, les solutions PAM permettent aux organisations d’appliquer des contrôles d’accès adaptatifs en tenant compte des facteurs contextuels en temps réel, en accordant des privilèges d’accès appropriés en fonction du contexte spécifique. Ces solutions aident également les organisations à répondre à des exigences de conformité complexes en offrant des capacités de gestion des risques, en conservant des enregistrements détaillés des activités d’infrastructure critiques et en facilitant les environnements informatiques propices aux audits.

Le nombre croissant de failles de sécurité liées à l’utilisation abusive des accès privilégiés a souligné l’importance de solutions robustes de gestion des accès privilégiés (PAM). Ces solutions aident les organisations à réduire la surface d’attaque en limitant l’appartenance aux comptes privilégiés et en minimisant les privilèges. Elles contribuent également à atténuer les menaces internes grâce à des contrôles et à la surveillance des activités des utilisateurs privilégiés. De plus, les solutions PAM permettent aux organisations d’appliquer des contrôles d’accès basés sur le contexte et d’améliorer la conformité aux réglementations complexes.

Aperçu du marché des solutions de gestion des accès privilégiés

Les solutions de gestion des accès privilégiés (PAM) sont des mesures de sécurité avancées conçues pour protéger les organisations contre les cybermenaces en surveillant, détectant et empêchant activement l'accès non autorisé aux ressources critiques. Ces solutions se concentrent principalement sur la protection des comptes privilégiés, qui possèdent des privilèges d'accès élevés au sein des systèmes et des réseaux d'une organisation, ce qui en fait des cibles de choix pour les cybercriminels. Les solutions PAM utilisent une combinaison de processus et de technologies pour offrir une visibilité complète sur les activités des utilisateurs privilégiés et leur utilisation des comptes privilégiés.

Personnalisez ce rapport en fonction de vos besoins

Vous bénéficierez d'une personnalisation gratuite de n'importe quel rapport, y compris de certaines parties de ce rapport, d'une analyse au niveau des pays, d'un pack de données Excel, ainsi que de superbes offres et réductions pour les start-ups et les universités.

Marché des solutions de gestion des accès privilégiés : perspectives stratégiques

-

Obtenez les principales tendances clés du marché de ce rapport.Cet échantillon GRATUIT comprendra une analyse de données, allant des tendances du marché aux estimations et prévisions.

Moteurs et opportunités du marché des solutions de gestion des accès privilégiés

Augmentation du nombre de cyberattaques favorisant le marché

Ces dernières années, les entreprises sont confrontées à la menace constante des cyberattaques. Selon Embroker Insurance Services LLC, les cyberattaques étaient considérées comme le cinquième risque le plus important en 2020, et les cas continuent d'augmenter avec les avancées technologiques. Les logiciels malveillants, les violations de données et le déni de service (DoS) sont quelques exemples de cyberattaques. Pendant la pandémie de COVID-19, les cybercriminels ont profité de réseaux mal alignés alors que les entreprises se tournaient vers des environnements de travail à distance. Selon OneLogin, la cybercriminalité coûte plus de 1 000 milliards de dollars dans le monde, car 37 % des organisations ont été touchées par des ransomwares et 61 % par des attaques de malwares en 2020. Entre 2019 et 2020, les cyberattaques aux États-Unis ont augmenté de 139 %, le pays ayant enregistré 145,2 millions de cas au troisième trimestre 2020. Les attaques de malwares ont augmenté de 358 % en 2020 par rapport à 2019. De même, selon le rapport Clusit, les cyberattaques à travers le monde ont augmenté de 10 % en 2021 par rapport à l'année précédente. Par exemple, selon AAG, le Royaume-Uni a enregistré le plus grand nombre de victimes de cybercriminalité par million d'utilisateurs d'Internet (4 783 utilisateurs) en 2022, soit une augmentation de 40 % par rapport aux chiffres de 2020. Le coût moyen d’une cyberattaque était de 4,35 millions de dollars américains en 2022, et il est prévu que cette valeur devrait atteindre 10,5 billions de dollars américains d’ici 2025.

Les cybermenaces sont considérées comme une préoccupation majeure alors que diverses organisations continuent d'opérer dans un environnement numérique. Elles ont de graves conséquences pour les particuliers, les entreprises et les gouvernements. L'augmentation du nombre de cyberattaques a accru l'importance de la cybersécurité pour protéger les infrastructures critiques et assurer la sécurité des individus et des organisations. Les organisations sont de plus en plus conscientes de la nécessité de protéger leurs actifs critiques contre les accès non autorisés et les violations potentielles. Ainsi, le nombre croissant de cyberattaques est un facteur important qui propulse la croissance du marché des solutions de gestion des accès privilégiés (PAM).

Émergence de solutions de gestion des accès privilégiés basées sur l'intelligence

Les solutions PAM basées sur l'intelligence permettent un contrôle d'accès basé sur les risques, où les décisions d'accès sont basées sur des évaluations des risques. Des facteurs tels que les rôles des utilisateurs, les privilèges et les informations contextuelles sont évalués pour déterminer le niveau de risque associé à une demande d'accès spécifique. Cela permet aux organisations de mettre en œuvre des contrôles d'accès dynamiques qui s'adaptent aux profils de risque changeants. Les solutions PAM basées sur l'intelligence peuvent automatiser les réponses aux incidents de sécurité ou aux violations de politique. Par exemple, si un utilisateur non autorisé tente d'accéder à un compte privilégié, la solution peut automatiquement bloquer la tentative d'accès et avertir l'équipe de sécurité. Les solutions PAM basées sur l'intelligence surveillent en permanence les activités d'accès privilégié en temps réel. Cette surveillance proactive aide les organisations à détecter les comportements suspects ou non autorisés et à répondre aux menaces de sécurité potentielles avant qu'elles ne s'aggravent. Les solutions PAM basées sur l'intelligence permettent également des politiques d'accès adaptatives qui s'ajustent de manière dynamique en fonction des informations contextuelles. Par exemple, si le comportement d'un utilisateur indique un risque plus élevé, la solution peut appliquer des contrôles d'accès plus stricts ou exiger des mesures d'authentification supplémentaires. Ainsi, l'émergence de solutions PAM basées sur l'intelligence devrait offrir des opportunités de croissance importantes au marché des solutions de gestion des accès privilégiés (PAM).

Analyse de segmentation du rapport sur le marché des solutions de gestion des accès privilégiés

Les segments clés qui ont contribué à l’élaboration de l’analyse du marché des solutions de gestion des accès privilégiés sont l’offre, le déploiement, la taille de l’entreprise et le secteur d’utilisation finale.

- En fonction de l'offre, le marché est segmenté en solutions et services. Le segment des solutions détenait une part de marché plus importante en 2023.

- En termes de déploiement, le marché est divisé en deux catégories : le cloud et les solutions sur site. Le segment du cloud a dominé le marché en 2023.

- En termes de taille d'entreprise, le marché est divisé en grandes entreprises et en PME. Le segment des grandes entreprises a dominé le marché en 2023.

- En fonction de l'industrie d'utilisation finale, le marché est segmenté en BFSI, informatique et télécommunications, soins de santé, énergie et services publics, vente au détail et commerce électronique, fabrication, gouvernement et défense, etc. Le segment BFSI a dominé le marché en 2023.

Analyse des parts de marché des solutions de gestion des accès privilégiés par zone géographique

- Le marché des solutions de gestion des accès privilégiés est segmenté en cinq grandes régions : l'Amérique du Nord, l'Europe, l'Asie-Pacifique (APAC), le Moyen-Orient et l'Afrique (MEA) et l'Amérique du Sud et centrale. L'Amérique du Nord a dominé le marché en 2023, suivie de l'Europe et de l'APAC.

- L'Amérique du Nord est l'une des régions qui connaît la croissance la plus rapide en termes d'innovations technologiques et d'adoption de technologies avancées. Avec la pénétration croissante de la numérisation dans divers secteurs, les solutions de gestion des accès privilégiés sont devenues un élément essentiel pour les entreprises d'Amérique du Nord afin de mettre en place des mesures de sécurité. Avec la pénétration croissante de la numérisation dans divers secteurs, les solutions PAM sont devenues un élément essentiel des entreprises. En outre, la région abrite des acteurs du marché tels qu'IBM Corporation, Microsoft, Broadcom Inc., Fortinet Inc. et One Identity.

Aperçu régional du marché des solutions de gestion des accès privilégiés

Les tendances et facteurs régionaux influençant le marché des solutions de gestion des accès privilégiés tout au long de la période de prévision ont été expliqués en détail par les analystes d’Insight Partners. Cette section traite également des segments et de la géographie du marché des solutions de gestion des accès privilégiés en Amérique du Nord, en Europe, en Asie-Pacifique, au Moyen-Orient et en Afrique, ainsi qu’en Amérique du Sud et en Amérique centrale.

- Obtenez les données régionales spécifiques au marché des solutions de gestion des accès privilégiés

Portée du rapport sur le marché des solutions de gestion des accès privilégiés

| Attribut de rapport | Détails |

|---|---|

| Taille du marché en 2023 | 2,46 milliards de dollars américains |

| Taille du marché d'ici 2031 | 5,95 milliards de dollars américains |

| Taux de croissance annuel composé mondial (2023-2031) | 11,7% |

| Données historiques | 2021-2022 |

| Période de prévision | 2024-2031 |

| Segments couverts |

En offrant

|

| Régions et pays couverts |

Amérique du Nord

|

| Leaders du marché et profils d'entreprises clés |

|

Densité des acteurs du marché : comprendre son impact sur la dynamique des entreprises

Le marché des solutions de gestion des accès privilégiés connaît une croissance rapide, tirée par la demande croissante des utilisateurs finaux en raison de facteurs tels que l'évolution des préférences des consommateurs, les avancées technologiques et une plus grande sensibilisation aux avantages du produit. À mesure que la demande augmente, les entreprises élargissent leurs offres, innovent pour répondre aux besoins des consommateurs et capitalisent sur les tendances émergentes, ce qui alimente davantage la croissance du marché.

La densité des acteurs du marché fait référence à la répartition des entreprises ou des sociétés opérant sur un marché ou un secteur particulier. Elle indique le nombre de concurrents (acteurs du marché) présents sur un marché donné par rapport à sa taille ou à sa valeur marchande totale.

Les principales entreprises opérant sur le marché des solutions de gestion des accès privilégiés sont :

- Broadcom Inc.

- CyberArk Software Ltd.

- Société Internationale de Machines d'Affaires

- Okta Inc

- Une Identité LLC.

- Délinea Inc.

Avis de non-responsabilité : les sociétés répertoriées ci-dessus ne sont pas classées dans un ordre particulier.

- Obtenez un aperçu des principaux acteurs du marché des solutions de gestion des accès privilégiés

Actualités et développements récents du marché des solutions de gestion des accès privilégiés

Le marché des solutions de gestion des accès privilégiés est évalué en collectant des données qualitatives et quantitatives après des recherches primaires et secondaires, qui comprennent d'importantes publications d'entreprise, des données d'association et des bases de données. Quelques-uns des développements du marché des solutions de gestion des accès privilégiés sont répertoriés ci-dessous :

- CyberArk, la société de sécurité des identités, a annoncé que FM Logistic, un service mondial de gestion de la chaîne logistique, avait choisi la plateforme de sécurité des identités CyberArk pour sécuriser des dizaines de milliers d'identités dans le monde et fournir une base solide pour sa transformation numérique et la sécurité de ses informations. Pour rationaliser les processus et améliorer la productivité, FM Logistics a lancé une initiative majeure de transformation numérique, notamment un projet de migration vers le cloud. Cependant, sa solution de gestion des identités existante nécessitait beaucoup de travail pour gérer les identités privilégiées et n'était pas compatible avec ses efforts de migration vers le cloud. L'entreprise avait besoin d'une solution pour réduire la complexité, simplifier et automatiser la gestion du cycle de vie de ses identités, fournir une gestion des accès privilégiés et s'intégrer à sa migration vers le cloud.

(Source : CyberArk, Communiqué de presse, mai 2024)

- IBM a dévoilé sa nouvelle suite de sécurité conçue pour unifier et accélérer l'expérience des analystes de sécurité tout au long du cycle de vie des incidents. La suite IBM Security QRadar représente une évolution et une expansion majeures de la marque QRadar, couvrant toutes les technologies de détection, d'investigation et de réponse aux menaces de base, avec un investissement significatif dans les innovations de l'ensemble du portefeuille.

(Source : IBM, communiqué de presse, avril 2023)

Rapport sur le marché des solutions de gestion des accès privilégiés : couverture et livrables

Le rapport « Taille et prévisions du marché des solutions de gestion des accès privilégiés (2021-2031) » fournit une analyse détaillée du marché couvrant les domaines mentionnés ci-dessous :

- Taille et prévisions du marché des solutions de gestion des accès privilégiés aux niveaux mondial, régional et national pour tous les segments de marché clés couverts par le périmètre

- Tendances du marché des solutions de gestion des accès privilégiés ainsi que la dynamique du marché telles que les facteurs déterminants, les contraintes et les opportunités clés

- Analyse PEST et SWOT détaillée

- Analyse du marché des solutions de gestion des accès privilégiés couvrant les principales tendances du marché, le cadre mondial et régional, les principaux acteurs, les réglementations et les développements récents du marché

- Analyse du paysage industriel et de la concurrence couvrant la concentration du marché, l'analyse de la carte thermique, les principaux acteurs et les développements récents pour le marché des solutions de gestion des accès privilégiés

- Profils d'entreprise détaillés

- Analyse historique (2 ans), année de base, prévision (7 ans) avec TCAC

- Analyse PEST et SWOT

- Taille du marché Valeur / Volume - Mondial, Régional, Pays

- Industrie et paysage concurrentiel

- Ensemble de données Excel

Témoignages

Raison d'acheter

- Prise de décision éclairée

- Compréhension de la dynamique du marché

- Analyse concurrentielle

- Connaissances clients

- Prévisions de marché

- Atténuation des risques

- Planification stratégique

- Justification des investissements

- Identification des marchés émergents

- Amélioration des stratégies marketing

- Amélioration de l'efficacité opérationnelle

- Alignement sur les tendances réglementaires

Obtenez un échantillon gratuit pour - Marché des solutions de gestion des accès privilégiés

Obtenez un échantillon gratuit pour - Marché des solutions de gestion des accès privilégiés