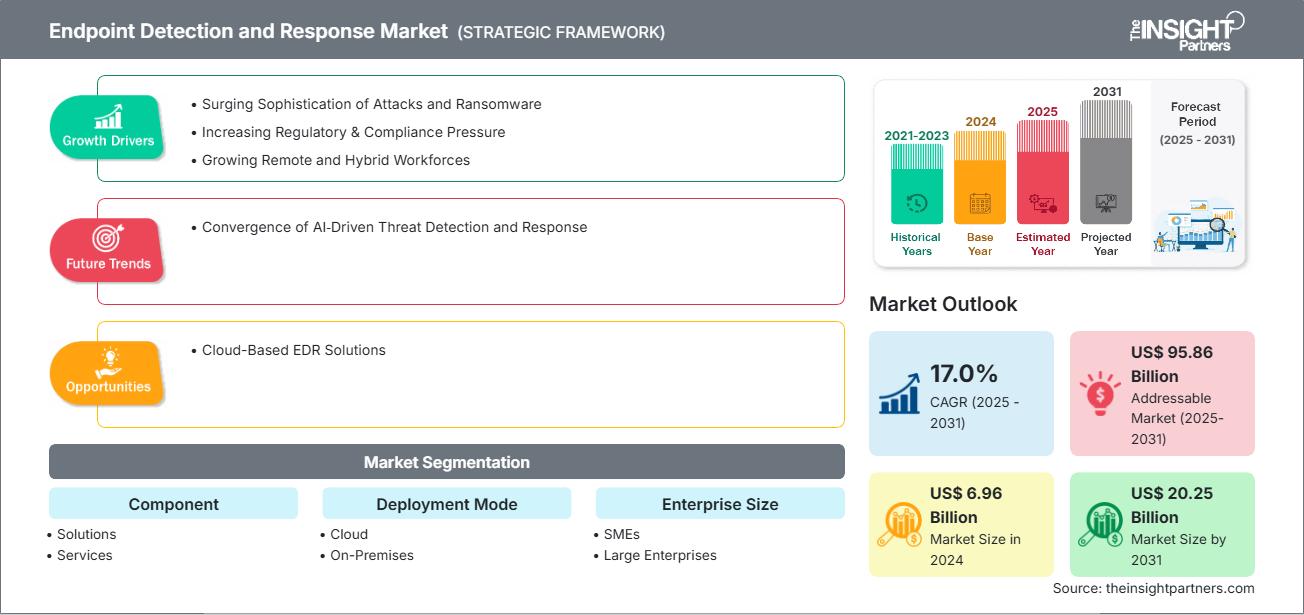

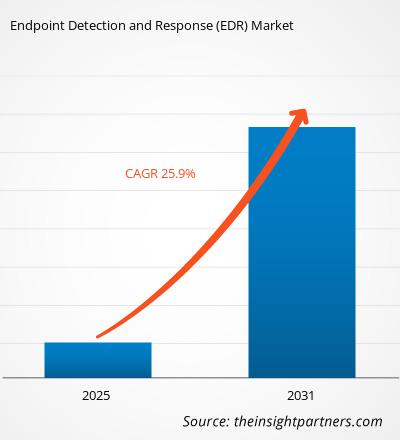

Se espera que el tamaño del mercado de detección y respuesta en puntos terminales alcance los 20.250 millones de dólares estadounidenses para 2031, desde los 6.960 millones de dólares estadounidenses en 2024. Se anticipa que el mercado registre una CAGR del 17,0 % durante el período 2025-2031.

Análisis del mercado de detección y respuesta en endpoints

La creciente sofisticación de los ataques, la creciente presión y el ransomware generados por las normativas y el cumplimiento normativo, y el crecimiento de las plantillas remotas e híbridas impulsan el tamaño del mercado global de detección y respuesta en endpoints. Las herramientas tradicionales de antivirus y seguridad perimetral no pueden combatir las amenazas avanzadas, sobre todo porque los atacantes aprovechan la IA, las vulnerabilidades de día cero y las tácticas de ingeniería social para eludir las defensas. Las soluciones EDR abordan estas deficiencias ofreciendo visibilidad en tiempo real, análisis de comportamiento y capacidades de respuesta directa a incidentes en el endpoint. En el primer trimestre de 2024, el Grupo de Trabajo Antiphishing (APWG) registró 963.994 sitios web de phishing únicos, cifra que se redujo a 877.536 en el segundo trimestre.

Descripción general del mercado de detección y respuesta en endpoints

Endpoint Detection and Response (EDR) es una solución de ciberseguridad diseñada para monitorizar, detectar y responder a amenazas en endpoints que se conectan a la red. Las herramientas EDR monitorizan la actividad sospechosa en un archivo o usuario. El sistema EDR detecta estas actividades, registra los detalles y puede tomar medidas, como aislar el dispositivo o detener un proceso malicioso, para detener una posible vulneración. Ofrece detección avanzada de amenazas y capacidades de respuesta en tiempo real para proteger a las organizaciones de las ciberamenazas en constante evolución. Las herramientas EDR recopilan y analizan continuamente datos de los endpoints en busca de actividad sospechosa que pueda indicar la presencia de malware, acceso no autorizado u otros incidentes de seguridad. Al aprovechar el análisis de comportamiento, el aprendizaje automático y la inteligencia de amenazas, EDR ayuda a los equipos de seguridad a identificar amenazas que las soluciones antivirus tradicionales podrían pasar por alto.

Además, los sistemas EDR permiten una investigación rápida y respuestas automatizadas o manuales para contener y remediar ataques, reduciendo así los posibles daños y el tiempo de inactividad. Estas capacidades hacen que el EDR sea esencial para la respuesta a incidentes, la detección de amenazas y la mejora de la seguridad general en los entornos de TI modernos.

Obtendrá personalización en cualquier informe, sin cargo, incluidas partes de este informe o análisis a nivel de país, paquete de datos de Excel, así como también grandes ofertas y descuentos para empresas emergentes y universidades.

Mercado de detección y respuesta en endpoints: perspectivas estratégicas

-

Obtenga las principales tendencias clave del mercado de este informe.Esta muestra GRATUITA incluirá análisis de datos, desde tendencias del mercado hasta estimaciones y pronósticos.

Factores impulsores y oportunidades del mercado de detección y respuesta en endpoints

Factores impulsores del mercado:

- Aumento de la sofisticación de los ataques y el ransomware: los ataques de ransomware se han vuelto especialmente generalizados y se dirigen a organizaciones y sectores con cargas útiles cada vez más complejas.

- Aumento de la presión regulatoria y de cumplimiento: a medida que las amenazas cibernéticas se vuelven más sofisticadas, los organismos reguladores de todo el mundo aplican estándares de ciberseguridad más estrictos.

- Crecimiento de las fuerzas de trabajo remotas e híbridas: el cambio pospandémico al trabajo remoto ha ampliado la superficie de ataque, aumentando la demanda de protección de puntos finales en dispositivos distribuidos.

Oportunidades de mercado:

- Integración con plataformas de detección y respuesta extendidas (XDR): los proveedores están ampliando sus ofertas de EDR en ecosistemas XDR más amplios, lo que permite una visibilidad unificada en puntos finales, redes, nube y seguridad del correo electrónico.

- Penetración del mercado de las PYME: a medida que la EDR se vuelve más asequible a través de modelos administrados y basados en SaaS, las pequeñas y medianas empresas adoptan cada vez más estas herramientas.

- Automatización y búsqueda de amenazas impulsadas por IA: las mejoras en la IA y el aprendizaje automático presentan oportunidades para mejorar la predicción de amenazas, reducir los falsos positivos y automatizar las acciones de respuesta en las plataformas EDR.

Análisis de segmentación del informe de mercado de detección y respuesta de endpoints

El mercado de Detección y Respuesta de Puntos Terminales se divide en diferentes segmentos para ofrecer una visión más clara de su funcionamiento, su potencial de crecimiento y las últimas tendencias. A continuación, se presenta el enfoque de segmentación estándar utilizado en la mayoría de los informes del sector:

Por componente:

- Soluciones: Las soluciones de detección y respuesta de puntos finales (EDR) brindan monitoreo continuo y detección en tiempo real de amenazas en puntos finales como computadoras portátiles, de escritorio y servidores.

- Servicios: Este servicio se centra en identificar actividades sospechosas, posibles infracciones y amenazas avanzadas que las soluciones antivirus tradicionales suelen pasar por alto.

Por modo de implementación:

- Nube: Cloud Endpoint Detection and Response (Cloud EDR) es un componente fundamental de las estrategias de ciberseguridad modernas, diseñado para proporcionar capacidades avanzadas de detección, investigación y respuesta ante amenazas para los puntos finales que operan en entornos de nube.

- Local: La detección y respuesta de puntos finales (EDR) local es una solución de seguridad implementada dentro de la infraestructura local de una organización para monitorear, detectar y responder a amenazas cibernéticas dirigidas a dispositivos de puntos finales como computadoras de escritorio, portátiles y servidores.

Por tamaño de empresa:

- PYMES: Las soluciones de detección y respuesta de puntos finales (EDR) se han vuelto cada vez más esenciales para las pequeñas y medianas empresas (PYMES) a medida que las amenazas cibernéticas se vuelven más sofisticadas.

- Grandes empresas: en las grandes empresas, las soluciones EDR desempeñan un papel fundamental a la hora de proteger una amplia gama de dispositivos en redes dispersas geográficamente.

Por industria del usuario final:

- BFSI

- TI y telecomunicaciones

- Cuidado de la salud

- Minorista

- Gobierno

- Fabricación

- Otros

Cada sector tiene requisitos EDR específicos. Esto influye en la protección de endpoints y las preferencias de funcionalidad.

Por geografía:

- América del norte

- Europa

- Asia Pacífico

- América del Sur y Central

- Oriente Medio y África

Se espera que el mercado de detección y respuesta de endpoints en Asia Pacífico experimente el mayor crecimiento. El creciente uso de teléfonos inteligentes y el fomento de la protección de endpoints por parte de varios gobiernos son factores que probablemente impulsarán el mercado.

Perspectivas regionales del mercado de detección y respuesta en endpoints

Los analistas de The Insight Partners han explicado detalladamente las tendencias y los factores regionales que influyen en el mercado de detección y respuesta de endpoints durante el período de pronóstico. Esta sección también analiza los segmentos y la geografía del mercado de detección y respuesta de endpoints en Norteamérica, Europa, Asia Pacífico, Oriente Medio y África, y Sudamérica y Centroamérica.

Alcance del informe de mercado de detección y respuesta en endpoints

| Atributo del informe | Detalles |

|---|---|

| Tamaño del mercado en 2024 | 6.960 millones de dólares estadounidenses |

| Tamaño del mercado en 2031 | US$ 20.25 mil millones |

| CAGR global (2025-2031) | 17,0% |

| Datos históricos | 2021-2023 |

| Período de pronóstico | 2025-2031 |

| Segmentos cubiertos |

Por componente

|

| Regiones y países cubiertos |

América del norte

|

| Líderes del mercado y perfiles de empresas clave |

|

Densidad de actores del mercado de detección y respuesta en endpoints: comprensión de su impacto en la dinámica empresarial

El mercado de detección y respuesta en endpoints está creciendo rápidamente, impulsado por la creciente demanda de los usuarios finales debido a factores como la evolución de las preferencias de los consumidores, los avances tecnológicos y un mayor conocimiento de los beneficios del producto. A medida que aumenta la demanda, las empresas amplían su oferta, innovan para satisfacer las necesidades de los consumidores y aprovechan las tendencias emergentes, lo que impulsa aún más el crecimiento del mercado.

- Obtenga una descripción general de los principales actores clave del mercado de detección y respuesta de endpoints

Análisis de la cuota de mercado de detección y respuesta en puntos finales por geografía

Se prevé que Asia Pacífico experimente el mayor crecimiento en los próximos años. Los mercados emergentes de Sudamérica, Centroamérica, Oriente Medio y África también ofrecen numerosas oportunidades sin explotar para la expansión de los proveedores de detección y respuesta en endpoints.

El mercado de detección y respuesta en endpoints crece de forma diferente en cada región. Esto se debe a factores como la tecnología digital, las regulaciones gubernamentales y el creciente uso de ciberataques. A continuación, se presenta un resumen de la cuota de mercado y las tendencias por región:

1. América del Norte

- Cuota de mercado: posee una porción significativa del mercado global

-

Factores clave:

- Alto volumen de ciberataques

- Los mandatos de cumplimiento (por ejemplo, las directrices de CISA, las normas cibernéticas de la SEC) obligan a las empresas a invertir en EDR.

- Los modelos de trabajo híbridos aumentan las vulnerabilidades de los puntos finales, lo que impulsa la demanda de soluciones EDR.

- Tendencias: Las empresas están fusionando EDR con Detección y Respuesta Extendidas (XDR) para lograr visibilidad de amenazas multiplataforma.

2. Europa

- Cuota de mercado: Cuota sustancial debido a la adopción temprana del comercio digital

-

Factores clave:

- Cumplimiento del RGPD y NIS2

- Aumento de los ataques patrocinados por el Estado

- Adopción por parte de las PYME

- Tendencias: Los proveedores están incorporando IA/ML para la detección de anomalías en tiempo real para reducir los falsos positivos.

3. Asia Pacífico

- Cuota de mercado: región de más rápido crecimiento con una cuota de mercado en aumento cada año

-

Factores clave:

- Transformación digital

- Ataques a infraestructuras críticas

- Iniciativas gubernamentales

- Tendencias: Las soluciones EDR subcontratadas ganan terreno debido a la escasez de habilidades internas.

4. América del Sur y Central

- Cuota de mercado: Aunque pequeña, está creciendo rápidamente

-

Factores clave:

- Crecimiento del sector financiero

- Riesgos cibernéticos geopolíticos

- Tendencias: Integración con fuentes de amenazas (por ejemplo, DarkMatter, Group-IB) para alertas contextuales.

5. Oriente Medio y África

- Cuota de mercado: Mercado en crecimiento con progreso constante

-

Factores clave:

- Auge de la tecnología financiera

- Presión regulatoria

- Tendencias: Las empresas emergentes y las pymes adoptan herramientas EDR basadas en SaaS por su asequibilidad y escalabilidad.

Densidad de actores del mercado de detección y respuesta en endpoints: comprensión de su impacto en la dinámica empresarial

Alta densidad de mercado y competencia

La competencia es intensa debido a la presencia de empresas consolidadas como CrowdStrike, Microsoft y SentinelOne. Proveedores regionales y de nicho como Tenable (India), Blockbit (Latinoamérica) y Kaspersky (Europa) también contribuyen al panorama competitivo en diferentes regiones.

Este alto nivel de competencia impulsa a las empresas a destacar ofreciendo:

- Funciones de seguridad avanzadas

- Servicios de valor añadido como análisis y detección de ransomware

- Modelos de precios competitivos

- Fuerte soporte al cliente y fácil integración

Oportunidades y movimientos estratégicos

- Las asociaciones de canales (MSP, proveedores de nube) impulsan la escala.

- Fusionar EDR con seguridad de red/nube.

Las principales empresas que operan en el mercado de detección y respuesta de puntos finales son:

- CrowdStrike Holdings Inc. (EE. UU.)

- Palo Alto Networks Inc., (EE. UU.)

- Fortinet Inc., (EE. UU.)

- Microsoft Corp, (EE. UU.)

- SentinelOne Inc. (EE. UU.)

- Broadcom Inc. (EE. UU.)

- Cisco Systems Inc. (EE. UU.)

- Trend Micro Inc. (Japón)

- Zoho Corp Pvt Ltd (India)

- Sophos Ltd (Reino Unido)

Descargo de responsabilidad: Las empresas enumeradas anteriormente no están clasificadas en ningún orden particular.

Otras empresas analizadas durante el curso de la investigación:

- ESET

- FireEye

- Fortinet

- Kaspersky

- McAfee

- VMware Carbon Black

- Ciberreacción

- Tanio

- Cylance (BlackBerry)

- Seguridad RSA

- Symantec

- Panda Security

- Texto abierto

- Malwarebytes

- Tecnologías HCL

Noticias y desarrollos recientes del mercado de detección y respuesta en endpoints

- CrowdStrike y ExtraHop han ampliado su colaboración para abordar la creciente preocupación por la seguridad en torno a la IA en la sombra (el uso no autorizado de herramientas y servicios de IA por parte de empleados que eluden la supervisión de la organización). Anunciada en RSAC 2025, la integración incorpora la telemetría de red de ExtraHop al SIEM Falcon Next-Gen de CrowdStrike, lo que permite a los centros de operaciones de seguridad (SOC) supervisar, detectar y responder al uso no autorizado de IA en tiempo real. La solución conjunta ofrece a los equipos de los SOC visibilidad integral de los endpoints, las redes, la nube y los entornos locales.

- Sophos anunció una alianza estratégica con Pax8. Sophos, líder mundial en soluciones de seguridad innovadoras para combatir ciberataques, anunció una alianza estratégica con Pax8, la plataforma líder de comercio en la nube. Esta colaboración presenta la cartera más completa de soluciones de ciberseguridad disponible para la red de Pax8, compuesta por más de 40 000 proveedores de servicios gestionados (MSP). Los MSP de la red Pax8 cuentan con un completo servicio integral de soluciones de ciberseguridad de primera clase de un único proveedor, que incluye Sophos Managed Detection and Response (MDR), Sophos Endpoint powered by Intercept X y Sophos Firewall. Esto revoluciona las oportunidades para que los socios de canal optimicen las operaciones, simplifiquen la facturación y reduzcan la complejidad de la gestión de la ciberseguridad para todos los clientes.

Informe de mercado sobre detección y respuesta en endpoints: cobertura y resultados

El informe "Tamaño y pronóstico del mercado de detección y respuesta en endpoints (2021-2031)" ofrece un análisis detallado del mercado que abarca las siguientes áreas:

- Tamaño y pronóstico del mercado de detección y respuesta de puntos finales a nivel global, regional y nacional para todos los segmentos clave del mercado cubiertos bajo el alcance

- Tendencias del mercado de detección y respuesta de puntos finales, así como dinámicas del mercado como impulsores, restricciones y oportunidades clave

- Análisis PEST y FODA detallado

- Análisis del mercado de detección y respuesta de puntos finales que abarca las tendencias clave del mercado, el marco global y regional, los principales actores, las regulaciones y los desarrollos recientes del mercado.

- Análisis del panorama industrial y de la competencia que abarca la concentración del mercado, el análisis de mapas de calor, los actores destacados y los desarrollos recientes para el mercado de detección y respuesta de puntos finales.

- Perfiles detallados de empresas

- Análisis histórico (2 años), año base, pronóstico (7 años) con CAGR

- Análisis PEST y FODA

- Tamaño del mercado, valor/volumen: global, regional y nacional

- Industria y panorama competitivo

- Conjunto de datos de Excel

Informes recientes

Testimonios

Razón para comprar

- Toma de decisiones informada

- Comprensión de la dinámica del mercado

- Análisis competitivo

- Información sobre clientes

- Pronósticos del mercado

- Mitigación de riesgos

- Planificación estratégica

- Justificación de la inversión

- Identificación de mercados emergentes

- Mejora de las estrategias de marketing

- Impulso de la eficiencia operativa

- Alineación con las tendencias regulatorias

Obtenga una muestra gratuita para - Mercado de detección y respuesta de endpoints

Obtenga una muestra gratuita para - Mercado de detección y respuesta de endpoints