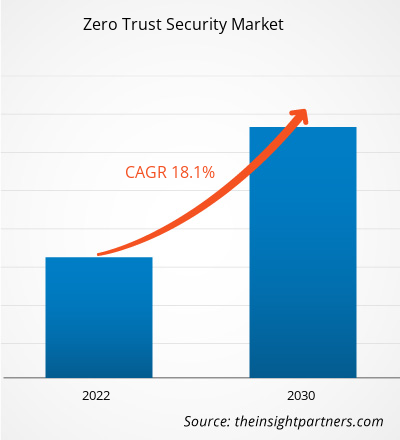

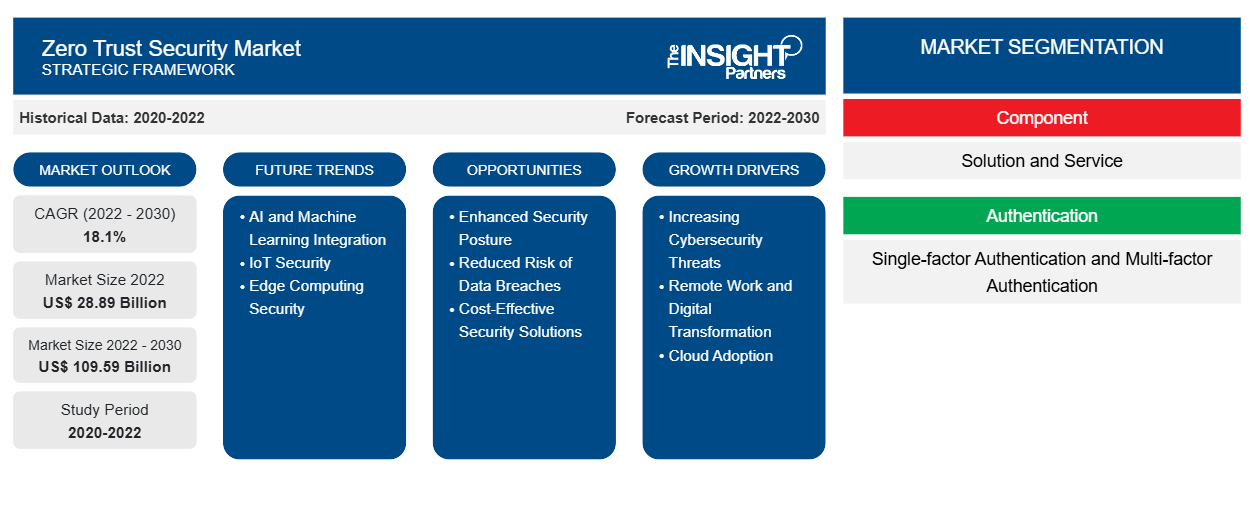

[تقرير بحثي] تم تقييم حجم سوق أمن الثقة الصفرية بنحو 28.89 مليار دولار أمريكي في عام 2022 ومن المتوقع أن يصل إلى 109.59 مليار دولار أمريكي بحلول عام 2030؛ ومن المتوقع أن يسجل معدل نمو سنوي مركب بنسبة 18.1٪ من عام 2022 إلى عام 2030.

وجهة نظر محلل سوق الأوراق المالية ذات الثقة الصفرية:

إن إدارة الهوية والوصول (IAM) هي عنصر حاسم في نهج الأمان القائم على الثقة الصفرية، حيث تساعد المؤسسات في ضمان عدم وصول المستخدمين غير المصرح لهم إلى الموارد الحساسة. ومن خلال نشر أنظمة إدارة الهوية والوصول، يمكن للشركات إنشاء وفرض سياسات لتحديد الشخص الذي لديه حق الوصول إلى أي موارد ويمكنها التحقق باستمرار من هوية المستخدمين والأجهزة لحماية الأمن والتأكد من موافقتهم على الوصول إلى موارد معينة. بالإضافة إلى ذلك، يمكن لأنظمة إدارة الهوية والوصول مساعدة المؤسسات في تتبع وصول المستخدم إلى الموارد واكتشاف محاولات الوصول غير المصرح بها أو النشاط غير المشروع. يمكن أن يساعد هذا المؤسسات في تحديد ومنع خروقات الأمن المحتملة؛ وبالتالي، فهي أصل مهم للامتثال للمتطلبات التنظيمية المتعلقة بخصوصية البيانات والأمان. وبالتالي، باستخدام حل إدارة الهوية والوصول المناسب، يمكن للشركات إنشاء أساليب مصادقة وترخيص قائمة على الثقة الصفرية، بالإضافة إلى تشفير قائم على الثقة الصفرية للبيانات أثناء النقل والبيانات الراكدة.

نظرة عامة على سوق الأوراق المالية ذات الثقة الصفرية:

يشهد سوق أمن الثقة الصفرية العالمي نموًا واسع النطاق ومن المتوقع أن يستمر في التوسع في السنوات القادمة. الثقة الصفرية هي إطار عمل يضمن أمان البنية التحتية وبيانات المؤسسة. إنه يعالج حصريًا التحديات المعاصرة للأعمال التجارية في الوقت الحاضر، بما في ذلك تأمين بيئات السحابة الهجينة والعاملين عن بعد وتهديدات برامج الفدية. سوق أمن الثقة الصفرية مجزأة بشكل معتدل. يقوم اللاعبون في السوق بتوسيع أعمالهم من خلال استخدام طرق مختلفة، مثل توسيع محفظة المنتجات وتوسيع الخدمات والاندماجات والاستحواذات والتعاون. في يونيو 2023، اندمجت شركة AKITA، وهي شركة رائدة في مجال توفير حلول أمن الشبكات والثقة الصفرية، مع شركة odixa - وهي شركة رئيسية لحلول منع البرامج الضارة المتقدمة. ومن المتوقع أن يمكّن الاندماج الشركة الجديدة من تقديم حلول أمن سيبراني متقدمة وشاملة لعملائها.

قم بتخصيص هذا التقرير ليناسب متطلباتك

ستحصل على تخصيص لأي تقرير - مجانًا - بما في ذلك أجزاء من هذا التقرير، أو تحليل على مستوى الدولة، وحزمة بيانات Excel، بالإضافة إلى الاستفادة من العروض والخصومات الرائعة للشركات الناشئة والجامعات

- احصل على أهم اتجاهات السوق الرئيسية لهذا التقرير.ستتضمن هذه العينة المجانية تحليلاً للبيانات، بدءًا من اتجاهات السوق وحتى التقديرات والتوقعات.

محرك سوق الأوراق المالية ذات الثقة الصفرية:

ارتفاع معدلات استخدام الأجهزة الشخصية (BYOD) يغذي نمو سوق الأمان القائم على مبدأ الثقة الصفرية

يتفق العديد من خبراء البيانات المعروفين على أن البيانات المولدة ستنمو بشكل كبير خلال فترة التنبؤ. بناءً على بحث من تقرير Seagate's Data Age 2025، سيصل مجال البيانات العالمي إلى 175 زيتابايت بحلول عام 2025. يُعزى هذا التطور إلى الزيادة الهائلة في الأشخاص الذين يعملون ويدرسون ويستخدمون منصات البث من المنزل. وبالتالي، من المتوقع أن يخلق مثل هذا التغيير فرصًا مربحة للاعبين في سوق أمان الثقة الصفرية خلال فترة التنبؤ. بالإضافة إلى ذلك، من المتوقع أن تصبح البنية التحتية لتكنولوجيا المعلومات أكثر تعقيدًا وتنوعًا بسبب لوائح إحضار جهازك الخاص (BYOD)، واستخدام تطبيقات الأعمال، وإدخال منصات جديدة، واتجاهات اختيار جهازك الخاص (CYOD)، وتنفيذ تقنيات أخرى. أصبحت اتجاهات BYOD وCYOD شائعة بشكل متزايد في إعدادات العمل بسبب التحسينات السريعة في الحوسبة المحمولة. وبالتالي، يتمكن الموظفون من الوصول إلى بيانات المؤسسة عبر الأجهزة المحمولة في أي وقت، مما يزيد من إنتاجية الموظفين. يضمن تثبيت حلول الثقة الصفرية، في مثل هذه الحالات، تأمين البيانات التنظيمية والحفاظ على سريتها. وتساهم هذه العوامل بشكل كبير في تعزيز الطلب على الحلول والخدمات التي يقدمها اللاعبون في سوق أمن الثقة الصفرية.

تحليل قطاعات سوق الأوراق المالية ذات الثقة الصفرية:

يتم تصنيف سوق أمان الثقة الصفرية على أساس المكون والمصادقة والنشر وحجم المنظمة والتطبيق والاستخدام النهائي. بناءً على المكون، ينقسم سوق أمان الثقة الصفرية إلى حل وخدمة. من حيث المصادقة، ينقسم السوق إلى مصادقة أحادية العامل ومصادقة متعددة العوامل. بناءً على النشر، ينقسم السوق إلى محلي وسحابي. بناءً على حجم المنظمة، ينقسم السوق إلى الشركات الصغيرة والمتوسطة الحجم والمؤسسات الكبيرة. من حيث التطبيق، يتم تقسيم السوق إلى نقطة نهاية وشبكة وغيرها. بناءً على الاستخدام النهائي، يتم تقسيم السوق إلى BFSI والتجارة الإلكترونية والتجزئة والرعاية الصحية وتكنولوجيا المعلومات والاتصالات وغيرها. من حيث الجغرافيا، يتم تقسيم سوق أمان الثقة الصفرية إلى أمريكا الشمالية وأوروبا وآسيا والمحيط الهادئ (APAC) والشرق الأوسط وأفريقيا (MEA) وأمريكا الجنوبية (SAM).

إن المصادقة أحادية العامل تبسط عملية المصادقة بدون ثقة من خلال السماح للمستخدمين بالوصول إلى موارد وأنظمة متعددة باستخدام مجموعة واحدة من بيانات الاعتماد بدلاً من طلب معلومات تسجيل دخول مختلفة لكل نظام. ويمكنها تحسين تجربة المستخدم وتقليل مخاطر اختيار المستخدمين لكلمات مرور ضعيفة، فضلاً عن تقليل مخاطر إعادة تدوير المستخدمين لكلمات المرور عبر أنظمة متعددة. قد تبدو المصادقة متعددة العوامل مرهقة للمستخدم، ولكنها تعتبر أكثر أمانًا. من خلال فرض عوامل مصادقة متعددة، فإنها تساعد المؤسسات على ضمان أن المستخدمين المعتمدين فقط يمكنهم الاستفادة من الموارد الحساسة من خلال جعل الأمر أكثر صعوبة بالنسبة للمهاجمين للحصول على وصول غير مشروع، حتى لو نجحوا في الحصول على كلمة مرور المستخدم. وغالبًا ما يتم استخدامها جنبًا إلى جنب مع حلول الثقة الصفرية الأخرى، مثل أنظمة IAM، لتوفير طبقة إضافية من الأمان.

تحليل إقليمي لسوق الأوراق المالية ذات الثقة الصفرية:

إن تطوير قوانين حماية البيانات والأمن السيبراني في الدول الآسيوية يتوسع بشكل كبير. ومع انشغال الأفراد بالواقع الرقمي الجديد عبر الهواتف المحمولة وإنترنت الأشياء (IoT)، هناك زيادة في المبادرات الحكومية تجاه برامج الهوية الرقمية والأساليب الغازية للمراقبة الإلكترونية. وفي هذا الصدد، يكتسب استخدام اللائحة العامة لحماية البيانات (GDPR) وقواعد حماية البيانات في المنطقة اهتمامًا. على سبيل المثال، شهدت المنطقة خطوات كبيرة في الصين. ومن المفترض أن تظهر منطقة آسيا والمحيط الهادئ باعتبارها المنطقة الأسرع نموًا خلال فترة التنبؤ. إن القبول المتزايد للأجهزة المحمولة عبر الشركات وتطبيقات إنترنت الأشياء مسؤول بشكل أساسي عن نمو السوق في المنطقة. وعلاوة على ذلك، فإن التبني المتزايد لسياسات إحضار جهازك الخاص (BYOD) والحلول المستندة إلى السحابة هو عامل آخر يساهم في نمو سوق أمن الثقة الصفرية. بالإضافة إلى ذلك، من المتوقع أن يعزز نمو اتجاهات مكان العمل الرقمي والتحول في مراكز البيانات نمو سوق أمن الثقة الصفرية خلال فترة التنبؤ.

رؤى إقليمية حول سوق الأوراق المالية ذات الثقة الصفرية

لقد قام المحللون في Insight Partners بشرح الاتجاهات والعوامل الإقليمية المؤثرة على سوق Zero Trust Security طوال فترة التوقعات بشكل شامل. يناقش هذا القسم أيضًا قطاعات سوق Zero Trust Security والجغرافيا في جميع أنحاء أمريكا الشمالية وأوروبا ومنطقة آسيا والمحيط الهادئ والشرق الأوسط وأفريقيا وأمريكا الجنوبية والوسطى.

- احصل على البيانات الإقليمية المحددة لسوق الأوراق المالية ذات الثقة الصفرية

نطاق تقرير سوق الأوراق المالية ذات الثقة الصفرية

| سمة التقرير | تفاصيل |

|---|---|

| حجم السوق في عام 2022 | 28.89 مليار دولار أمريكي |

| حجم السوق بحلول عام 2030 | 109.59 مليار دولار أمريكي |

| معدل النمو السنوي المركب العالمي (2022 - 2030) | 18.1% |

| البيانات التاريخية | 2020-2022 |

| فترة التنبؤ | 2022-2030 |

| القطاعات المغطاة | حسب المكون

|

| المناطق والدول المغطاة | أمريكا الشمالية

|

| قادة السوق وملفات تعريف الشركات الرئيسية |

|

كثافة اللاعبين في سوق الأوراق المالية ذات الثقة الصفرية: فهم تأثيرها على ديناميكيات الأعمال

يشهد سوق أمن الثقة الصفرية نموًا سريعًا، مدفوعًا بالطلب المتزايد من المستخدم النهائي بسبب عوامل مثل تفضيلات المستهلك المتطورة والتقدم التكنولوجي والوعي الأكبر بفوائد المنتج. ومع ارتفاع الطلب، تعمل الشركات على توسيع عروضها والابتكار لتلبية احتياجات المستهلكين والاستفادة من الاتجاهات الناشئة، مما يؤدي إلى زيادة نمو السوق.

تشير كثافة اللاعبين في السوق إلى توزيع الشركات أو المؤسسات العاملة في سوق أو صناعة معينة. وهي تشير إلى عدد المنافسين (اللاعبين في السوق) الموجودين في مساحة سوق معينة نسبة إلى حجمها أو قيمتها السوقية الإجمالية.

الشركات الرئيسية العاملة في سوق أمن الثقة الصفرية هي:

- شركة أكاماي للتكنولوجيا

- شركة كاتو نتوركس المحدودة

- شركة تشيك بوينت لتقنيات البرمجيات المحدودة

- شركة سيسكو سيستمز

- شركة فورتينت

إخلاء المسؤولية : الشركات المذكورة أعلاه ليست مرتبة بأي ترتيب معين.

- احصل على نظرة عامة على أهم اللاعبين الرئيسيين في سوق الأوراق المالية Zero Trust

تحليل اللاعبين الرئيسيين في سوق الأوراق المالية ذات الثقة الصفرية:

تعد Akamai Technologies Inc وCato Networks Ltd وCheck Point Software Technologies Ltd وCisco Systems Inc وFortinet Inc وMicrosoft Corporation وOkta Inc وPalo Alto Networks Inc وVMWare Inc وZscaler Inc من بين اللاعبين الرئيسيين في سوق أمن الثقة الصفرية الذين يعملون في السوق. تم تحليل العديد من الشركات الكبرى الأخرى خلال دراسة البحث هذه للحصول على رؤية شاملة للنظام البيئي لسوق أمن الثقة الصفرية.

التطورات الأخيرة في سوق الأوراق المالية ذات الثقة الصفرية:

يعتمد اللاعبون في سوق الأوراق المالية التي لا تعتمد على الثقة بشكل كبير على الاستراتيجيات العضوية وغير العضوية. وفيما يلي بعض التطورات الرئيسية في سوق الأوراق المالية التي لا تعتمد على الثقة:

- في أغسطس 2023، أعلنت شركة Check Point Software، وهي شركة رائدة في مجال الأمن السيبراني، عن الاستحواذ على Perimeter 81، وهي شركة متخصصة في خدمات الوصول الآمن (SASE) وأمن الشبكات، مقابل 490 مليون دولار أمريكي لتعزيز عروضها للأمن خارج محيط الشبكة. وتخطط الشركة الأولى لدمج تقنية الوصول إلى الشبكة ذات الثقة الصفرية والنشر السريع للشركة الثانية في بنية منتجات Infinity الحالية.

- في مارس 2023، أعلنت شركة Hewlett Packard Enterprise عن خطتها للاستحواذ على شركة Axis Security الناشئة الإسرائيلية في مجال الأمن السيبراني. تقدم الشركة الأخيرة حلول Security Services Edge (SSE) المستندة إلى السحابة والتي تمكن من الوصول إلى موارد السحابة العامة والخاصة.

- التحليل التاريخي (سنتان)، سنة الأساس، التوقعات (7 سنوات) مع معدل النمو السنوي المركب

- تحليل PEST و SWOT

- حجم السوق والقيمة / الحجم - عالمي، إقليمي، بلد

- الصناعة والمنافسة

- مجموعة بيانات إكسل

التقارير الحديثة

تقارير ذات صلة

شهادات العملاء

سبب الشراء

- اتخاذ قرارات مدروسة

- فهم ديناميكيات السوق

- تحليل المنافسة

- رؤى العملاء

- توقعات السوق

- تخفيف المخاطر

- التخطيط الاستراتيجي

- مبررات الاستثمار

- تحديد الأسواق الناشئة

- تحسين استراتيجيات التسويق

- تعزيز الكفاءة التشغيلية

- مواكبة التوجهات التنظيمية

احصل على عينة مجانية ل - سوق الأوراق المالية ذات الثقة الصفرية

احصل على عينة مجانية ل - سوق الأوراق المالية ذات الثقة الصفرية