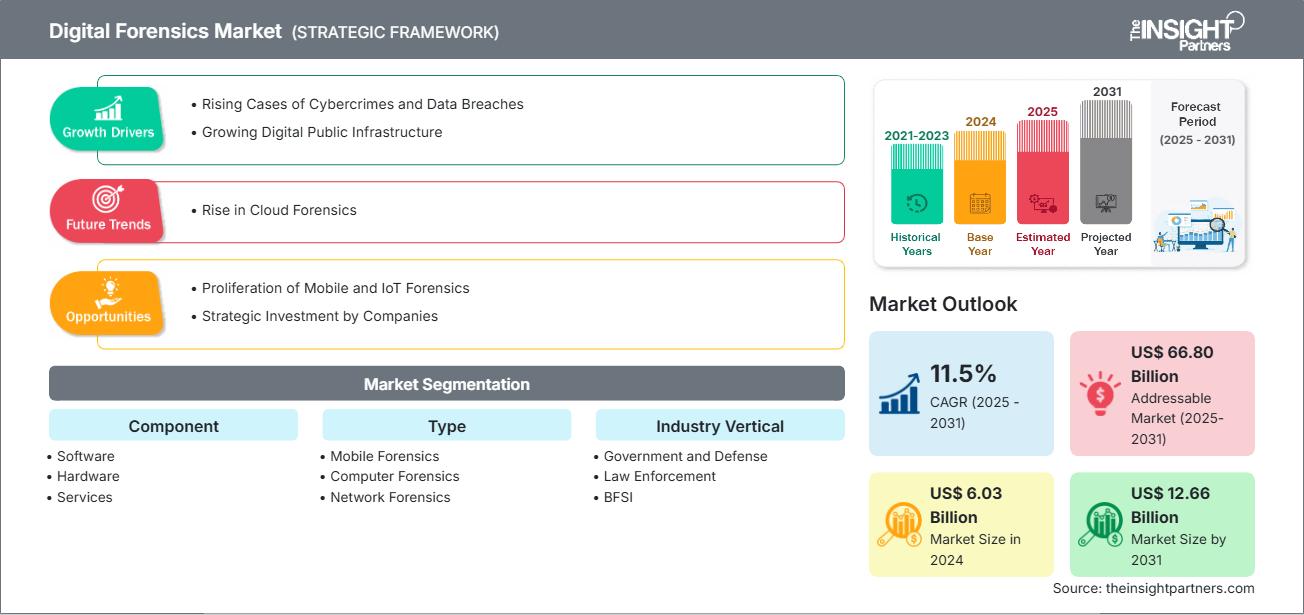

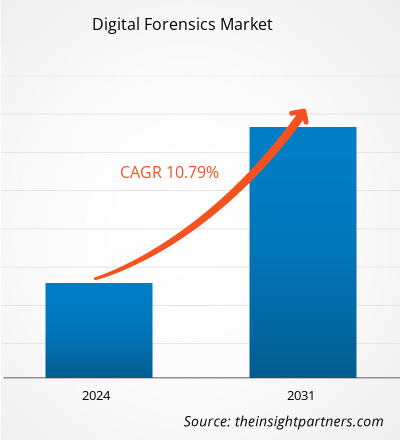

La taille du marché de la criminalistique numérique devrait atteindre 6,03 milliards de dollars américains en 2024 et 12,66 milliards de dollars américains d'ici 2031. Le marché devrait enregistrer un TCAC de 11,5 % au cours de la période 2025-2031.

Analyse du marché de la criminalistique numérique

La multiplication des cas de cybercriminalité et de violations de données, ainsi que le développement des infrastructures publiques numériques, stimulent le marché de l'investigation numérique. Ce marché devrait croître au cours de la période de prévision grâce à la prolifération de l'investigation mobile et IoT , ainsi qu'aux investissements stratégiques de diverses entreprises. L'essor de l'investigation numérique dans le cloud devrait constituer l'une des principales tendances du marché. Cependant, le coût élevé des outils et services d'investigation numérique pourrait freiner la croissance du marché.

Aperçu du marché de la criminalistique numérique

L'investigation numérique est une branche spécialisée de la science forensique axée sur l'investigation et l'analyse des preuves numériques. Si elle joue un rôle crucial dans la lutte contre la cybercriminalité , son utilité s'étend au-delà et englobe les enquêtes criminelles et civiles. Par exemple, les professionnels de la cybersécurité s'appuient souvent sur l'investigation numérique pour retracer l'origine et les auteurs d'attaques de logiciels malveillants.

De plus, les forces de l'ordre l'utilisent pour extraire et examiner les données des appareils électroniques associés aux suspects de crimes graves tels que les homicides. Cette discipline traite les preuves numériques avec la même rigueur et la même intégrité procédurale que les preuves matérielles traditionnelles, en adhérant à des protocoles rigoureux – communément appelés « chaîne de possession » – afin de garantir l'authenticité et la recevabilité des preuves tout au long du processus d'enquête.

La criminalistique numérique implique l'identification systématique, la préservation, l'analyse approfondie et la présentation rigoureuse des données électroniques, conformément aux normes juridiques. Elle couvre plusieurs sous-domaines , notamment la criminalistique informatique, la criminalistique des appareils mobiles, la criminalistique des réseaux et la criminalistique du cloud, chacun traitant des aspects différents des preuves numériques.

Vous bénéficierez d'une personnalisation gratuite de n'importe quel rapport, y compris des parties de ce rapport, ou d'une analyse au niveau des pays, d'un pack de données Excel, ainsi que de superbes offres et réductions pour les start-ups et les universités.

Marché de la criminalistique numérique : perspectives stratégiques

-

Obtenez les principales tendances clés du marché de ce rapport.Cet échantillon GRATUIT comprendra une analyse de données, allant des tendances du marché aux estimations et prévisions.

Moteurs et opportunités du marché de la criminalistique numérique

Facteurs moteurs du marché :

-

Augmentation des cas de cybercriminalité et de violations de données :

Alors que le paysage mondial des menaces devient de plus en plus sophistiqué, la demande de solutions avancées d'investigation numérique s'accélère à un rythme sans précédent. Les organisations de tous secteurs subissent une pression croissante pour protéger leur infrastructure numérique contre la multiplication des cyberattaques , des violations de données et des menaces persistantes avancées ( APT ). Le rapport 2023 sur le coût d'une violation de données, sponsorisé par IBM, révèle que le coût moyen mondial d'une violation de données s'élève à 4,45 millions de dollars américains, soit une augmentation de 15 % au cours des trois dernières années.

-

Développement des infrastructures publiques numériques :

L'expansion rapide des infrastructures publiques numériques – comprenant les centres de données, les plateformes d'IA, les plateformes cloud et les réseaux de connectivité avancés – transforme en profondeur le paysage numérique mondial. Cette transformation est portée par la forte demande en traitement de données, en informatique IA et en opérations cloud natives. Le 15 mai 2025, Blue Owl Capital Inc. a annoncé la clôture de son dernier véhicule d'investissement, le Blue Owl Digital Infrastructure Fund III ( ODI III), avec 7 milliards de dollars US d'engagements de capitaux, dépassant ainsi son objectif initial de 4 milliards de dollars US.

Opportunités de marché :

-

Prolifération de la criminalistique mobile et IoT :

Dans le monde interconnecté d'aujourd'hui, l'essor rapide des objets connectés (IoT) a transformé la façon dont les consommateurs interagissent avec la technologie, créant de nouveaux conforts et posant des défis de cybersécurité sans précédent. Face à l'omniprésence des appareils intelligents dans les foyers et les lieux de travail, garantir leur sécurité est devenu une priorité absolue pour les fabricants, les régulateurs et les utilisateurs. -

Développement des infrastructures publiques numériques :

Les investissements stratégiques des principaux acteurs du secteur constituent une opportunité essentielle de croissance et d'innovation sur le marché de la criminalistique numérique. Le 15 mai 2025, la société écossaise de criminalistique numérique Cyacomb a annoncé l'obtention d'un financement de 2,25 millions de livres sterling (3,07 millions de dollars américains) destiné à développer sa plateforme et à s'implanter à l'international. La mission de Cyacomb, qui consiste à lutter contre la maltraitance infantile en ligne, repose sur une technologie de pointe qui analyse rapidement les appareils numériques à la recherche de contenus préjudiciables connus, permettant ainsi aux forces de l'ordre du monde entier d'identifier les preuves d'abus sexuels sur mineurs et d'activités terroristes avec une efficacité inégalée.

Analyse de segmentation du rapport sur le marché de la criminalistique numérique

Le marché de l'investigation numérique est divisé en différents segments afin de mieux comprendre son fonctionnement, son potentiel de croissance et ses dernières tendances. Voici l'approche de segmentation standard utilisée dans la plupart des rapports sectoriels :

Par composant :

-

Logiciel:

Les logiciels d'investigation numérique comprennent des applications et des plateformes conçues pour analyser, visualiser, signaler et gérer les preuves numériques. Le segment logiciel de l'investigation numérique englobe des outils spécifiquement conçus pour l'acquisition, l'analyse et le déchiffrement de données sur un large éventail d'appareils. -

Matériel:

Le segment matériel comprend des appareils spécialisés tels que des serveurs et des stations de travail d'analyse forensique, des bloqueurs d'écriture, des duplicateurs de disques et des kits d'analyse pour appareils mobiles. Le marché de ce segment continue d'évoluer rapidement grâce aux progrès constants des technologies informatiques. -

Services:

Le segment des services sur le marché de l'investigation numérique désigne l'expertise et le soutien professionnels apportés pour l'identification, la préservation, l'analyse et la présentation de preuves numériques. Cela comprend la réponse aux incidents, les enquêtes judiciaires, l'assistance aux litiges, les témoignages d'experts et les services de conseil proposés par des cabinets spécialisés ou des équipes internes aux organisations.

Par type :

-

Forensique mobile :

L'investigation numérique sur appareils mobiles est un domaine spécialisé de l'investigation numérique qui se concentre sur la récupération, la préservation et l'analyse des preuves numériques provenant d'appareils mobiles. Cela inclut tout appareil doté d'une mémoire interne et de capacités de communication, comme les smartphones, les tablettes, les assistants numériques personnels (PDA) et les GPS. -

Informatique légale :

L'informatique légale, ou criminalistique informatique, implique l'enquête et l'analyse des preuves numériques trouvées sur les ordinateurs et les périphériques de stockage pour découvrir, préserver, récupérer et présenter des informations factuelles d'une manière légalement admissible. -

Analyse forensique du réseau :

L'investigation réseau est une branche spécialisée de l'investigation numérique axée sur la surveillance, la capture et l'analyse de l'activité réseau afin d'enquêter sur les incidents de cybersécurité. Compte tenu de la nature dynamique et souvent volatile des données réseau, qui peuvent disparaître une fois transmises, ce domaine implique généralement une collecte et une analyse proactives des données en temps réel. -

Autres:

D'autres incluent plusieurs branches émergentes et spécialisées qui répondent à la complexité croissante des environnements numériques. L'investigation forensique dans le cloud se concentre sur l'identification, la collecte et l'analyse des données stockées dans des infrastructures cloud, impliquant souvent plusieurs fournisseurs de services et juridictions, ce qui la rend cruciale pour les enquêtes impliquant le stockage de données à distance.

Par secteur d'activité :

- Gouvernement et défense

- forces de l'ordre

- BFSI

- Informatique et télécommunications

- soins de santé

- Vente au détail

- Autres

Par géographie :

- Amérique du Nord

- Europe

- Asie-Pacifique

- Amérique du Sud et Amérique centrale

- Moyen-Orient et Afrique

Le marché nord-américain de l'investigation numérique est le plus important au monde, porté par l'infrastructure technologique avancée de la région, son environnement réglementaire rigoureux et sa forte incidence de la cybercriminalité. Les États-Unis, en particulier, y contribuent largement grâce à leurs agences gouvernementales, leurs forces de l'ordre et leurs entreprises privées bien établies, qui investissent massivement dans la cybersécurité et les capacités d'investigation numérique.

Aperçu régional du marché de la criminalistique numérique

Les tendances régionales et les facteurs influençant le marché de la criminalistique numérique tout au long de la période de prévision ont été analysés en détail par les analystes de The Insight Partners. Cette section aborde également les segments et la géographie du marché de la criminalistique numérique en Amérique du Nord, en Europe, en Asie-Pacifique, au Moyen-Orient et en Afrique, ainsi qu'en Amérique du Sud et en Amérique centrale.

Portée du rapport sur le marché de la criminalistique numérique

| Attribut de rapport | Détails |

|---|---|

| Taille du marché en 2024 | 6,03 milliards de dollars américains |

| Taille du marché d'ici 2031 | 12,66 milliards de dollars américains |

| TCAC mondial (2025 - 2031) | 11,5% |

| Données historiques | 2021-2023 |

| Période de prévision | 2025-2031 |

| Segments couverts |

Par composant

|

| Régions et pays couverts |

Amérique du Nord

|

| Leaders du marché et profils d'entreprises clés |

|

Densité des acteurs du marché de la criminalistique numérique : comprendre son impact sur la dynamique des entreprises

Le marché de la criminalistique numérique connaît une croissance rapide, portée par une demande croissante des utilisateurs finaux, due à des facteurs tels que l'évolution des préférences des consommateurs, les avancées technologiques et une meilleure connaissance des avantages du produit. Face à cette demande croissante, les entreprises élargissent leur offre, innovent pour répondre aux besoins des consommateurs et capitalisent sur les nouvelles tendances, ce qui alimente la croissance du marché.

- Obtenez un aperçu des principaux acteurs du marché de la criminalistique numérique

Analyse des parts de marché de la criminalistique numérique par zone géographique

La région Asie-Pacifique s'impose comme l'un des marchés de l'investigation numérique à la croissance la plus rapide, portée par la transformation numérique rapide , la pénétration croissante d'Internet et la montée des cybermenaces. Des pays comme la Chine, l'Inde, le Japon, l'Australie et la Corée du Sud constatent une croissance des investissements dans les infrastructures de cybersécurité, motivée par la nécessité de protéger les industries critiques, les agences gouvernementales et l'essor des économies numériques. Les marchés émergents d'Amérique du Sud et d'Amérique centrale, du Moyen-Orient et d'Afrique offrent également de nombreuses opportunités de développement inexploitées aux fournisseurs d'investigation numérique.

Le marché de l'investigation numérique connaît une croissance différente selon les régions. Cela s'explique par des facteurs tels que la hausse des cas de cybercriminalité et de violations de données, ainsi que par le développement des infrastructures publiques numériques. Vous trouverez ci-dessous un résumé des parts de marché et des tendances par région :

1. Amérique du Nord

-

Part de marché :

Détient une part importante du marché mondial de la criminalistique numérique

-

Principaux facteurs moteurs :

- Taux élevé de cybercriminalité et de violations de données

- Forte présence des forces de l'ordre et des initiatives fédérales en matière de cybersécurité

- Entreprises d'infrastructures numériques et de technologies établies, spécialisées dans la cybersécurité et la criminalistique

-

Tendances :

Utilisation croissante de la criminalistique basée sur le cloud, des outils d'enquête basés sur l'IA et de l'automatisation de la réponse aux incidents

2. Europe

-

Part de marché :

Part substantielle -

Principaux facteurs moteurs :

- Environnement réglementaire strict (par exemple, RGPD, directive NIS)

- Réglementation sur le transfert transfrontalier de données

- Adoption de cadres de cybersécurité avancés dans les secteurs des entreprises et des gouvernements

-

Tendances :

Se concentrer sur les enquêtes numériques axées sur la conformité et la préparation médico-légale, ainsi que sur la demande croissante de criminalistique mobile et cloud

3. Asie-Pacifique

-

Part de marché :

Région à la croissance la plus rapide avec une part de marché en hausse chaque année -

Principaux facteurs moteurs :

- Numérisation rapide et augmentation des cyberattaques

- Initiatives de cybersécurité menées par le gouvernement (par exemple, le CERT-IN de l'Inde, la stratégie de cybersécurité du Japon)

- Expansion de l'économie numérique et du secteur informatique

-

Tendances :

Demande croissante en matière d'analyse forensique des appareils mobiles, d'outils de surveillance en temps réel et d'analyse forensique numérique en tant que service (DFaaS)

4. Amérique du Sud et Amérique centrale

-

Part de marché :

Un marché en croissance avec des progrès constants -

Principaux facteurs moteurs :

- Augmentation des cybermenaces et du crime numérique organisé

- Investissements des gouvernements et des entreprises dans les infrastructures de cybersécurité

-

Tendances :

Adoption d'outils médico-légaux open source et initiatives de formation régionales pour renforcer les capacités d'enquête

5. Moyen-Orient et Afrique

-

Part de marché :

Bien que petit, il grandit rapidement -

Principaux facteurs moteurs :

- Menaces de cybersécurité dans des secteurs tels que le pétrole et le gaz, la finance et le gouvernement

- Investissements dans les laboratoires de criminalistique numérique et les initiatives de sécurité des villes intelligentes (par exemple, Émirats arabes unis, Arabie saoudite)

-

Tendances :

Utilisation croissante de l’IA et du big data dans les enquêtes, collaboration accrue avec les entreprises internationales de cybersécurité.

Densité des acteurs du marché de la criminalistique numérique : comprendre son impact sur la dynamique des entreprises

Forte densité du marché et forte concurrence

La concurrence est vive grâce à la présence d'acteurs reconnus tels qu'OpenText, Cellebrite, Magnet Forensics, Exterro et AccessData. De plus, des fournisseurs régionaux et spécialisés comme Oxygen Forensics (Europe de l'Est), CCL Solutions Group (Royaume-Uni) et Binalyze (EMEA) contribuent à un paysage dynamique et concurrentiel.

Ce niveau élevé de concurrence incite les entreprises à se démarquer en proposant :

- Technologies d'enquête avancées (par exemple, analyses basées sur l'IA, traitement automatisé des preuves)

- Prise en charge médico-légale multiplateforme (cloud, mobile, réseau, IoT et médico-légale des points de terminaison)

- Solutions axées sur la conformité pour les réglementations telles que le RGPD, la HIPAA et le CCPA

- Capacités de réponse rapide aux incidents et flux de travail médico-légaux conviviaux

Opportunités et mouvements stratégiques

- Les alliances stratégiques avec les entreprises de cybersécurité, les organismes chargés de l'application de la loi et les équipes informatiques des entreprises deviennent cruciales pour la pénétration du marché et l'innovation

- La criminalistique cloud native et la criminalistique numérique en tant que service (DFaaS) gagnent du terrain pour répondre aux besoins d'évolutivité et de rentabilité

- L'expansion dans les régions émergentes (Asie-Pacifique, Moyen-Orient, Amérique latine) crée des possibilités de croissance, en particulier dans le domaine de la criminalistique mobile et à distance.

- Les investissements en R&D dans l'IA, l'apprentissage automatique et la traçabilité de la blockchain permettent des enquêtes médico-légales plus rapides et plus précises

- L’intégration avec les plateformes SIEM, EDR et de renseignement sur les menaces améliore les capacités de sécurité et de réponse de bout en bout.

Les principales entreprises opérant sur le marché de la criminalistique numérique sont :

- Microsoft Corp

- International Business Machines Corp

- Open Text Corp

- Cisco Systems Inc

- Cellebrite DI Ltd.

- Nuix Limitée

- Forensics magnétiques

- Société de parabènes

- Externe

- Analyse médico-légale de l'oxygène

Avertissement : les entreprises répertoriées ci-dessus ne sont pas classées dans un ordre particulier.

Autres entreprises analysées au cours de la recherche :

- Kroll, SARL.

- GuidePoint Security LLC

- CYFOR Forensics

- Belkasoft

- Technologie SalvationDATA

- Cybertriage

- Autopsie

- Outils de domaine

- MailXaminer

- MSAB

- ProDiscover

- Services de conseil Tata

- Société de criminalistique numérique

- Intelligence numérique, Inc.

- Aon

- IntaForensics Ltd

- Cyber Centaures

- Alvarez & Marsal Holdings, LLC

- GRAMAX

- TransPerfect Legal

- ArcherHall

- ANA Cyber Forensic Pvt. Ltd.

- 12 Points Technologies, LLC

- Redpoint Cyber

- Withum

Actualités et développements récents du marché de la criminalistique numérique

-

Microsoft a lancé Microsoft Purview

En mars 2024, Microsoft Purview propose un ensemble complet de solutions pour aider votre organisation à gouverner, protéger et gérer ses données, où qu'elles se trouvent. Microsoft Purview offre une couverture intégrée et contribue à remédier à la fragmentation des données entre les organisations, au manque de visibilité qui entrave la protection et la gouvernance des données, et à la confusion des rôles traditionnels de la gestion informatique. -

IBM a dévoilé sa nouvelle suite de sécurité conçue

En avril 2023, IBM a dévoilé sa nouvelle suite de sécurité conçue pour unifier et accélérer l'expérience des analystes de sécurité tout au long du cycle de vie des incidents. IBM Security QRadar Suite représente une évolution et une expansion majeures de la marque QRadar, couvrant toutes les technologies clés de détection, d'investigation et de réponse aux menaces, avec un investissement significatif dans l'innovation de l'ensemble du portefeuille. Proposée sous forme de service, IBM Security QRadar Suite repose sur une base ouverte et est spécialement conçue pour les exigences du cloud hybride. Elle offre une interface utilisateur unique et modernisée pour tous ses produits. Elle intègre des fonctionnalités avancées d'IA et d'automatisation conçues pour permettre aux analystes de travailler plus rapidement, plus efficacement et plus précisément sur leurs principaux outils. -

OpenText a annoncé la sortie d'OpenText Forensic

En novembre 2024, OpenText a annoncé la sortie d'OpenText Forensic (EnCase Forensic) CE 24.4 et d'EnCase Mobile Investigator CE 24.4. OpenText Forensic CE 24.4 est conçu pour améliorer la convivialité du flux de travail basé sur les artefacts, permettant aux équipes d'investigation numérique d'accéder plus facilement aux artefacts sur un plus large éventail de plateformes. EnCase Mobile Investigator CE 24.4 offre des fonctionnalités supplémentaires de collecte de données mobiles grâce à la prise en charge d'Apple iOS 18. Avec la version CE 24.4, OpenText EnCase Forensic devient OpenText Forensic. -

Cisco a annoncé de nouvelles fonctionnalités dans le Cisco Security Cloud

En juin 2024, Cisco (NASDAQ : CSCO), leader des réseaux et de la sécurité d’entreprise, a annoncé de nouvelles fonctionnalités pour son Cloud de sécurité Cisco, qui étendent son architecture de sécurité à l’ère de l’IA. Grâce à la plateforme de sécurité unifiée, pilotée par l’IA et inter-domaines de Cisco, les clients verront l’équilibre des forces pencher en faveur des défenseurs.

Rapport sur le marché de la criminalistique numérique : couverture et livrables

Le rapport « Taille et prévisions du marché de la criminalistique numérique (2021-2031) » fournit une analyse détaillée du marché couvrant les domaines ci-dessous :

- Taille et prévisions du marché de la criminalistique numérique aux niveaux mondial, régional et national pour tous les segments de marché clés couverts par le périmètre

- Tendances du marché de la criminalistique numérique, ainsi que la dynamique du marché telles que les moteurs, les contraintes et les opportunités clés

- Analyse PEST et SWOT détaillée

- Analyse du marché de la criminalistique numérique couvrant les principales tendances du marché, le cadre mondial et régional, les principaux acteurs, les réglementations et les développements récents du marché

- Analyse du paysage industriel et de la concurrence couvrant la concentration du marché, l'analyse de la carte thermique, les principaux acteurs et les développements récents pour le marché de la criminalistique numérique

- Profils d'entreprise détaillés

- Analyse historique (2 ans), année de base, prévision (7 ans) avec TCAC

- Analyse PEST et SWOT

- Taille du marché Valeur / Volume - Mondial, Régional, Pays

- Industrie et paysage concurrentiel

- Ensemble de données Excel

Témoignages

Raison d'acheter

- Prise de décision éclairée

- Compréhension de la dynamique du marché

- Analyse concurrentielle

- Connaissances clients

- Prévisions de marché

- Atténuation des risques

- Planification stratégique

- Justification des investissements

- Identification des marchés émergents

- Amélioration des stratégies marketing

- Amélioration de l'efficacité opérationnelle

- Alignement sur les tendances réglementaires

Obtenez un échantillon gratuit pour - Marché de la criminalistique numérique

Obtenez un échantillon gratuit pour - Marché de la criminalistique numérique