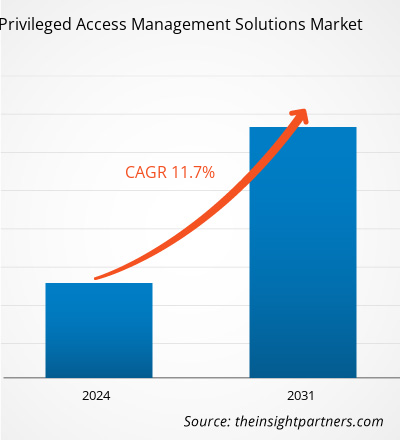

Se espera que el tamaño del mercado de soluciones de gestión de acceso privilegiado alcance los 5.950 millones de dólares estadounidenses para 2031, frente a los 2.460 millones de dólares estadounidenses en 2023. Se estima que el mercado de soluciones de gestión de acceso privilegiado registrará una CAGR del 11,7 % entre 2023 y 2031. Es probable que el modelo de seguridad de confianza cero siga siendo una tendencia clave del mercado.

Análisis del mercado de soluciones de gestión de acceso privilegiado

La creciente prevalencia de ciberataques dirigidos a cuentas y credenciales privilegiadas está impulsando la adopción de soluciones de gestión de acceso privilegiado. Las organizaciones son cada vez más conscientes de la necesidad de proteger sus activos críticos del acceso no autorizado y las posibles infracciones. Las soluciones PAM también desempeñan un papel crucial en la mitigación de las amenazas internas mediante la implementación de controles sólidos y el seguimiento de las acciones de los usuarios privilegiados. Además, las soluciones PAM permiten a las organizaciones aplicar controles de acceso adaptativos teniendo en cuenta factores contextuales en tiempo real, otorgando privilegios de acceso adecuados en función del contexto específico. Estas soluciones también ayudan a las organizaciones a cumplir con los complejos requisitos de cumplimiento ofreciendo capacidades de gestión de riesgos, manteniendo registros detallados de las actividades de infraestructura crítica y facilitando entornos de TI fáciles de auditar.

El creciente número de violaciones de seguridad relacionadas con el uso indebido del acceso privilegiado ha puesto de relieve la importancia de contar con soluciones de gestión de acceso privilegiado (PAM) sólidas. Estas soluciones ayudan a las organizaciones a reducir la superficie de ataque al limitar la membresía de cuentas privilegiadas y minimizar los privilegios. También ayudan a mitigar las amenazas internas mediante controles y la supervisión de las actividades de los usuarios privilegiados. Además, las soluciones PAM permiten a las organizaciones aplicar controles de acceso basados en el contexto y mejorar el cumplimiento de normativas complejas.

Descripción general del mercado de soluciones de gestión de acceso privilegiado

Las soluciones de gestión de acceso privilegiado (PAM) son medidas de seguridad avanzadas diseñadas para proteger a las organizaciones contra amenazas cibernéticas mediante la supervisión, detección y prevención activas del acceso no autorizado a recursos críticos. Estas soluciones se centran principalmente en la protección de cuentas privilegiadas, que poseen privilegios de acceso elevados dentro de los sistemas y redes de una organización, lo que las convierte en objetivos principales para los ciberdelincuentes. Las soluciones PAM utilizan una combinación de procesos y tecnología para proporcionar una visibilidad integral de las actividades de los usuarios privilegiados y su uso de cuentas privilegiadas.

Personalice este informe según sus necesidades

Obtendrá personalización en cualquier informe, sin cargo, incluidas partes de este informe o análisis a nivel de país, paquete de datos de Excel, así como también grandes ofertas y descuentos para empresas emergentes y universidades.

Mercado de soluciones de gestión de acceso privilegiado: perspectivas estratégicas

-

Obtenga las principales tendencias clave del mercado de este informe.Esta muestra GRATUITA incluirá análisis de datos, desde tendencias del mercado hasta estimaciones y pronósticos.

Impulsores y oportunidades del mercado de soluciones de gestión de acceso privilegiado

Aumento del número de ciberataques favorece al mercado

En los últimos años, las empresas se enfrentan a la amenaza constante de los ciberataques. Según Embroker Insurance Services LLC, los ciberataques se consideraron el quinto riesgo más importante en 2020, y los casos siguen aumentando con los avances tecnológicos. El malware informático, las filtraciones de datos y la denegación de servicio (DoS) son algunos ejemplos de ciberataques. Durante la pandemia de COVID-19, los ciberdelincuentes se aprovecharon de las redes desalineadas a medida que las empresas cambiaban a entornos de trabajo remotos. Según OneLogin, los delitos cibernéticos cuestan más de un billón de dólares en todo el mundo, ya que el 37% de las organizaciones se vieron afectadas por ransomware y el 61% por ataques de malware en 2020. Entre 2019 y 2020, los ciberataques en EE. UU. aumentaron un 139%, ya que el país registró 145,2 millones de casos en el tercer trimestre de 2020. Los ataques de malware aumentaron un 358% en 2020 en comparación con 2019. Del mismo modo, según el Informe Clusit, los ciberataques en todo el mundo aumentaron un 10% en 2021 en comparación con el año anterior. Por ejemplo, según AAG, el Reino Unido tuvo el mayor número de víctimas de delitos cibernéticos por millón de usuarios de Internet (4.783 usuarios) en 2022, un aumento del 40% con respecto a las cifras de 2020. El costo promedio de una violación cibernética fue de US$ 4,35 millones en 2022, y se prevé que este valor alcance los US$ 10,5 billones para 2025.

Las amenazas cibernéticas se consideran una preocupación importante a medida que varias organizaciones continúan operando en un entorno digital. Tienen graves consecuencias para las personas, las corporaciones y los gobiernos. El aumento en el número de ataques cibernéticos ha aumentado la importancia de la ciberseguridad para salvaguardar las infraestructuras críticas y garantizar la seguridad de las personas y las organizaciones. Las organizaciones son cada vez más conscientes de la necesidad de proteger sus activos críticos del acceso no autorizado y las posibles infracciones. Por lo tanto, el creciente número de ataques cibernéticos es un factor significativo que impulsa el crecimiento del mercado de soluciones de gestión de acceso privilegiado (PAM).

Surgimiento de soluciones de gestión de acceso privilegiado basadas en inteligencia

La PAM basada en inteligencia permite un control de acceso basado en riesgos, donde las decisiones de acceso se basan en evaluaciones de riesgos. Se evalúan factores como los roles de usuario, los privilegios y la información contextual para determinar el nivel de riesgo asociado con una solicitud de acceso específica. Esto permite a las organizaciones implementar controles de acceso dinámicos que se adaptan a los perfiles de riesgo cambiantes. Las soluciones PAM basadas en inteligencia pueden automatizar las respuestas a incidentes de seguridad o violaciones de políticas. Por ejemplo, si un usuario no autorizado intenta acceder a una cuenta privilegiada, la solución puede bloquear automáticamente el intento de acceso y notificar al equipo de seguridad. Las soluciones PAM basadas en inteligencia monitorean continuamente las actividades de acceso privilegiado en tiempo real. Este monitoreo proactivo ayuda a las organizaciones a detectar comportamientos sospechosos o no autorizados y a responder a posibles amenazas de seguridad antes de que se intensifiquen. La PAM basada en inteligencia también permite políticas de acceso adaptables que se ajustan dinámicamente en función de la información contextual. Por ejemplo, si el comportamiento de un usuario indica un riesgo mayor, la solución puede aplicar controles de acceso más estrictos o requerir medidas de autenticación adicionales. Por lo tanto, se anticipa que la aparición de soluciones PAM basadas en inteligencia brindará importantes oportunidades de crecimiento al mercado de soluciones de administración de acceso privilegiado (PAM).

Análisis de segmentación del informe de mercado de soluciones de gestión de acceso privilegiado

Los segmentos clave que contribuyeron a la derivación del análisis del mercado de soluciones de gestión de acceso privilegiado son la oferta, la implementación, el tamaño de la empresa y la industria de uso final.

- En función de la oferta, el mercado se segmenta en soluciones y servicios. El segmento de soluciones tuvo una mayor participación de mercado en 2023.

- En términos de implementación, el mercado se divide en nube y local. El segmento de la nube dominó el mercado en 2023.

- En términos de tamaño de empresa, el mercado se divide en grandes empresas y pymes. El segmento de grandes empresas dominó el mercado en 2023.

- Según la industria de uso final, el mercado está segmentado en BFSI, TI y telecomunicaciones, atención médica, energía y servicios públicos, comercio minorista y comercio electrónico, fabricación, gobierno y defensa, entre otros. El segmento BFSI dominó el mercado en 2023.

Análisis de la cuota de mercado de las soluciones de gestión de acceso privilegiado por geografía

- El mercado de soluciones de gestión de acceso privilegiado está segmentado en cinco regiones principales: América del Norte, Europa, Asia Pacífico (APAC), Oriente Medio y África (MEA) y América del Sur y Central. América del Norte dominó el mercado en 2023, seguida de Europa y APAC.

- North America is one of the fastest-growing regions in terms of both technological innovations and the adoption of advanced technologies. With the increasing penetration of digitization in various industries, privileged access management solutions have become a vital component for businesses in North America to establish security measures. With the increasing penetration of digitization in various industries, PAM solutions have become a vital component of business. In addition, the region is home to market players such as IBM Corporation, Microsoft, Broadcom Inc., Fortinet Inc., and One Identity.

Privileged Access Management Solutions Market Regional Insights

The regional trends and factors influencing the Privileged Access Management Solutions Market throughout the forecast period have been thoroughly explained by the analysts at Insight Partners. This section also discusses Privileged Access Management Solutions Market segments and geography across North America, Europe, Asia Pacific, Middle East and Africa, and South and Central America.

- Get the Regional Specific Data for Privileged Access Management Solutions Market

Privileged Access Management Solutions Market Report Scope

| Report Attribute | Details |

|---|---|

| Market size in 2023 | US$ 2.46 Billion |

| Market Size by 2031 | US$ 5.95 Billion |

| Global CAGR (2023 - 2031) | 11.7% |

| Historical Data | 2021-2022 |

| Forecast period | 2024-2031 |

| Segments Covered |

By Offering

|

| Regions and Countries Covered |

North America

|

| Market leaders and key company profiles |

|

Market Players Density: Understanding Its Impact on Business Dynamics

The Privileged Access Management Solutions Market market is growing rapidly, driven by increasing end-user demand due to factors such as evolving consumer preferences, technological advancements, and greater awareness of the product's benefits. As demand rises, businesses are expanding their offerings, innovating to meet consumer needs, and capitalizing on emerging trends, which further fuels market growth.

Market players density refers to the distribution of firms or companies operating within a particular market or industry. It indicates how many competitors (market players) are present in a given market space relative to its size or total market value.

Major Companies operating in the Privileged Access Management Solutions Market are:

- Broadcom Inc.

- CyberArk Software Ltd.

- International Business Machines Corp

- Okta Inc

- One Identity LLC.

- Delinea Inc.

Descargo de responsabilidad : Las empresas enumeradas anteriormente no están clasificadas en ningún orden particular.

- Obtenga una descripción general de los principales actores clave del mercado de soluciones de gestión de acceso privilegiado

Noticias del mercado y desarrollos recientes de soluciones de gestión de acceso privilegiado

El mercado de soluciones de gestión de acceso privilegiado se evalúa mediante la recopilación de datos cualitativos y cuantitativos a partir de una investigación primaria y secundaria, que incluye importantes publicaciones corporativas, datos de asociaciones y bases de datos. A continuación, se enumeran algunos de los avances en el mercado de soluciones de gestión de acceso privilegiado:

- CyberArk, la empresa de seguridad de identidad, anunció que FM Logistic, un servicio de gestión de la cadena de suministro global, seleccionó la plataforma de seguridad de identidad de CyberArk para proteger decenas de miles de identidades en todo el mundo y proporcionar una base segura para su transformación digital y seguridad de la información. Para optimizar los procesos y mejorar la productividad, FM Logistics inició una importante iniciativa de transformación digital, que incluía un proyecto de migración a la nube. Sin embargo, su solución de gestión de identidades existente requería mucha mano de obra a la hora de gestionar identidades privilegiadas y no era compatible con sus esfuerzos de migración a la nube. La empresa necesitaba una solución para reducir la complejidad, simplificar y automatizar la gestión del ciclo de vida de la identidad, proporcionar una gestión de acceso privilegiado e integrarla con su migración a la nube.

(Fuente: CyberArk, comunicado de prensa, mayo de 2024)

- IBM presentó su nueva suite de seguridad diseñada para unificar y acelerar la experiencia del analista de seguridad a lo largo de todo el ciclo de vida de los incidentes. IBM Security QRadar Suite representa una importante evolución y expansión de la marca QRadar, que abarca todas las tecnologías centrales de detección, investigación y respuesta ante amenazas, con una importante inversión en innovaciones en toda la cartera.

(Fuente: IBM, nota de prensa, abril de 2023)

Informe de mercado sobre soluciones de gestión de acceso privilegiado: cobertura y resultados

El informe "Tamaño y pronóstico del mercado de soluciones de gestión de acceso privilegiado (2021-2031)" proporciona un análisis detallado del mercado que cubre las áreas mencionadas a continuación:

- Tamaño del mercado de soluciones de gestión de acceso privilegiado y pronóstico a nivel mundial, regional y nacional para todos los segmentos clave del mercado cubiertos bajo el alcance

- Tendencias del mercado de soluciones de gestión de acceso privilegiado, así como dinámica del mercado, como impulsores, restricciones y oportunidades clave

- Análisis PEST y FODA detallados

- Análisis del mercado de soluciones de gestión de acceso privilegiado que abarca las tendencias clave del mercado, el marco global y regional, los principales actores, las regulaciones y los desarrollos recientes del mercado

- Análisis del panorama de la industria y de la competencia que abarca la concentración del mercado, el análisis de mapas de calor, los actores destacados y los desarrollos recientes del mercado de soluciones de gestión de acceso privilegiado

- Perfiles detallados de empresas

- Análisis histórico (2 años), año base, pronóstico (7 años) con CAGR

- Análisis PEST y FODA

- Tamaño del mercado, valor/volumen: global, regional y nacional

- Industria y panorama competitivo

- Conjunto de datos de Excel

Testimonios

Razón para comprar

- Toma de decisiones informada

- Comprensión de la dinámica del mercado

- Análisis competitivo

- Información sobre clientes

- Pronósticos del mercado

- Mitigación de riesgos

- Planificación estratégica

- Justificación de la inversión

- Identificación de mercados emergentes

- Mejora de las estrategias de marketing

- Impulso de la eficiencia operativa

- Alineación con las tendencias regulatorias

Obtenga una muestra gratuita para - Mercado de soluciones de gestión de acceso privilegiado

Obtenga una muestra gratuita para - Mercado de soluciones de gestión de acceso privilegiado